mirror of

https://github.com/HackTricks-wiki/hacktricks.git

synced 2025-10-10 18:36:50 +00:00

102 lines

7.6 KiB

Markdown

102 lines

7.6 KiB

Markdown

# Padding Oracle

|

||

|

||

{{#include ../banners/hacktricks-training.md}}

|

||

|

||

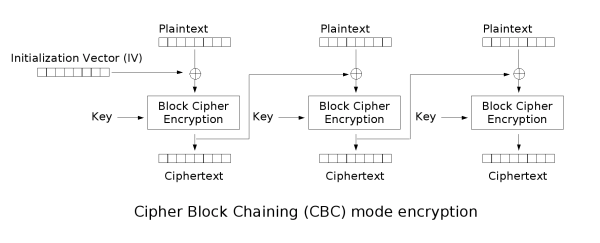

## CBC - Cipher Block Chaining

|

||

|

||

CBCモードでは、**前の暗号化ブロックがIVとして使用され**、次のブロックとXORされます:

|

||

|

||

|

||

|

||

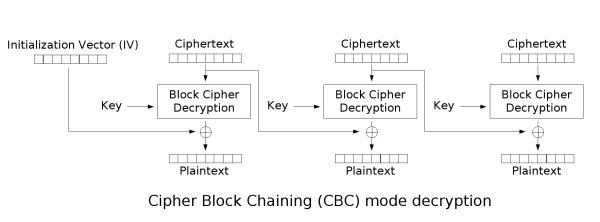

CBCを復号するには、**逆の** **操作**が行われます:

|

||

|

||

|

||

|

||

**暗号化** **キー**と**IV**を使用する必要があることに注意してください。

|

||

|

||

## メッセージパディング

|

||

|

||

暗号化は**固定** **サイズ** **ブロック**で行われるため、**最後の** **ブロック**の長さを完了するために**パディング**が通常必要です。\

|

||

通常、**PKCS7**が使用され、ブロックを完了するために**必要な** **バイト数**を**繰り返す**パディングが生成されます。たとえば、最後のブロックが3バイト不足している場合、パディングは`\x03\x03\x03`になります。

|

||

|

||

**8バイトの長さの2つのブロック**の例を見てみましょう:

|

||

|

||

| byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 | byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 |

|

||

| ------- | ------- | ------- | ------- | ------- | ------- | ------- | ------- | -------- | -------- | -------- | -------- | -------- | -------- | -------- | -------- |

|

||

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 6 | **0x02** | **0x02** |

|

||

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | **0x03** | **0x03** | **0x03** |

|

||

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | **0x05** | **0x05** | **0x05** | **0x05** | **0x05** |

|

||

| P | A | S | S | W | O | R | D | **0x08** | **0x08** | **0x08** | **0x08** | **0x08** | **0x08** | **0x08** | **0x08** |

|

||

|

||

最後の例では、**最後のブロックが満杯だったため、パディングだけの別のブロックが生成されました**。

|

||

|

||

## Padding Oracle

|

||

|

||

アプリケーションが暗号化されたデータを復号するとき、最初にデータを復号し、その後パディングを削除します。パディングのクリーンアップ中に、**無効なパディングが検出可能な動作を引き起こす**場合、**パディングオラクルの脆弱性**があります。検出可能な動作は、**エラー**、**結果の欠如**、または**応答の遅延**である可能性があります。

|

||

|

||

この動作を検出した場合、**暗号化されたデータを復号**し、さらには**任意の平文を暗号化**することができます。

|

||

|

||

### どのように悪用するか

|

||

|

||

この種の脆弱性を悪用するには、[https://github.com/AonCyberLabs/PadBuster](https://github.com/AonCyberLabs/PadBuster)を使用するか、単に行うことができます。

|

||

```

|

||

sudo apt-get install padbuster

|

||

```

|

||

サイトのクッキーが脆弱かどうかをテストするために、次のことを試すことができます:

|

||

```bash

|

||

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA=="

|

||

```

|

||

**エンコーディング 0** は **base64** が使用されていることを意味します(他のオプションも利用可能です。ヘルプメニューを確認してください)。

|

||

|

||

この脆弱性を**悪用して新しいデータを暗号化することもできます。例えば、クッキーの内容が "**_**user=MyUsername**_**" の場合、これを "\_user=administrator\_" に変更してアプリケーション内で権限を昇格させることができます。また、`paduster`を使用して -plaintext** パラメータを指定することでも可能です。

|

||

```bash

|

||

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA==" -plaintext "user=administrator"

|

||

```

|

||

サイトが脆弱な場合、`padbuster`は自動的にパディングエラーが発生するタイミングを探しますが、**-error**パラメータを使用してエラーメッセージを指定することもできます。

|

||

```bash

|

||

perl ./padBuster.pl http://10.10.10.10/index.php "" 8 -encoding 0 -cookies "hcon=RVJDQrwUdTRWJUVUeBKkEA==" -error "Invalid padding"

|

||

```

|

||

### 理論

|

||

|

||

**要約**すると、すべての**異なるパディング**を作成するために使用できる正しい値を推測することで、暗号化されたデータの復号を開始できます。次に、パディングオラクル攻撃が、1、2、3などのパディングを**作成する**正しい値を推測しながら、最後から最初へバイトを復号化し始めます。

|

||

|

||

.png>)

|

||

|

||

暗号化されたテキストが**2ブロック**(**E0からE15**のバイトで構成される)を占めていると想像してください。\

|

||

**最後の** **ブロック**(**E8**から**E15**)を**復号化**するために、全ブロックが「ブロック暗号復号化」を通過し、**中間バイトI0からI15**を生成します。\

|

||

最後に、各中間バイトは前の暗号化されたバイト(E0からE7)と**XOR**されます。したがって:

|

||

|

||

- `C15 = D(E15) ^ E7 = I15 ^ E7`

|

||

- `C14 = I14 ^ E6`

|

||

- `C13 = I13 ^ E5`

|

||

- `C12 = I12 ^ E4`

|

||

- ...

|

||

|

||

今、`C15`を`0x01`に**変更する**ことが可能であり、これも正しいパディングになります。したがって、この場合:`\x01 = I15 ^ E'7`

|

||

|

||

したがって、E'7を見つけることで、**I15を計算する**ことが可能です:`I15 = 0x01 ^ E'7`

|

||

|

||

これにより、**C15を計算する**ことができます:`C15 = E7 ^ I15 = E7 ^ \x01 ^ E'7`

|

||

|

||

**C15**を知っているので、今度は**C14を計算する**ことが可能ですが、今回はパディング`\x02\x02`をブルートフォースします。

|

||

|

||

このBFは前のものと同じくらい複雑で、値が0x02の`E''15`を計算することが可能です:`E''7 = \x02 ^ I15`。したがって、**`C14`が`0x02`に等しい**ように生成する**`E'14`**を見つけるだけです。\

|

||

次に、C14を復号化するために同じ手順を実行します:**`C14 = E6 ^ I14 = E6 ^ \x02 ^ E''6`**

|

||

|

||

**このチェーンをたどって、暗号化されたテキスト全体を復号化します。**

|

||

|

||

### 脆弱性の検出

|

||

|

||

アカウントを登録し、このアカウントでログインします。\

|

||

**何度もログイン**して、常に**同じクッキー**を取得する場合、アプリケーションに**何か**が**間違っている**可能性があります。ログインするたびに**返送されるクッキーは一意であるべきです**。クッキーが**常に**同じであれば、それはおそらく常に有効であり、無効にする方法は**ありません**。

|

||

|

||

今、**クッキーを変更**しようとすると、アプリケーションから**エラー**が返されることがわかります。\

|

||

しかし、パディングをBF(例えばpadbusterを使用)すると、異なるユーザーに対して有効な別のクッキーを取得することができます。このシナリオは、padbusterに対して非常に脆弱である可能性があります。

|

||

|

||

### 参考文献

|

||

|

||

- [https://en.wikipedia.org/wiki/Block_cipher_mode_of_operation](https://en.wikipedia.org/wiki/Block_cipher_mode_of_operation)

|

||

|

||

|

||

{{#include ../banners/hacktricks-training.md}}

|