mirror of

https://github.com/HackTricks-wiki/hacktricks.git

synced 2025-10-10 18:36:50 +00:00

Translated ['src/other-web-tricks.md'] to es

This commit is contained in:

parent

d63b876b87

commit

da9bd81fb5

@ -7,7 +7,7 @@

|

||||

Varias veces el back-end confía en el **encabezado Host** para realizar algunas acciones. Por ejemplo, podría usar su valor como el **dominio para enviar un restablecimiento de contraseña**. Así que cuando recibes un correo electrónico con un enlace para restablecer tu contraseña, el dominio que se utiliza es el que pusiste en el encabezado Host. Luego, puedes solicitar el restablecimiento de contraseña de otros usuarios y cambiar el dominio a uno controlado por ti para robar sus códigos de restablecimiento de contraseña. [WriteUp](https://medium.com/nassec-cybersecurity-writeups/how-i-was-able-to-take-over-any-users-account-with-host-header-injection-546fff6d0f2).

|

||||

|

||||

> [!WARNING]

|

||||

> Ten en cuenta que es posible que ni siquiera necesites esperar a que el usuario haga clic en el enlace de restablecimiento de contraseña para obtener el token, ya que tal vez incluso **los filtros de spam u otros dispositivos/bots intermedios harán clic en él para analizarlo**.

|

||||

> Ten en cuenta que es posible que ni siquiera necesites esperar a que el usuario haga clic en el enlace de restablecimiento de contraseña para obtener el token, ya que incluso **los filtros de spam u otros dispositivos/bots intermedios pueden hacer clic en él para analizarlo**.

|

||||

|

||||

### Booleanos de sesión

|

||||

|

||||

@ -30,8 +30,12 @@ https://yourcompanyname.atlassian.net/servicedesk/customer/user/login

|

||||

|

||||

### Método TRACE

|

||||

|

||||

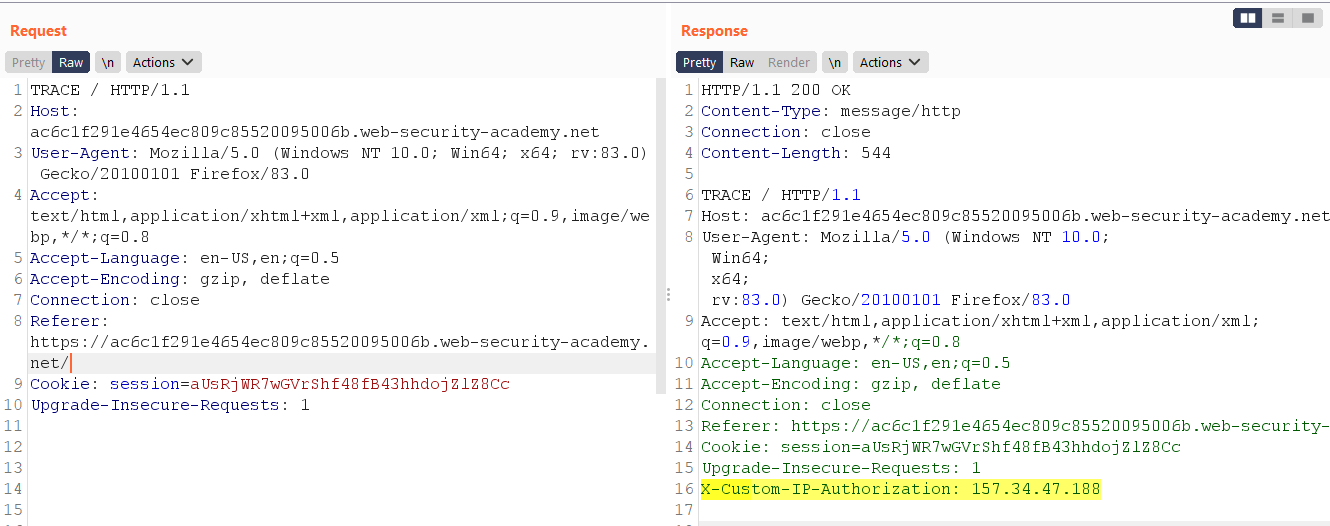

Los desarrolladores pueden olvidar deshabilitar varias opciones de depuración en el entorno de producción. Por ejemplo, el método HTTP `TRACE` está diseñado para fines de diagnóstico. Si está habilitado, el servidor web responderá a las solicitudes que utilicen el método `TRACE` repitiendo en la respuesta la solicitud exacta que se recibió. Este comportamiento a menudo es inofensivo, pero ocasionalmente conduce a la divulgación de información, como el nombre de los encabezados de autenticación internos que pueden ser añadidos a las solicitudes por proxies inversos.

|

||||

Los desarrolladores pueden olvidar deshabilitar varias opciones de depuración en el entorno de producción. Por ejemplo, el método HTTP `TRACE` está diseñado para fines de diagnóstico. Si está habilitado, el servidor web responderá a las solicitudes que utilicen el método `TRACE` replicando en la respuesta la solicitud exacta que se recibió. Este comportamiento a menudo es inofensivo, pero ocasionalmente conduce a la divulgación de información, como el nombre de los encabezados de autenticación internos que pueden ser añadidos a las solicitudes por proxies inversos.

|

||||

|

||||

|

||||

|

||||

{{#include ./banners/hacktricks-training.md}}

|

||||

|

||||

### Scripting de mismo sitio

|

||||

|

||||

Ocurre cuando encontramos un dominio o subdominio que se resuelve a localhost o 127.0.0.1 debido a ciertas configuraciones incorrectas de DNS. Permite a un atacante eludir las restricciones de mismo origen del RFC2109 (Mecanismo de gestión de estado HTTP) y, por lo tanto, secuestrar datos de gestión de estado. También puede permitir scripting entre sitios. Puedes leer más al respecto [aquí](https://seclists.org/bugtraq/2008/Jan/270)

|

||||

|

||||

Loading…

x

Reference in New Issue

Block a user