mirror of

https://github.com/HackTricks-wiki/hacktricks.git

synced 2025-10-10 18:36:50 +00:00

Translated ['src/other-web-tricks.md'] to hi

This commit is contained in:

parent

07e19b064f

commit

2559dbf5d6

@ -4,7 +4,7 @@

|

||||

|

||||

### होस्ट हेडर

|

||||

|

||||

कई बार बैक-एंड **होस्ट हेडर** पर कुछ क्रियाएँ करने के लिए भरोसा करता है। उदाहरण के लिए, यह इसके मान का उपयोग **पासवर्ड रीसेट भेजने के लिए डोमेन के रूप में** कर सकता है। इसलिए जब आप पासवर्ड रीसेट के लिए लिंक के साथ एक ईमेल प्राप्त करते हैं, तो उपयोग किया जाने वाला डोमेन वही होता है जो आपने होस्ट हेडर में डाला है। फिर, आप अन्य उपयोगकर्ताओं के पासवर्ड रीसेट का अनुरोध कर सकते हैं और डोमेन को अपने द्वारा नियंत्रित एक में बदल सकते हैं ताकि उनके पासवर्ड रीसेट कोड चुरा सकें। [WriteUp](https://medium.com/nassec-cybersecurity-writeups/how-i-was-able-to-take-over-any-users-account-with-host-header-injection-546fff6d0f2).

|

||||

कई बार बैक-एंड **Host header** पर कुछ क्रियाएँ करने के लिए भरोसा करता है। उदाहरण के लिए, यह इसके मान का उपयोग **पासवर्ड रीसेट भेजने के लिए डोमेन** के रूप में कर सकता है। इसलिए जब आपको पासवर्ड रीसेट के लिए लिंक के साथ एक ईमेल प्राप्त होता है, तो उपयोग किया जाने वाला डोमेन वही होता है जो आपने होस्ट हेडर में डाला है। फिर, आप अन्य उपयोगकर्ताओं के पासवर्ड रीसेट का अनुरोध कर सकते हैं और डोमेन को अपने द्वारा नियंत्रित एक में बदल सकते हैं ताकि उनके पासवर्ड रीसेट कोड चुरा सकें। [WriteUp](https://medium.com/nassec-cybersecurity-writeups/how-i-was-able-to-take-over-any-users-account-with-host-header-injection-546fff6d0f2).

|

||||

|

||||

> [!WARNING]

|

||||

> ध्यान दें कि यह संभव है कि आपको टोकन प्राप्त करने के लिए उपयोगकर्ता के पासवर्ड रीसेट लिंक पर क्लिक करने का इंतजार भी नहीं करना पड़े, क्योंकि शायद **स्पैम फ़िल्टर या अन्य मध्यवर्ती उपकरण/बॉट इसे विश्लेषण करने के लिए क्लिक करेंगे**।

|

||||

@ -20,7 +20,7 @@

|

||||

|

||||

### ईमेल अधिग्रहण

|

||||

|

||||

एक ईमेल पंजीकृत करें, इसे पुष्टि करने से पहले ईमेल बदलें, फिर, यदि नया पुष्टि ईमेल पहले पंजीकृत ईमेल पर भेजा जाता है, तो आप किसी भी ईमेल का अधिग्रहण कर सकते हैं। या यदि आप पहले वाले को पुष्टि करने वाले दूसरे ईमेल को सक्षम कर सकते हैं, तो आप किसी भी खाते का भी अधिग्रहण कर सकते हैं।

|

||||

एक ईमेल पंजीकृत करें, इसे पुष्टि करने से पहले ईमेल बदलें, फिर, यदि नया पुष्टि ईमेल पहले पंजीकृत ईमेल पर भेजा जाता है, तो आप किसी भी ईमेल का अधिग्रहण कर सकते हैं। या यदि आप पहले वाले को पुष्टि करने के लिए दूसरे ईमेल को सक्षम कर सकते हैं, तो आप किसी भी खाते का भी अधिग्रहण कर सकते हैं।

|

||||

|

||||

### कंपनियों के आंतरिक सर्विसडेस्क तक पहुँचें जो एटलसियन का उपयोग कर रही हैं

|

||||

|

||||

@ -30,8 +30,12 @@ https://yourcompanyname.atlassian.net/servicedesk/customer/user/login

|

||||

|

||||

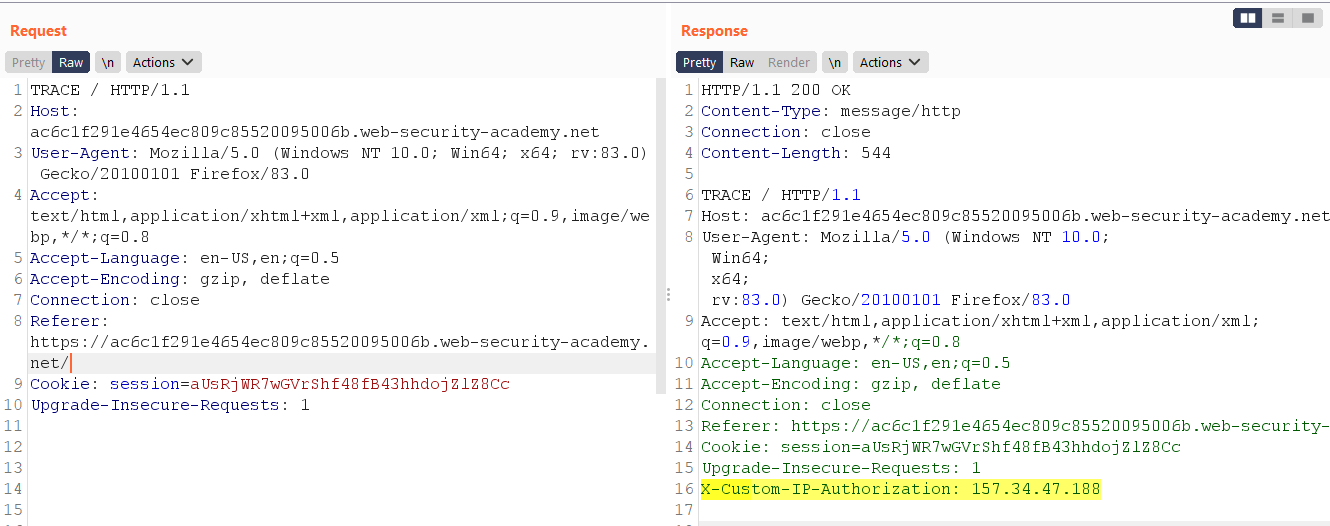

### TRACE विधि

|

||||

|

||||

डेवलपर्स उत्पादन वातावरण में विभिन्न डिबगिंग विकल्पों को बंद करना भूल सकते हैं। उदाहरण के लिए, HTTP `TRACE` विधि का उपयोग निदान उद्देश्यों के लिए किया जाता है। यदि सक्षम है, तो वेब सर्वर `TRACE` विधि का उपयोग करने वाले अनुरोधों का उत्तर देगा, जो प्रतिक्रिया में प्राप्त अनुरोध को ठीक से दर्शाता है। यह व्यवहार अक्सर हानिरहित होता है, लेकिन कभी-कभी जानकारी के खुलासे की ओर ले जाता है, जैसे कि आंतरिक प्रमाणीकरण हेडर का नाम जो अनुरोधों में रिवर्स प्रॉक्सी द्वारा जोड़ा जा सकता है।

|

||||

डेवलपर्स उत्पादन वातावरण में विभिन्न डिबगिंग विकल्पों को बंद करना भूल सकते हैं। उदाहरण के लिए, HTTP `TRACE` विधि निदान उद्देश्यों के लिए डिज़ाइन की गई है। यदि सक्षम है, तो वेब सर्वर `TRACE` विधि का उपयोग करने वाले अनुरोधों का उत्तर देगा, जो प्राप्त अनुरोध को प्रतिक्रिया में प्रतिध्वनित करेगा। यह व्यवहार अक्सर हानिरहित होता है, लेकिन कभी-कभी जानकारी का खुलासा करता है, जैसे कि आंतरिक प्रमाणीकरण हेडर का नाम जो रिवर्स प्रॉक्सी द्वारा अनुरोधों में जोड़ा जा सकता है।

|

||||

|

||||

|

||||

|

||||

{{#include ./banners/hacktricks-training.md}}

|

||||

|

||||

### Same-Site स्क्रिप्टिंग

|

||||

|

||||

यह तब होता है जब हम किसी डोमेन या उपडोमेन का सामना करते हैं जो कुछ DNS गलत कॉन्फ़िगरेशन के कारण localhost या 127.0.0.1 पर हल होता है। यह एक हमलावर को RFC2109 (HTTP State Management Mechanism) समान मूल प्रतिबंधों को धोखा देने की अनुमति देता है, और इसलिए राज्य प्रबंधन डेटा को हाईजैक कर सकता है। यह क्रॉस-साइट स्क्रिप्टिंग की अनुमति भी दे सकता है। आप इसके बारे में और पढ़ सकते हैं [यहाँ](https://seclists.org/bugtraq/2008/Jan/270)

|

||||

|

||||

Loading…

x

Reference in New Issue

Block a user